Technik des Angriffs

Rechte-Eskalation

Die Ausweitung von Privilegien ist eine gängige Methode, mit der Angreifer heute katastrophale Datenverletzungen begehen. Hier erfahren Sie, was Sie über diese Angriffstechnik wissen müssen.

Definition

Was ist Privilegieneskalation?

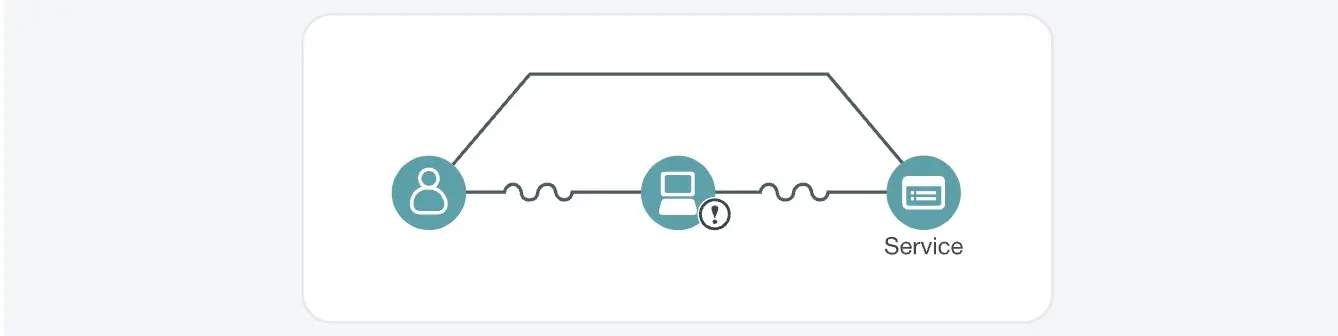

Privilege escalation is a technique attackers use to gain unauthorized access to privileged accounts — ones that can be used to deploy malware and conduct other malicious activities. It typically starts when an attacker gains access to the corporate network by taking over a standard user account. Once inside, they work their way up to admin, superuser, and other high-level hosts and accounts.

Arten der Privilegieneskalation

Vertikale Privilegienausweitung (Privilege Elevation)

Vertikale Privilegienerweiterung oder Privilegienerhöhung liegt vor, wenn ein Angreifer von einer niedrigeren auf eine höhere Privilegstufe wechselt. Zum Beispiel kann ein normaler Benutzer administrative Rechte erlangen. Diese Technik ermöglicht den Zugang zu geschützten Systemfunktionen und sensiblen Daten und erhöht den potenziellen Schaden.

Horizontale Privilegieneskalation

Bei der horizontalen Privilegieneskalation wird auf die Privilegien oder Ressourcen eines anderen Benutzers mit ähnlichen Zugriffsrechten zugegriffen. Diese Technik ermöglicht es Angreifern, unbefugt auf die Daten oder Dienste eines anderen Benutzers zuzugreifen oder diese zu manipulieren.

Wie es funktioniert

Wie funktioniert die Privilegieneskalation?

Vertikale Privilegienerweiterung

Dies geschieht, wenn ein Angreifer mit eingeschränkten Zugriffsrechten, z. B. ein normaler Benutzer, Schwachstellen ausnutzt, um höhere Privilegien zu erlangen, z. B. Administrator- oder Root-Zugriff. Dies ist die häufigste Form der Privilegieneskalation und kann zu erheblichen Sicherheitsrisiken führen.

Horizontale Privilegieneskalation

Indiesem Fall bewegt sich ein Angreifer seitlich innerhalb eines Systems und erhält Zugriff auf Ressourcen oder Konten anderer Benutzer, die ähnliche Zugriffsrechte haben. Bei der horizontalen Eskalation geht es zwar nicht darum, höhere Privilegien zu erlangen, aber sie ermöglicht es Angreifern, andere Konten oder Daten auszunutzen.

Wie gehen die Angreifer vor, um ihre Privilegien zu erweitern?

1. Erstmaliger Erwerb des Zugangs

Angreifer verschaffen sich zunächst Zugang zu einem System mit einfachen Benutzerrechten. Sie erreichen dies durch Methoden wie phishing, bei denen Benutzer durch betrügerische Kommunikation dazu gebracht werden, ihre Anmeldedaten preiszugeben; durch Ausnutzung von Schwachstellen in Software oder Systemen, die nicht ordnungsgemäß gesichert wurden; oder durch Verwendung von Standard-Anmeldedaten, die nach der Installation nie geändert wurden. Das Hauptziel in dieser Phase ist es, im System Fuß zu fassen und eine Plattform zu schaffen, von der aus sie weitere Angriffe starten können.

2. Systemerfassung und -erkundung

Sobald die Angreifer in das System eingedrungen sind, führen sie eine Systemaufzählung und -erkundung durch, um detaillierte Informationen über die Umgebung zu sammeln. Sie sammeln Daten über die Systemarchitektur, Betriebssystemversionen, installierte Anwendungen, laufende Dienste und bestehende Benutzerkonten. Diese Informationsbeschaffung wird durch Tools wie Befehlszeilendienstprogramme, Systemskripte und Netzwerk-Scan-Tools erleichtert, die dabei helfen, die Struktur des Systems abzubilden und potenzielle Angriffsziele zu identifizieren.

3. Identifizierung von Schwachstellen

Mit umfassenden Kenntnissen über das System suchen die Angreifer nach Schwachstellen, die sie ausnutzen können, um ihre Privilegien zu erweitern. Sie suchen nach Softwareschwachstellen, z. B. ungepatchten Fehlern oder Schwachstellen, für die es bekannte Angriffe gibt. Auch Konfigurationsschwachstellen werden aufgespürt, z. B. falsch konfigurierte Dienste, unsichere Dateiberechtigungen, die unbefugten Zugriff ermöglichen, oder Standardeinstellungen, die nicht ordnungsgemäß gesichert wurden. Darüber hinaus werden Probleme mit Anmeldeinformationen wie schwache Passwörter, die leicht zu erraten oder zu knacken sind, wiederverwendete Anmeldeinformationen für mehrere Systeme oder ungeschützte Authentifizierungstoken, die abgefangen werden können, untersucht.

4. Verwertungstechniken

To take advantage of the identified vulnerabilities, attackers employ various exploitation techniques. When exploiting software vulnerabilities, they may perform buffer overflows by injecting code into a program through overrunning a buffer's boundary, or conduct code injection by inserting malicious code into trusted applications. Abusing misconfigurations is another tactic; attackers might exploit insecure file permissions to access or modify files due to improper permission settings, or leverage SUID/SGID abuse on Unix/Linux systems by exploiting files that execute with higher privileges.

Credential theft is a critical method used to gain unauthorized access. Attackers might engage in password hash dumping, extracting password hashes from system memory or files to crack them offline. Keylogging is another technique, where they record keystrokes to capture passwords and other sensitive information. To bypass security controls, attackers may manipulate tokens, using stolen tokens to impersonate higher-privileged users. On Windows systems, they might perform DLL hijacking by replacing legitimate Dynamic Link Library (DLL) files with malicious ones to execute code with elevated privileges. Exploiting weaknesses in User Account Control (UAC) allows them to perform administrative tasks without prompting the user, effectively bypassing a key security feature.

5. Erlangung erweiterter Privilegien

Armed with these techniques, attackers aim to gain elevated privileges within the system. They execute exploits by running specialized scripts or tools designed to take advantage of the identified vulnerabilities. Deploying privilege escalation payloads involves introducing malware specifically crafted to escalate privileges upon execution. Service exploitation is another avenue, where attackers target services that are running with higher privileges, manipulating them to execute arbitrary code that grants them increased access rights.

6. Aktivitäten nach der Ausbeutung

Nach der erfolgreichen Eskalation ihrer Privilegien führen die Angreifer Aktivitäten nach der Ausnutzung durch, um ihre Kontrolle zu festigen und weitere Operationen vorzubereiten. Um den Zugriff aufrechtzuerhalten, können sie Hintertüren schaffen, indem sie dauerhafte Methoden installieren, die es ihnen ermöglichen, auch nach einem Neustart oder Sicherheitsupdates erneut in das System einzudringen. Durch das Hinzufügen neuer Benutzerkonten mit administrativen Rechten wird sichergestellt, dass sie weiterhin Zugriff haben, ohne auf den ersten Angriff angewiesen zu sein.

Covering their tracks is essential to avoid detection. Attackers manipulate logs by deleting or altering event records to hide evidence of their activities. They may also modify file timestamps to prevent forensic analysts from identifying anomalies during investigations. With elevated privileges, attackers can perform lateral movement within the network. Network propagation involves using their access to infiltrate other systems connected to the network, expanding their reach and potential impact. They leverage obtained credentials to infiltrate additional resources, a process known as credential reuse, which allows them to compromise more accounts and systems without triggering immediate suspicion.

Warum Angreifer sie benutzen

Warum nutzen Angreifer die Privilegieneskalation?

Angreifer verwenden Techniken zur Ausweitung von Privilegien, um unbefugten Zugriff auf höhere Berechtigungsebenen innerhalb eines Systems oder Netzwerks zu erhalten. Durch die Ausweitung ihrer Rechte können Angreifer Aktionen durchführen, die normalerweise eingeschränkt sind, wie z. B. den Zugriff auf sensible Daten, die Installation von malware, die Änderung von Systemkonfigurationen oder die Übernahme der vollständigen Kontrolle über ein System. Um effektive Sicherheitsmaßnahmen zu implementieren, ist es wichtig zu verstehen, warum Angreifer diese Techniken verwenden.

Im Folgenden werden die wichtigsten Gründe und Methoden für die Verwendung von Privilegieneskalation durch Angreifer aufgeführt:

Zugang zu sensiblen Daten

- Confidential Information: Elevated privileges allow attackers to access sensitive files, databases, and communications that are restricted to regular users.

- Datenexfiltration: Angreifer können wertvolle Daten wie persönliche Identitäten, Finanzdaten oder geschützte Geschäftsinformationen stehlen.

Systemkontrolle und Persistenz

- Aufrechterhaltung des Zugriffs: Mit höheren Privilegien können Angreifer Hintertüren einrichten, neue Benutzerkonten erstellen oder Authentifizierungsmechanismen ändern, um den Zugriff langfristig zu erhalten.

- Deaktivieren von Sicherheitsmaßnahmen: Sie können Antivirensoftware, Firewalls oder Systeme zur Erkennung von Eindringlingen deaktivieren, um eine Entdeckung zu vermeiden.

Seitliche Bewegung innerhalb von Netzwerken

- Ausdehnung der Reichweite: Die Ausweitung von Berechtigungen ermöglicht es Angreifern, sich über verschiedene Systeme und Netzwerksegmente hinweg zu bewegen und so die Reichweite ihres Angriffs zu vergrößern.

- Kompromittierung weiterer Systeme: Der Zugang zu administrativen Anmeldeinformationen ermöglicht es Angreifern, andere Geräte und Server im Netzwerk zu infiltrieren.

Ausführung von fortgeschrittenen Angriffen

- Installation von Malware oder Ransomware: Zur Installation oder Ausführung von Schadsoftware, die Daten verschlüsseln oder den Betrieb stören kann, sind häufig höhere Berechtigungen erforderlich.

- Systemmanipulation: Angreifer können Systemkonfigurationen, Zeitpläne oder Dienste verändern, um ihre Ziele zu erreichen.

Umgehung von Sicherheitsbeschränkungen

- Aufhebung von Berechtigungen: Erhöhte Rechte ermöglichen es Angreifern, Dateisystemberechtigungen und Zugriffskontrollen zu umgehen.

- Zugriff auf eingeschränkte Funktionen: Sie können Aktionen durchführen, die normalerweise nur Administratoren vorbehalten sind, wie z. B. das Ändern von Audit-Protokollen.

Sammeln von Berechtigungsnachweisen

- Sammeln von Kennwörtern und Token: Angreifer können Anmeldedaten aus dem Speicher, aus Konfigurationsdateien oder Schlüsselbunden extrahieren.

- Extraktion von Kerberos-Tickets: Sie können Techniken wie Pass-the-Hash oder Kerberoasting um Authentifizierungstoken zu erhalten.

Störung und Sabotage

- Denial of Service (DoS): Angreifer können kritische Dienste anhalten oder Systemressourcen überlasten.

- Datenmanipulation oder -zerstörung: Sie können Daten verändern oder löschen, was zu Betriebsproblemen oder Vertrauensverlust führt.

Finanzieller Gewinn

- Gelddiebstahl: Der Zugang zu Finanzsystemen ermöglicht es Angreifern, Transaktionen zu manipulieren oder Gelder abzuzweigen.

- Lösegeld-Forderungen: Sie können Daten verschlüsseln und eine Zahlung für Entschlüsselungsschlüssel verlangen.

Spuren verwischen

- Protokollmanipulation: Mit höheren Privilegien können Angreifer Protokolle löschen oder verändern, um ihre Aktivitäten zu verbergen.

- Deaktivieren von Überwachungsprogrammen: Sie können Sicherheitsüberwachungslösungen ausschalten oder stören.

Plattform-Detektionen

Wie lassen sich Aktivitäten im Zusammenhang mit der Eskalation von Privilegien erkennen?

Most organizations use a combination of security measures to prevent privilege escalation attacks. Zero trust, identity and access management (IAM) and privileged access management (PAM) are all common examples.

But there’s a problem with these approaches: They all rely on a single point of entry. What’s more, most organizations have 3x more privileged accounts than employees, making it impossible to manage them all. And once access is granted, it can easily be manipulated.

To stay ahead of privilege escalation, continuous visibility is key. Constantly monitoring and analyzing account activity allows you to identify abuse in real time. And the only way to do it accurately is with AI.

Hier kommt die erweiterte Bedrohungserkennung und -reaktion ins Spiel. Vectra AI verwendet Dutzende von KI-gesteuerten Erkennungen, um abnormale privilegienbezogene Aktivitäten im Netzwerk, in der Identität und in der Öffentlichkeit zu identifizieren cloud. Diese Erkennungen konzentrieren sich nicht auf Anomalien, sondern auf das tatsächliche Verhalten von Angreifern. Von ungewöhnlichen Anfragen bei AWS und Entra ID bis hin zu verdächtigen Serviceanfragen wird jede einzelne automatisch korreliert, analysiert, validiert und eingestuft, um Verteidigern zu zeigen, wenn Angreifer versuchen, eine Privilegieneskalation zu nutzen.