KI-basierte Erkennungen eignen sich hervorragend zur Identifizierung unbekannter und bekannter Angreiferverhaltensweisen, während Threat Intelligence eine schnelle, markierte Abdeckung bekannter Bedrohungen bietet. Durch die Hinzufügung von Threat Intelligence wird die Abdeckung der KI-basierten Erkennungen erweitert, um Sicherheitsteams die beständigste Abdeckung und das früheste Verständnis von unbekannten und bekannten Bedrohungen zu ermöglichen.

Doch genau wie bei den KI-Modellen sind auch bei den Bedrohungsdaten nicht alle gleich. Die meisten Bedrohungsdaten, die in Netzwerkerkennungs- und -reaktionsprodukten (NDR) verfügbar sind, sind schlecht validiert und veraltet, was zu Fehlalarmen und verspäteter Erfassung führt.

Aus diesem Grund freuen wir uns, Vectra Threat Intelligence einzuführen - einen hochgradig kuratierten, aktuellen Bedrohungsdaten-Feed, der Kunden eine zuverlässige Abdeckung bekannter Bedrohungen und cybercriminels über cloud, Rechenzentrum, IoT und Infrastruktur bietet.

Durch die Nutzung dieses Multitechnik-Ansatzes kann Vectra bekannte Angreifer sofort und zuverlässig finden, stoppen und identifizieren, sobald sie Fuß gefasst haben, und unbekannte cybercriminels zuverlässig erkennen und stoppen, bevor sie ihren bösartigen Zielen näher kommen.

Unser agnostischer Ansatz wendet mehrere Techniken und Technologien an, um threat hunting um die schnellstmögliche, breiteste und genaueste Abdeckung der Angreifer zu gewährleisten, so dass sie sich nirgendwo verstecken können.

Erweiterung der KI

Wenn es um die Erkennung von Bedrohungen geht, ist KI der Nordstern von Vectra. KI kann Verhaltensmuster erkennen, das Signal vom Rauschen trennen und eine Genauigkeit bieten, die andere Erkennungsmethoden nicht erreichen.

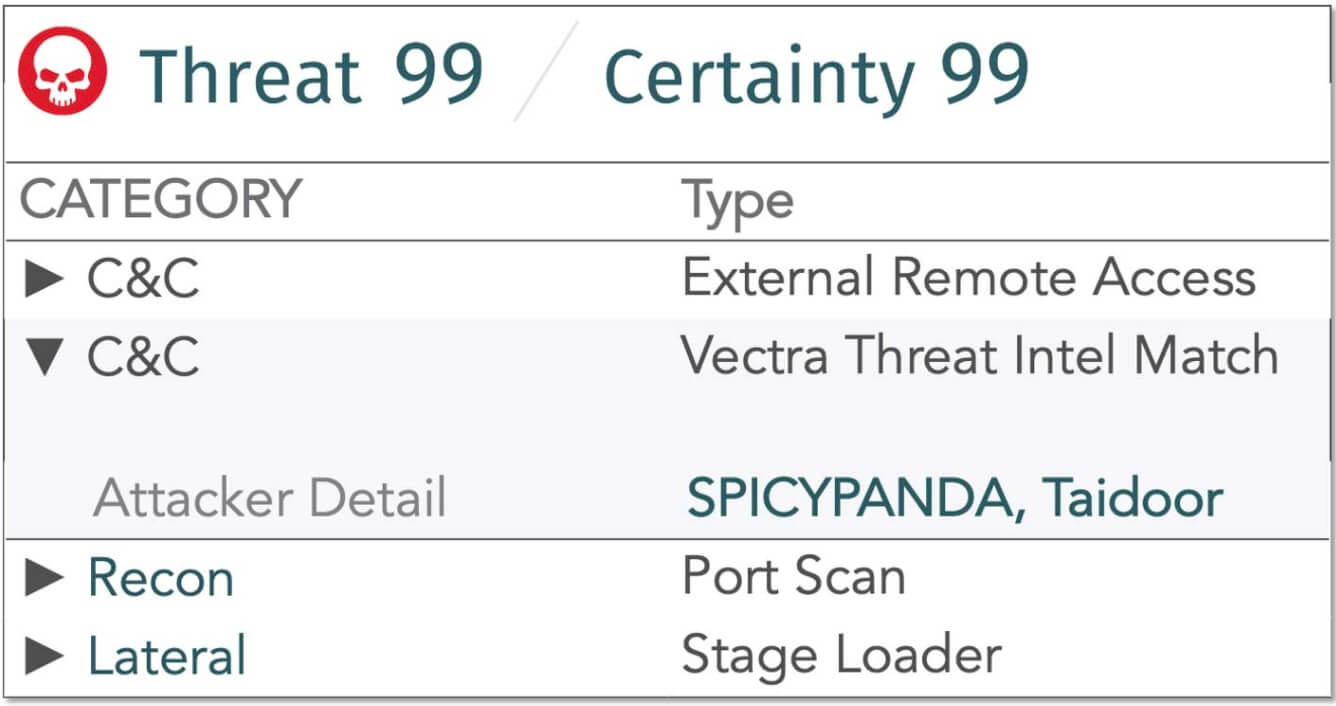

Ein Beispiel dafür sind Remote-Access-Trojaner (RAT), zu denen Software wie der vom Staat gesponserte Taidoor gehört, der kürzlich von der CISA analysiert wurde. In unserem letzten Blog haben wir einen verhaltensbasierten Ansatz zur Erkennung von RATs vorgestellt. Dieses zugrundeliegende Verhalten ist über die Jahre hinweg stabil geblieben und ermöglicht es Vectra, den nächsten großen RAT zu erkennen, ohne dass Änderungen oder Kenntnisse über das spezifische Tool oder die Befehls- und Kontrollinfrastruktur (C2) erforderlich sind.

Dieser dauerhafte KI-Ansatz wird durch die Vectra-Bedrohungsdaten ergänzt, die IPs und Domains verfolgen, die mit einer bestimmten Angreifer-Infrastruktur verbunden sind. Ein Host, dessen Bedrohungsdaten mit Taidoor RAT übereinstimmen, und eine KI-basierte RAT-Erkennung bieten einen kristallklaren Überblick über die Bedrohung und die Kritikalität. Vectra Threat Intelligence löst sofort bei der ersten Kommunikation mit der bekannten bösartigen Infrastruktur aus, während Vectra AI den Kontext des Verhaltens und der Entwicklung des Angreifers liefert.

Hochwertige Indikatoren

Der Wert von Bedrohungsdaten ist nur so gut wie ihre Quelle und erfordert regelmäßig aktualisierte Indikatoren, um wirksam zu sein.

Vectra Threat Intelligence stützt sich nicht auf Open-Source-Bedrohungsdaten und berücksichtigt nur die hochwertigsten Indikatoren, um sicherzustellen, dass keine Bedrohung unentdeckt bleibt. Die Informationen werden kuratiert und kontinuierlich aktualisiert, um mit der sich entwickelnden Bedrohungslandschaft Schritt zu halten.

Vectra Threat Intelligence ist ab sofort in Version 5.9 für alle Detect-Kunden ohne zusätzliche Kosten verfügbar. Wenn Sie mehr erfahren möchten, kontaktieren Sie uns oder vereinbaren Sie eine Demo.