Wenn Sie Sicherheitsanalysten bitten, die größten Probleme in ihrer Rolle zu beschreiben, werden Sie zweifellos eine Vielzahl von Antworten erhalten. Eine Sache, die sie mit ziemlicher Sicherheit gemeinsam haben werden, ist die Herausforderung, mit der Alarmmüdigkeit umzugehen. Wir haben festgestellt, dass die Herausforderungen in diesem Bereich auf drei Schmerzpunkte der Analysten zurückzuführen sind:

- "Es gibt nicht genug Stunden am Tag, um das Alarmvolumen zu bewältigen, das auf meinem Teller liegt.

- "Ich bin nicht in der Lage, meine Zeit effizient zu nutzen, weil ich nicht zwischen falschen und echten Positivmeldungen unterscheiden kann."

- "Ich mache mir Sorgen, dass ich einen echten Angriff verpasse, weil das Signal im Rauschen meiner alten Lösung untergeht."

Es gibt viele Gründe für die Probleme, die in den alten Sicherheitslösungen beschrieben sind, aber sie laufen im Wesentlichen darauf hinaus:

- Ein zu vereinfachtes Abgleichen von Bedingungen und Anomalien führt zu Fehlalarmen.

- Die Unfähigkeit, die Kontextinformationen im Netz zu nutzen, um die Effizienz zu verbessern.

- Der Schwerpunkt liegt ausschließlich auf den Entdeckungen und nicht darauf, wie sie effizient organisiert werden können, damit sich ein Analyst auf die Dinge konzentrieren kann, die seine Aufmerksamkeit tatsächlich erfordern.

Eine bessere Lösung für Sicherheitsanalysten:

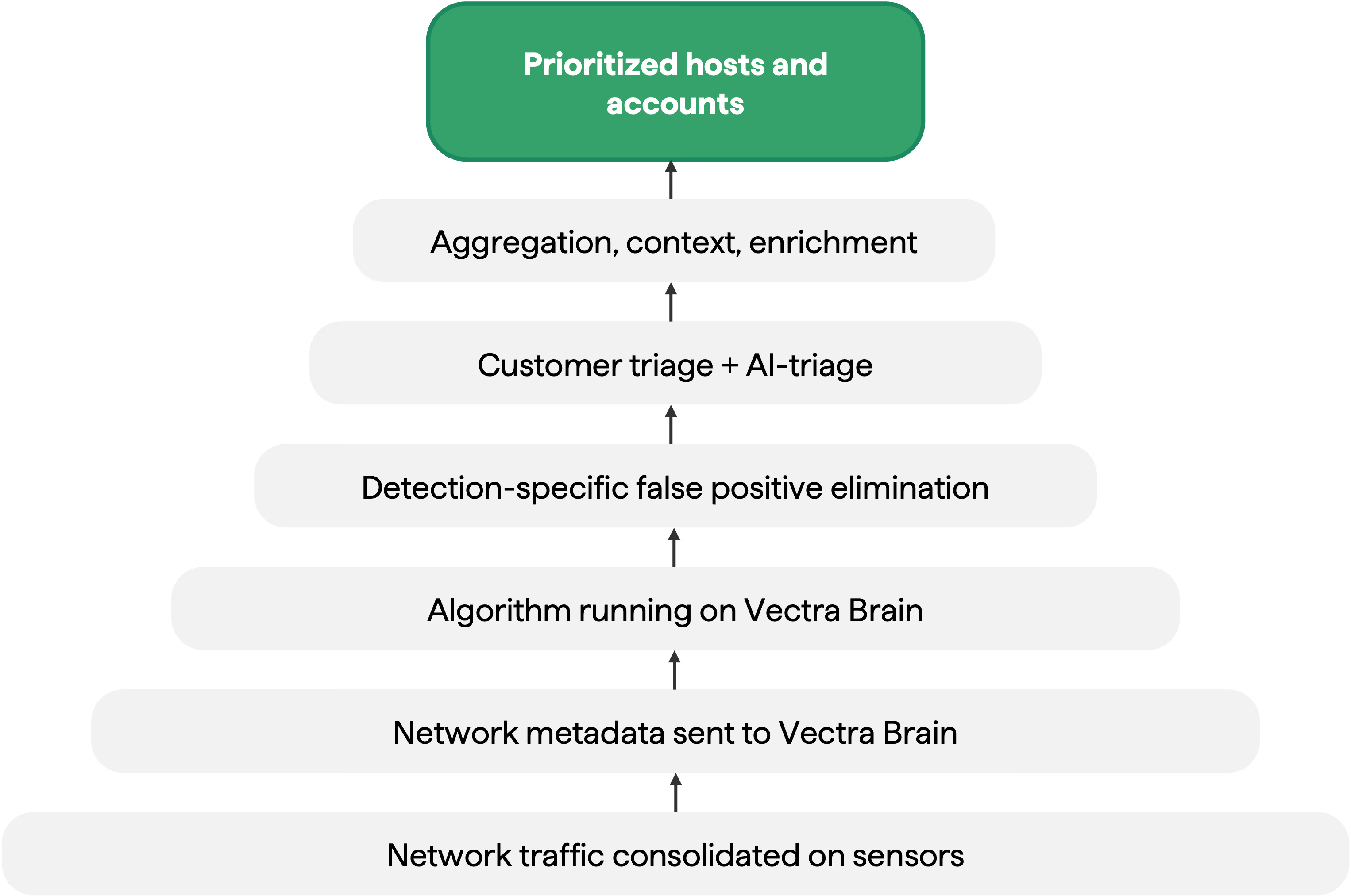

Von Anfang an Vectra AI Erkennungsmechanismen entwickelt, um die Wahrscheinlichkeit von Fehlalarmen zu minimieren, indem die Algorithmen mit Kontextdaten aus dem modernen Netzwerk versorgt werden. Während herkömmliche Netzwerksicherheitsprodukte oft lediglich nach Mustern oder statistischen Anomalien ohne Kontext suchen, nutzt Vectra AI seiner Erkennungsmechanismen den Kontext aus dem Netzwerk und identifiziert Anomalien genau so, wie es ein Sicherheitsanalyst tun würde.

So lernt beispielsweise unsere Erkennung von „Smash-and-Grab“-Exfiltrationen, welche Datenbewegungen in jedem einzelnen Subnetz als normal gelten, berücksichtigt beliebte Websites in Ihrer Umgebung und sucht nach anomalen ausgehenden Datenströmen – selbst in verschlüsselten Kanälen. Vectra AI korreliert die Erkennungsergebnisse Vectra AI über Host- und Kontoeinheiten hinweg, lernt dabei Muster zu erkennen und jedes Objekt zu identifizieren, und priorisiert die Erkennungsergebnisse für Analysten auf eine umsetzbare, nach Wichtigkeit geordnete Weise. Dies vereinfacht den Aufwand für den Betrieb Vectra AI erheblich Vectra AI zu Wettbewerbern, die lediglich Erkennungen generieren und es dem Analysten überlassen, deren Bedeutung zu entschlüsseln.

Es gab jedoch noch einen Bereich, mit dem wir nicht ganz zufrieden waren: den Umgang mit echten Positiven. Das liegt daran, dass nicht alle echten Positiven bösartig sind. Man kann auch Aktivitäten zuverlässig erkennen, bei denen das Verhalten genau dem entspricht, was das System angibt; im Kontext, in dem ein Ereignis stattfindet, kann es sich eher um ein harmloses echtes Positiv als um ein bösartiges echtes Positiv handeln. Beispielsweise integrieren einige Antivirenprodukte Datei-Hash-Abfragen in DNS-Abfragen an den Antiviren-Anbieter. Dieses Verhalten kann einem Command-and-Control-Kanal sehr ähnlich sehen, der Daten in der DNS-Nutzlast verschlüsselt, und das liegt daran, dass es genau das ist. Es bleibt jedoch die Tatsache, dass es sich zwar um einen echten DNS-Tunnel handelt, dieser jedoch nicht bösartig, sondern harmlos ist. Unsere Philosophie ist es, Einblick in diese hochwertigen Erkennungen von Angreiferverhalten und -methoden zu bieten, dies jedoch auszugleichen, indem wir dem Benutzer nur Erkennungen mit hoher Zuverlässigkeit und Korrelation auf Host- oder Kontoebene zur Kenntnis bringen.

Das brachte uns auf den Gedanken: Gibt es eine Möglichkeit, einige der Techniken, die wir für unsere erstklassigen ML-/KI-Algorithmen einsetzen, auch dazu zu nutzen, zwischen böswilligen und harmlosen „True Positives“ zu unterscheiden? Das Ziel war es, unseren Kunden die Analyse harmloser „True Positives“ weitgehend zu ersparen und stattdessen böswillige „True Positives“ als vorrangig zu kennzeichnen, damit sie diese umgehend bearbeiten können. So entstand die KI-Triage.

Ähnlich wie bei der Entwicklung unserer Erkennungsmechanismen haben wir Funktionen zur KI-basierten Triage integriert, indem wir zunächst die Methoden analysierten, die Analysten in der Praxis zur Lösung dieser Probleme anwenden. Anschließend haben wir unser ML/KI-System so trainiert, dass es die Lösung der Szenarien mit der höchsten Zuverlässigkeit automatisiert.

So funktioniert AI-Triage:

Die in die Vectra AI integrierte KI-Triage analysiert automatisch alle aktiven Erkennungen im System und nutzt dabei den Kontext einzelner Erkennungen sowie Gemeinsamkeiten zwischen den Erkennungen, um nach harmlosen echten Positiven zu suchen, die wir automatisch im Auftrag des Kunden triagieren können. Wenn wir beispielsweise Dutzende von Endpunkten sehen, die alle über einen Zeitraum von mindestens 14 Tagen dieselbe Erkennung eines versteckten HTTPS-Tunnels zum selben Ziel generieren, ohne dass andere Anzeichen für eine Kompromittierung vorliegen, können wir dies mit Sicherheit als harmlosen True Positive identifizieren. Die AI-Triage erstellt dann automatisch eine Triage-Regel im Namen des Kunden, ohne dass der Analyst wertvolle Zeit aufwenden muss. Sollte ein Analyst dies überprüfen wollen, ist die Aktivität weiterhin innerhalb der Plattform verfügbar, erfordert jedoch keine Maßnahmen seitens des Analysten und hat keinen Einfluss auf den Host- oder Account-Score.

Wir haben festgestellt, dass die KI-Triage die Gesamtzahl der Erkennungen, die ein Analyst andernfalls untersuchen müsste, um mehr als 80 % reduziert, sodass mehr Zeit für Ereignisse bleibt, die die Aufmerksamkeit eines Analysten erfordern.

Ein-Klick-Bereitstellung

Da Sie nun alle Vorteile von AI-triage kennen, wird es Sie freuen zu erfahren, dass Sie diese Funktionen mit nur einem Klick aktivieren können. AI-triage erfordert keinerlei Konfiguration oder Verwaltung seitens des Kunden. Sie können die Funktion aktivieren, indem Sie einfach zu „Einstellungen“ -> „AI-triage“ navigieren und die Funktion dort einschalten. Daraufhin läuft AI-triage im Hintergrund weiter, um mit hoher Sicherheit harmlose echte positive Erkennungen zu identifizieren und diese für Sie zu triagieren.

Innerhalb von 30 Tagen nach der Veröffentlichung hat bereits mehr als die Hälfte unserer Kunden die KI-Triage aktiviert. Bei der überwiegenden Mehrheit der Kunden stellen wir einen deutlichen Rückgang harmloser echter positiver Ergebnisse fest. Dies ist jedoch erst der Anfang unserer Bemühungen, die Arbeit von Sicherheitsanalysten effizienter zu gestalten. In kommenden Versionen werden wir die Funktionen der KI-Triage auf neue Szenarien und weitere Produkte in unserem Portfolio ausweiten.

Wenn Sie weitere Informationen zu AI-Triage wünschen, lesen Sie unseren KB-Artikel "AI-Triage im Detail": https://support.vectra.ai/s/article/KB-VS-1582

Weitere Informationen über die erstklassige ML/AI-Erkennung von Vectrafinden Sie unter: https://support.vectra.ai/s/article/KB-VS-1285

.jpg)