CVE-2026-35616 wird derzeit als kritischer zero-day diskutiert, zero-day aktiv ausgenutzt zero-day , doch die Schwachstelle selbst ist nicht der Aspekt, der die größte Aufmerksamkeit verdient.

Entscheidend ist, wo der Exploit ansetzt und welche Möglichkeiten er einem Angreifer eröffnet, sobald er erfolgreich ist.

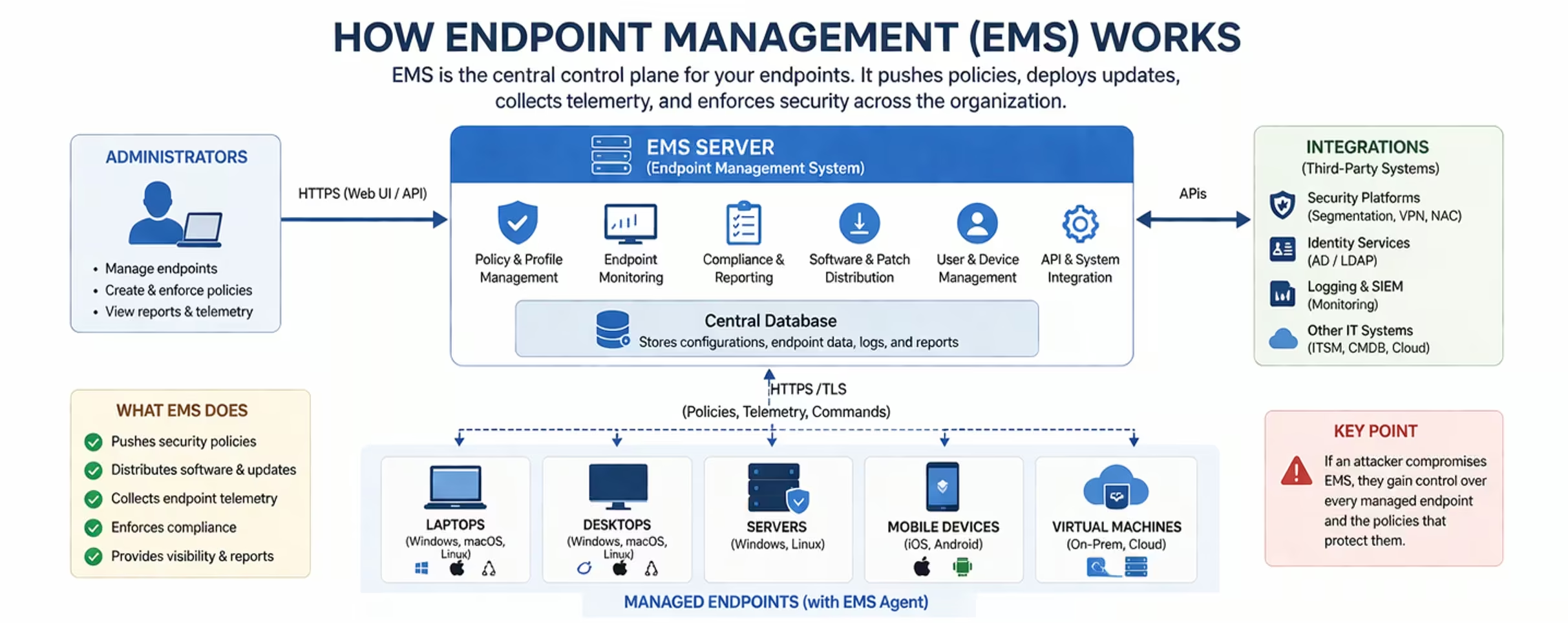

FortiClient EMS ist nicht einfach nur ein weiterer Server. Es koordiniert Endgeräte, verteilt Konfigurationen und genießt ein Maß an betrieblicher Vertrauenswürdigkeit, das die meisten Infrastrukturen niemals rechtfertigen müssen. Wenn dieses System kompromittiert wird, verschafft sich der Angreifer nicht nur Zugriff auf einen Host. Er erlangt Zugriff auf das gesamte Netzwerk.

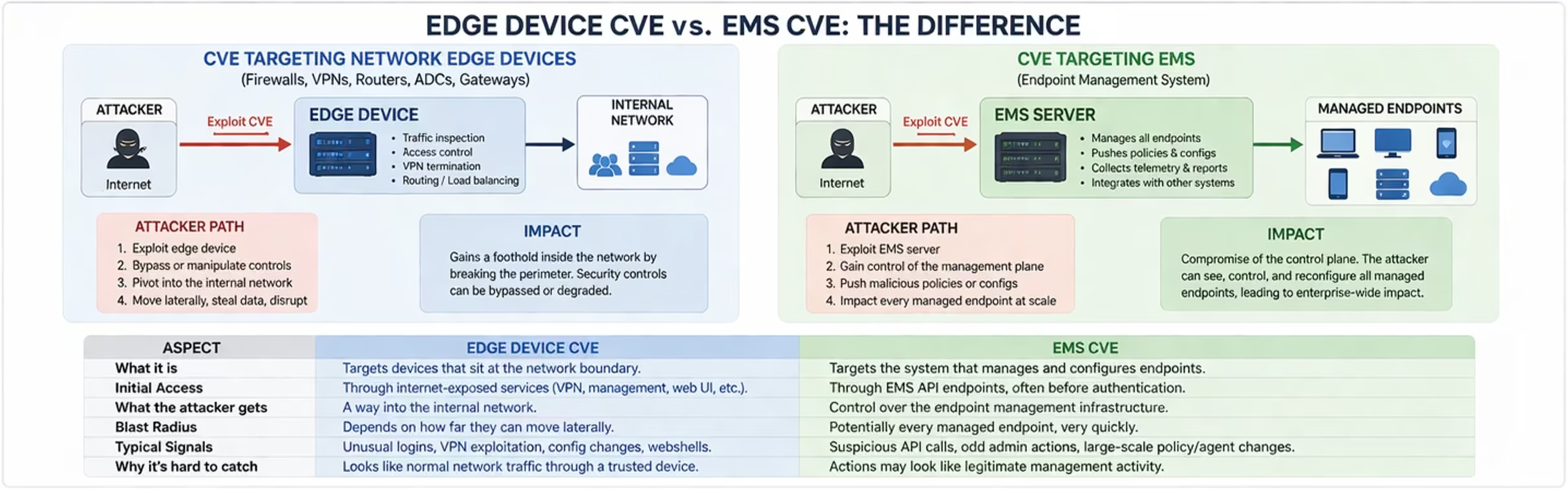

In einem früheren Artikel über zero-day auf Netzwerk-Edge-Gerätehaben wir erläutert, wie Angreifer die Peripherie durchbrechen, einen Fuß in die Tür bekommen und sich dann nach innen vorarbeiten. Dieser neue Exploit zeigt, was passiert, wenn der Ausgangspunkt bereits jenseits dieser Grenze liegt.

Vom Edge-Zugang bis zum Zugriff auf die Steuerungsebene

Das frühere Modell ging von folgender Abfolge aus: zunächst Zugang am Rand erlangen, dann expandieren.

In diesem Fall ist der EMS-Server oft leicht genug erreichbar, um ins Visier genommen zu werden, gilt aber gleichzeitig als so vertrauenswürdig, dass sein Verhalten selten hinterfragt wird. Die Sicherheitslücke ermöglicht eine nicht authentifizierte Interaktion mit seiner API, die zur Codeausführung führt. Das bedeutet, dass zu Beginn des Angriffs keine Anmeldedaten erforderlich sind, keine Abhängigkeit vom Benutzerverhalten besteht und keine gestohlene Identität benötigt wird.

Dadurch entfällt eine ganze Phase des Angriffsablaufs, und die Erkennung erfolgt erst zu einem späteren Zeitpunkt.

Es gibt weder Anomalien bei der Anmeldung noch verdächtige Konten oder auffälliges Nutzerverhalten, an denen sich die Untersuchung orientieren könnte. Der Angreifer gelangt direkt auf ein System, das bereits Zugriff auf Endgeräte und Einblick in die Umgebung hat.

Gleiches Verhalten, anderer Kontext

Dieses Verhalten ist nicht neu. Es ist nur durch den Kontext verdeckt.

Angreifer erkunden nach wie vor die Umgebung, ermitteln Zugangsdaten und dringen in besonders wichtige Systeme vor. Der Unterschied liegt darin, wie schnell sie dies tun können und wie unauffällig ihre Vorgehensweise dabei wirkt.

Aus Sicht des EMS fügen sich diese Aktivitäten nahtlos ein. Das Abrufen endpoint wirkt wie eine Bestandsaufnahme, das Auslesen der Konfiguration wie eine Verwaltungsaufgabe, und interne Verbindungen ähneln eher routinemäßigen Verwaltungsvorgängen als einer lateralen Bewegung.

Warum dies schwer zu erkennen ist

Die Anzeichen sind da, aber sie scheinen einfach keinen Zusammenhang zu haben.

Der Angriff beginnt als API-Datenverkehr, der sich oft nicht von routinemäßigen Anfragen oder Hintergrundrauschen unterscheiden lässt. Wenn es schließlich zur Ausführung von Code kommt, agiert der Angreifer bereits auf einem vertrauenswürdigen System.

Schon kleine Abweichungen reichen aus: Verbindungen zu neuen Systemen, eine zwar gültige, aber ungewöhnliche Authentifizierung, Aktivitäten außerhalb des erwarteten Zeitrahmens. Jedes einzelne Signal lässt sich für sich genommen erklären.

Die Erkennung versagt, weil diese Signale auf verschiedene Systeme verteilt sind. API-Aktivitäten werden in Anwendungsprotokollen erfasst, die Prozessausführung auf dem Host, Netzwerkverbindungen in separaten Tools und die Authentifizierung in der Identitätsüberwachung. Kein einzelnes Signal ist stark genug.

Der Angreifer muss nicht heimlich vorgehen. Er verlässt sich darauf, dass niemand die gesamte Abfolge im Blick hat.

Wie das in der Telemetrie aussieht

Dieses Muster zeigt sich in verschiedenen Bereichen:

- API-Aktivität ohne eindeutigen Benutzerkontext

- Änderungen im Prozess- oder Dienstverhalten auf dem EMS-Host

- ausgehende Verbindungen zu Systemen, mit denen es nur selten in Kontakt tritt

- Authentifizierung, die an Dienste statt an Benutzer gebunden ist

- endpoint außerhalb des normalen Anwendungsbereichs

Für sich genommen handelt es sich hierbei um Ereignisse mit geringer Signalstärke. Zusammengenommen bilden sie jedoch ein Muster, bei dem der EMS-Server zum Ausgangspunkt für endpoint in den Bereichen Identität, Netzwerk und endpoint wird.

Was das in der Praxis bedeutet

Wird das Problem nicht frühzeitig erkannt, wird es schwierig, es einzudämmen, da es um Vertrauen geht.

Innerhalb weniger Minuten kann der Angreifer seinen Zugriff sichern und sich einen Überblick über die Umgebung verschaffen. Von dort aus kann er sich auf wichtige Systeme zubewegen, ohne sofort Verdacht zu erregen. Wenn die Aktivitäten schließlich eindeutig böswillig werden, verfügt der Angreifer bereits über Kontextwissen und Zugriffsrechte, die sich nur schwer rückgängig machen lassen.

Die Reaktion beschränkt sich nicht mehr darauf, einen einzelnen Host zu isolieren. Es muss geprüft werden, auf welche Systeme dieser Zugriff hatte, welche Änderungen er möglicherweise vorgenommen hat und welche Zugangsdaten oder Verbindungen offengelegt worden sein könnten.

Die Erkennung beginnt nicht mehr am Netzwerkrand. Beim ersten Zugriff fallen oft kaum oder gar keine verwertbaren Signale auf, und die ersten verlässlichen Anzeichen zeigen sich häufig erst, wenn der Angreifer bereits von einem vertrauenswürdigen System aus operiert.

Damit verlagert sich das Problem. Bei der Erkennung geht es nun darum, zu erkennen, wann Systeme mit festgelegten Rollen sich außerhalb dieser Rollen verhalten, und dies zu tun, bevor das Vertrauen den Angriff weiterverbreitet.

Hier kommt es auf die Kontinuität des Verhaltens an. Wenn dasselbe System zur Quelle von Aktivitäten über Identitäts-, Netzwerk- und endpoint hinweg wird, bilden schwache Signale ein zusammenhängendes Muster.

Die Vectra AI konzentriert sich auf dieses Problem, indem sie Verhaltensweisen über Identitäten und Netzwerkaktivitäten hinweg verknüpft, sodass Ereignisse mit schwachen Signalen früh genug ein zusammenhängendes Bild ergeben, um sie zu untersuchen und einzudämmen.

Wenn Sie wissen möchten, inwieweit Ihre Umgebung für diese Art von Angriffsweg anfällig ist, bietet eine Offensive Security Assessment aufzeigen, wo Systeme der Steuerungsebene missbraucht werden könnten und wie schnell ein solches Verhalten erkannt würde. Bei dieser Art von Angriff entscheidet diese Transparenz darüber, ob der EMS-Server nur eine weitere Warnmeldung ist oder ob der Vorfall damit verstanden wird.