Die meisten Sicherheitsteams gehen davon aus, dass sie es merken würden, wenn eine Identität kompromittiert wird. Wir haben die Tools. Es wird ein Alarm ausgelöst. Eine Sicherheitsmaßnahme versagt. Etwas wird deutlich signalisieren, dass sich ein Angreifer Zugang verschafft hat. Tatsächlich glauben 80 % der Sicherheitsverantwortlichen, dass ihre Tools einen angemessenen Schutz in hybridencloud bieten.

In der Praxis läuft das selten so ab.

Ein Kunde entdeckte kürzlich im Dark Web gültige Unternehmenszugangsdaten, die für 6 Dollar zum Verkauf standen. Dies geschah nicht im Rahmen eines gezielten Angriffs. Es handelte sich lediglich um einen Eintrag in einer langen Liste von gestohlenen Konten. Da Angreifer mittlerweile KI-Agenten einsetzen, um das Sammeln und Überprüfen von Zugangsdaten zu automatisieren, werden Zugänge kontinuierlich generiert, getestet und in großem Umfang weiterverkauft.

Angreifer sind sich dieser Dynamik bewusst. Und sie machen sich diese zunehmend zunutze.

In den meisten Umgebungen macht sich ein Identitätsmissbrauch nicht bemerkbar. Die größte Herausforderung besteht heute nicht darin, identitätsbasierte Angriffe zu verhindern, sondern zu erkennen, dass sie bereits stattgefunden haben – und diese zu erkennen, ist möglicherweise schwieriger, als wir denken.

- Fakt ist: Alle hybriden Angriffe werden letztendlich zu Identitätsangriffen. Trotz Millionenausgaben für die Sicherheit waren 90 % der Unternehmen bereits davon betroffen.

- Fakt ist: 31 % der Benutzer sind Dienstkonten mit weitreichenden Zugriffsrechten und geringer Sichtbarkeit, und eine einzige Fehlkonfiguration im Active Directory kann im Durchschnitt 109 „Schattenadministratoren“ zur Folge haben.

- Fakt ist: 90 % der Unternehmen, die Opfer von Identitätsangriffen wurden, hatten eine MFA-Lösung implementiert.

Die Herausforderung wird immer größer.

Wir schützen nicht mehr nur menschliche Identitäten. Nicht-menschliche Identitäten (Dienstkonten, APIs, Workloads und zunehmend auch KI-Agenten) nehmen rasant zu und übertreffen oft die Zahl der Menschen. Sie sind ununterbrochen aktiv, authentifizieren sich programmgesteuert und interagieren systemübergreifend mit maschineller Geschwindigkeit. Gleichzeitig nutzen Angreifer KI, um ihre Angriffe zu skalieren und sich schneller denn je in das normale Identitätsverhalten einzufügen.

Das Ergebnis: mehr Identitäten, weniger Transparenz und Angriffe, die schneller ablaufen als herkömmliche Erkennungsmethoden.

Schweigen ist ein Anzeichen dafür, dass die Identität kompromittiert wurde

Ein eingeschränkter Einblick in Identitätsaktivitäten erhöht das Risiko, Sicherheitsverletzungen zu übersehen.

Moderne Unternehmen nutzen cloud, SaaS, Netzwerke und Fernzugriff. Identitäten bewegen sich nahtlos zwischen all diesen Bereichen. Die meisten Sicherheitslösungen tun dies jedoch nicht. Die Transparenz bleibt lückenhaft, wodurch Lücken entstehen, in denen Angreifer unentdeckt agieren können.

Nur weil alles normal aussieht, heißt das nicht, dass wir sicher sind. Es kann bedeuten, dass wir einfach nicht sehen können, was vor sich geht. Diese Lücke vergrößert sich in KI-gesteuerten Umgebungen. Da KI-Agenten und Automatisierungspipelines ständig auf Systeme zugreifen, nimmt die Identitätsaktivität exponentiell zu, was es schwieriger macht, normales von böswilligem Verhalten zu unterscheiden. Bei maschineller Geschwindigkeit vergrößern sich die blinden Flecken.

Nach der Anmeldung wird eine Identitätsgefährdung angezeigt

Im Bereich der Sicherheit lag der Schwerpunkt lange Zeit auf Zugangsmechanismen wie Passwörtern, Multi-Faktor-Authentifizierung (MFA) und Authentifizierungsabläufen. Doch die Angreifer haben sich angepasst. Sobald sie sich Zugang verschafft haben, verhalten sie sich wie legitime Benutzer.

Das eigentliche Signal ist nicht die Anmeldung, sondern das, was danach passiert.

In vielen Fällen ist das erste sichtbare Anzeichen gar nicht die Authentifizierung. Es handelt sich vielmehr um einen Benutzer, der unbekannte Systeme abfragt, auf Admin-APIs zugreift oder Kerberos-Tickets über mehrere Hosts hinweg anfordert. Jede dieser Aktionen ist für sich genommen legitim. In ihrer Gesamtheit deuten sie jedoch auf eine laterale Bewegung hin.

Ungewöhnliche Zugriffsmuster, unerwartete Systeminteraktionen und plötzliche Datenzugriffe. Dies sind wichtige Indikatoren, die jedoch häufig nicht von herkömmlichen Kontrollmechanismen erfasst werden.

Böswillige Aktivitäten wirken legitim

Angreifer hacken sich nicht rein. Sie melden sich an.

Bei den jüngsten Sicherheitsverletzungen im SaaS-Bereich haben die Angreifer keine Passwörter gestohlen. Sie haben Authentifizierungstoken aus einer Drittanbieter-Integration entwendet und diese wiederverwendet. Keine Anmeldeaufforderung. Keine MFA. Nur gültige Sitzungen. Aus Sicht des Systems sah alles legitim aus.

Durch die Verwendung gültiger Anmeldedaten fügen sich Angreifer in den normalen Betriebsablauf ein, nutzen vorhandene Berechtigungen, bewegen sich über vertrauenswürdige Pfade und vermeiden die Auslösung von Warnmeldungen. Dies gilt insbesondere für nicht-menschliche Identitäten, die oft über weitreichende Berechtigungen verfügen, deren Verhalten jedoch kaum überwacht wird. Sie verwenden keine MFA, sind ständig aktiv und lassen sich schwerer überprüfen, was ihren Missbrauch erleichtert. Mit zunehmender Verbreitung von KI wächst auch diese Angriffsfläche.

Ein gängiges Muster besteht darin, dass Angreifer einen langfristig gültigen API-Schlüssel oder ein Dienstkonto erlangen, das mit einer Datenpipeline verknüpft ist. Die Identität verhält sich wie erwartet, indem sie Daten abruft, auf Speicher zugreift und APIs aufruft, allerdings mit subtilen Abweichungen wie leicht unterschiedlichen Datensätzen, Zeitpunkten oder Zielen. Es gibt keine Anomalien bei der Anmeldung, sondern lediglich Verhaltensänderungen.

„Normalität“ wird zur perfekten Tarnung.

Prävention ist nicht dasselbe wie Erkennung

Wir stützen uns in hohem Maße auf Sicherheitsmaßnahmen wie MFA und EDR. Diese sind zwar unverzichtbar, wurden jedoch nicht dafür konzipiert, Identitätsmissbrauch zu erkennen – insbesondere nicht bei KI-gestützten Angriffen.

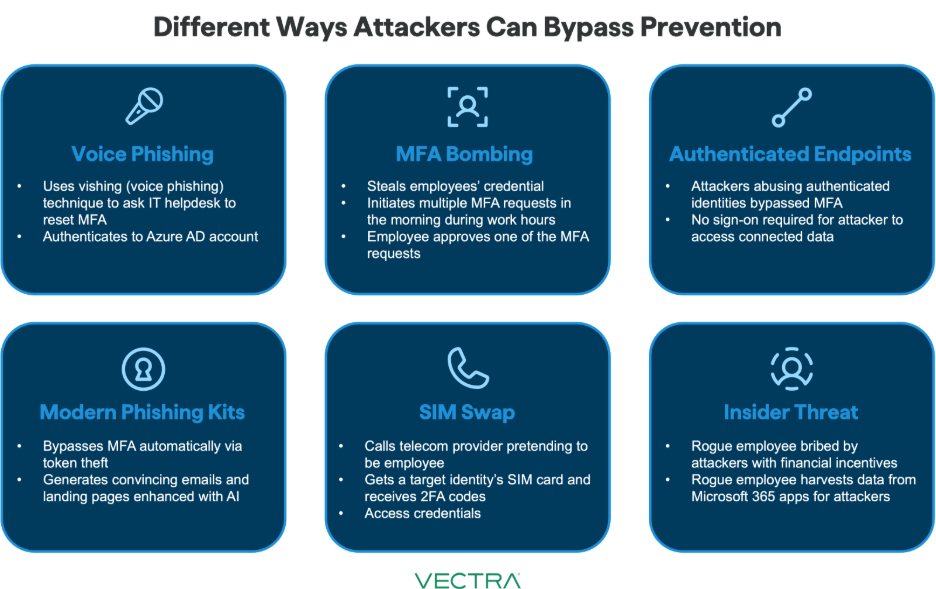

Angreifer können die MFA durch phishing, Social Engineering oder kompromittierte Geräte umgehen und dann mithilfe legitimer Zugangsrechte außerhalb endpoint agieren.

phishing führen die Authentifizierung nun in Echtzeit über einen Proxy durch. Der Benutzer schließt die MFA ab, der Angreifer erfasst das Sitzungstoken und verwendet es sofort erneut. Von diesem Zeitpunkt an agiert der Angreifer als vollständig authentifizierter Benutzer. Keine fehlgeschlagenen Anmeldungen. Keine Brute-Force-Angriffe. Nur eine gültige Sitzung.

Die Annahme, dass Kontrollmechanismen Kompromittierungen offensichtlich machen, ist falsch. In Wirklichkeit versagen sie unbemerkt. Da Angreifer KI einsetzen, um Identitätsmissbrauch zu automatisieren, wird die Kluft zwischen Prävention und Erkennung immer größer.

Die Signale sind da … aber nicht miteinander verbunden

Es gibt zwar Anzeichen für einen Identitätsdiebstahl, doch diese sind verstreut.

Eine Anomalie bei der Authentifizierung in einem Tool. Verdächtige Netzwerkaktivitäten in einem anderen. Cloud in einem dritten. Ohne Korrelation bleiben diese Signale isoliert und nicht aussagekräftig und sorgen so für Unklarheit statt für Klarheit.

Diese Fragmentierung verschärft sich in KI-gesteuerten Umgebungen, in denen sich Identitäten über mehrere Systeme erstrecken, sich schneller verändern und mehr Daten generieren, als Analysten realistischerweise miteinander in Zusammenhang bringen können.

Ein Beispiel: Ein Benutzer meldet sich von einem neuen Standort aus an. Wenige Minuten später löst diese Identität ungewöhnlichen SMB-Datenverkehr aus. Kurz darauf greift sie auf cloud unbekannten cloud zu. Jedes Ereignis erscheint für sich genommen und in einzelnen Tools als risikoarm. Erst wenn man die Zusammenhänge zwischen Identität, Netzwerk und cloud herstellt, cloud der Angriff erkennbar.

Ein neues Konzept zur Erkennung von Identitätsmissbrauch

Die Frage ist nicht, ob Identitätsdiebstahl stattfindet. Die Frage ist, ob wir ihn erkennen können.

Im KI-Bereich kommt es häufiger zu Identitätsmissbrauch, der schwerer zu erkennen ist und schneller ausgeführt werden kann. Mehr Identitäten. Mehr Automatisierung. Mehr Geschwindigkeit. Mehr Möglichkeiten für Angreifer, sich in aller Öffentlichkeit zu verstecken.

Um diese Lücke zu schließen, müssen wir unseren Ansatz zur Identitätserkennung weiterentwickeln:

- Gehen Sie davon aus, dass ein Sicherheitsverstoß unvermeidlich ist, und konzentrieren Sie sich darauf, Angreifer aufzuspüren, die sich bereits im System befinden

- Behandeln Sie Identitäten als verhaltensorientierte Einheiten und nicht nur als Zugangsdaten

- Achten Sie auf ungewöhnliche Muster und Aktivitäten, nicht nur auf Anomalien bei der Authentifizierung

- Aktivitäten in Bezug auf Identitäten, Netzwerke und cloud in einer einheitlichen Ansicht zusammenführen

- Signale mit hoher Zuverlässigkeit, die auf die Absicht eines Angreifers hindeuten, priorisieren

Denn der gefährlichste Angreifer ist nicht derjenige, der versucht, einzudringen. Es ist derjenige, der bereits drinnen ist und so wirkt, als gehöre er dazu.

Erfahren Sie mehr über den Ansatz Vectra AIim Umgang mit identitätsbasierten Angriffen: https://youtu.be/ytWOynLTAco

.jpg)