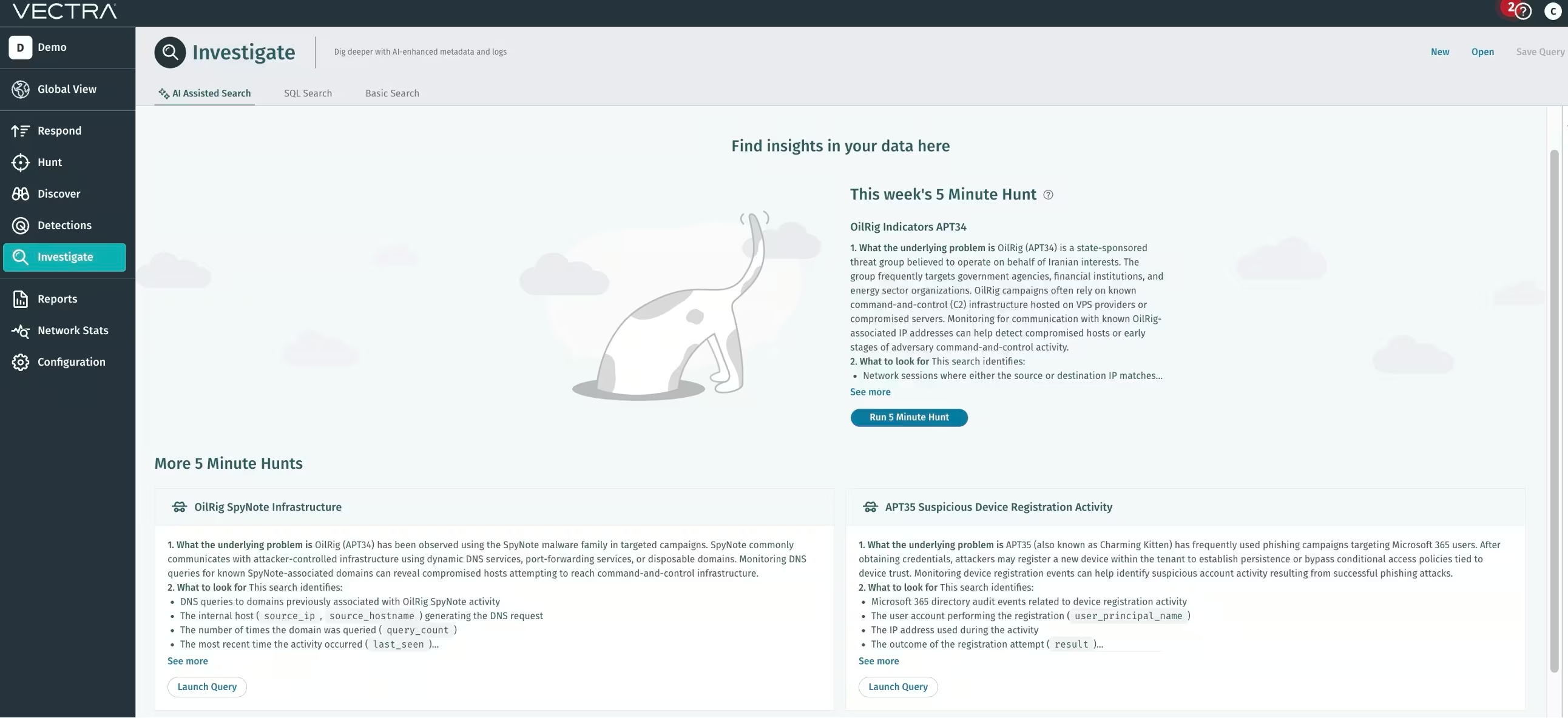

Über die „5-Minute Hunt“: Die „5-Minute Hunt“ ist eine Funktion, die in der Vectra AI unter der Registerkarte „Investigate“ verfügbar ist. Jede Hunt beleuchtet ein bestimmtes Angreiferverhalten und stellt eine einsatzbereite Abfrage bereit, die Sie sofort verwenden können.

Im Mittelpunkt der Untersuchungen dieser Woche stehen mit dem iranischen Staat verbundene Hackergruppen wie OilRig (APT34) und Charming Kitten (APT35), die weiterhin Organisationen ins Visier nehmen, indem sie Identitäten kompromittieren und verdeckte C&C-Infrastrukturen nutzen.

Gruppen, die mit dem Iran in Verbindung stehen, nutzen selten nur einen einzigen Einstiegspunkt. Eine typische Angriffskette beginnt mit phishing von Anmeldedaten phishing Passwort-Spraying, gefolgt von einer verdeckten Persistenz in cloud und ausgehender Kommunikation zur Infrastruktur der Angreifer. Die frühesten Hinweise finden sich häufig im Netzwerkverkehr und in den Protokollen von SaaS-Identitätsdiensten.

Die folgenden 5-minütigen Suchläufe dienen dazu, diese Signale innerhalb der Vectra AI schnell aufzuspüren.

Auf der Jagd nach APT35 – Das bezaubernde Kätzchen

Malware „Pupy Malware von APT35

Es wurde beobachtet, dass APT35 das Fernwartungstool „Pupy“ im Rahmen gezielter Spionagekampagnen einsetzt.

Pupy ist eine plattformübergreifende RAT, die es Angreifern ermöglicht, kompromittierte Hosts fernzusteuern, Befehle auszuführen und sensible Daten abzugreifen. Nach der Installation kommunizieren infizierte Systeme mit externen C&C-Servern, um Anweisungen zu empfangen und gesammelte Informationen zu übermitteln.

Die Überwachung der Kommunikation mit bekannter Pupy-Infrastruktur kann dazu beitragen, kompromittierte Systeme bereits in einer frühen Phase des Angriffszyklus zu identifizieren.

Ziel der Abfrage

Diese Suche liefert folgende Ergebnisse:

- Netzwerksitzungen, bei denen entweder die Quell- oder die Ziel-IP-Adresse mit einer bekannten Infrastruktur übereinstimmt, die mit den Aktivitäten der APT35-Gruppe „Pupy“ in Verbindung steht

- Das für die Kommunikation verwendete Protokoll

(proto_name) - Die Anzahl der Verbindungen zwischen Hosts

(Anzahl der Verbindungen) - Das letzte Mal, als diese Aktivität beobachtet wurde

(zuletzt gesehen)

SELECT

id.orig_h AS source_ip,

id.resp_h AS dest_ip,

proto_name,

COUNT(*) AS connection_count,

MAX(timestamp) AS last_seen

FROM network.isession._all

WHERE

(id.orig_h IN ('154.12.20.218', '144.172.107.157', '149.28.52.61', '66.55.159.84', '172.235.235.80')

ODER id.resp_h IN ('154.12.20.218', '144.172.107.157', '149.28.52.61', '66.55.159.84', '172.235.235.80'))

UND Zeitstempel ZWISCHEN date_add('day', -14, now()) UND now()

GROUP BY id.orig_h, id.resp_h, proto_name

SORTIERT NACH connection_count ABSTEIGEND

LIMIT 100

Worauf Sie achten sollten

Analysten sollten besonders auf Folgendes achten:

- Interne Hosts, die wiederholt mit derselben verdächtigen externen IP-Adresse kommunizieren

- Verbindungen, die über für das System unerwartete Protokolle hergestellt werden

- Anhaltende oder wiederkehrende Verbindungen, die auf ein Beaconing-Verhalten hindeuten könnten

Wie man weiter recherchiert

- Überprüfen Sie die verdächtigen IP-Adressen anhand von Bedrohungsdatenquellen und internen Zulassungslisten

- Nutzen Sie DNS-, HTTP-, SSL- und endpoint , um damit verbundene Aktivitäten zu identifizieren

- Untersuchen Sie mithilfe von EDR oder Sysmon die Prozesse auf dem Host, die den Netzwerkverkehr erzeugen

- Sollte sich der Verdacht auf eine böswillige Aktivität bestätigen, blockieren Sie die Infrastruktur und isolieren Sie den betroffenen endpoint Behebung des Problems

Verwandte MITRE-Techniken:

- T1071 – Protokoll der Anwendungsschicht

- T1105 – Werkzeugwechsel bei der Zuführung

- T1059 – Befehls- und Skript-Interpreter

Fehlgeschlagene Geräteregistrierung im Zusammenhang mit der Aufklärung durch APT35

APT35 führt häufig nach dem Abgreifen von Anmeldedaten Erkundungsmaßnahmen in Microsoft 365-Umgebungen durch.

Eine gängige Technik besteht darin, zu versuchen, neue Geräte bei Benutzerkonten zu registrieren. Selbst wenn diese Versuche fehlschlagen, kann diese Aktivität dennoch wertvolle Hinweise darauf liefern, dass ein Angreifer Anmeldedaten testet oder die Richtlinien des Mandanten auslotet, bevor er versucht, sich dauerhaft Zugang zu verschaffen.

Wiederholte fehlgeschlagene Geräteregistrierungen können darauf hindeuten, dass Angreifer gestohlene Anmeldedaten überprüfen oder die Vertrauensrichtlinien für Geräte ausloten, bevor sie einen gezielteren Angriff starten.

Ziel der Abfrage

Diese Suche liefert folgende Ergebnisse:

- Microsoft 365-Verzeichnisüberwachungsereignisse, bei denen die Registrierung von Geräten fehlgeschlagen ist

- Das Benutzerkonto, das den Versuch initiiert hat

(user_principal_name) - Die IP-Adresse des Absenders

- Der Grund für den Fehler

(Grund für das Ergebnis) - Mit der versuchten Registrierung verbundene Ressourcen

SELECT

id,

activity_date_time,

activity_display_name,

initiated_by.user.user_principal_name,

initiated_by.user.ip_address,

Ergebnis,

Ergebnis_Grund,

Zielressourcen

FROM m365.directory_audits._all

WHERE

LOWER(activity_display_name) LIKE '%register device%'

UND LOWER(result) = 'failure'

UND timestamp > date_add('day', -14, DATE(NOW()))

SORTIEREN NACH activity_date_time ABSTEIGEND

LIMIT 100

Worauf Sie achten sollten

Analysten sollten besonders auf Folgendes achten:

- Mehrere fehlgeschlagene Anmeldeversuche von derselben IP-Adresse

- Versuche, die auf mehrere Benutzer innerhalb des Mandanten abzielen

- Fehler bei der Geräteregistrierung, die von unbekannten geografischen Standorten ausgehen

- Aktivitäten, die kurz nach verdächtigen Anmeldeversuchen oder phishing auftreten

Wie man weiter recherchiert

- Überprüfen Sie die Anmeldeprotokolle und Authentifizierungsereignisse, die mit dem Benutzerkonto verbunden sind

- Überprüfen Sie, ob die IP-Adresse mit VPNs, Anonymisierungsdiensten oder bekannter Angreiferinfrastruktur in Verbindung steht

- Prüfen Sie, ob nachfolgende Authentifizierungs- oder Geräteregistrierungsversuche erfolgreich waren

- Sollten sich verdächtige Aktivitäten bestätigen, erzwingen Sie eine Passwortzurücksetzung, brechen Sie die Sitzungen ab und überwachen Sie das Konto auf weiteres ungewöhnliches Verhalten

Verwandte MITRE-Techniken:

- T1078.004 – Gültige Konten (Cloud )

- T1595 – Aktives Scannen

- T1598 – Phishing Informationsbeschaffung

Registrierung verdächtiger Geräte im Zusammenhang mit APT35 Phishing

APT35, oft auch als „Charming Kitten“ bezeichnet, ist bekannt für Kampagnen zum Ausspähen von Anmeldedaten, die sich gegen Microsoft 365-Nutzer richten. Nachdem sie gültige Anmeldedaten erlangt haben, registrieren die Angreifer häufig ein neues Gerät innerhalb des Mandanten.

Diese Taktik ermöglicht es ihnen, den Zugriff auch dann aufrechtzuerhalten, wenn sich das Passwort ändert, und kann Regeln für den bedingten Zugriff umgehen, die an vertrauenswürdige Geräte gebunden sind. In der Praxis ermöglicht sie es dem Angreifer, sich endpoint der Umgebung als legitimer endpoint zu verhalten.

Ereignisse zur Geräteregistrierung werden in den Überwachungsprotokollen des Microsoft 365-Verzeichnisses aufgezeichnet, was sie zu einem wertvollen Hinweis bei der Suche nachphishing macht.

Ziel der Abfrage

Diese Suche liefert folgende Ergebnisse:

- Microsoft 365-Verzeichnisüberwachungsereignisse im Zusammenhang mit der Geräteregistrierung

- Das Benutzerkonto, das die Registrierung durchführt

(user_principal_name) - Die während der Aktivität verwendete IP-Adresse

- Das Ergebnis des Registrierungsversuchs

(Ergebnis) - Mit der Maßnahme verbundene Ressourcen

(Zielressourcen)

SELECT

id,

activity_date_time,

activity_display_name,

initiated_by.user.user_principal_name,

initiated_by.user.ip_address,

Ergebnis,

Zielressourcen

FROM m365.directory_audits._all

WHERE

LOWER(activity_display_name) LIKE '%register device%'

UND timestamp > date_add('day', -14, DATE(NOW()))

SORTIEREN NACH activity_date_time ABSTEIGEND

LIMIT 100

Worauf Sie bei den Ergebnissen achten sollten

Analysten sollten besonders auf Folgendes achten:

- Geräteregistrierungen, die von unbekannten oder ausländischen IP-Adressen stammen

- Registrierungen, die kurz nach verdächtigen Anmeldeaktivitäten erfolgen

- Konten, bei denen noch nie zuvor Geräte registriert wurden

- Mehrere Geräteregistrierungen innerhalb kurzer Zeit

Wie man weiter nachforscht

- Überprüfen Sie, ob das Gerät dem rechtmäßigen Benutzer gehört.

- Vergleichen Sie die Aktivität mit den Anmeldeprotokollen von Microsoft 365 und den Warnmeldungen zu verdächtigen Anmeldungen.

- Achten Sie auf weitere Ereignisse im Zusammenhang mit der Identitätsverwaltung, wie beispielsweise neue Authentifizierungsmethoden, Passwortzurücksetzungen oder die Erstellung von Tokens.

- Sollte die Aktivität verdächtig erscheinen, widerrufen Sie die Sitzungen, setzen Sie die Anmeldedaten zurück und entfernen Sie nicht autorisierte Geräte aus dem Mandanten.

Verwandte MITRE-Techniken:

- T1078.004 – Gültige Konten (Cloud )

- T1098 – Manipulation von Konten

Auf der Jagd nach APT34 – OilRig

Aufspüren der Command-and-Control-Infrastruktur von OilRig (APT34)

OilRig, auch bekannt als APT34, führt regelmäßig lang andauernde Spionagekampagnen durch, die sich gegen Regierungs-, Finanz- und Energieunternehmen richten.

Ein häufiges Muster bei diesen Kampagnen ist die kontinuierliche Kommunikation über eine vom Angreifer kontrollierte Infrastruktur, die auf kompromittierten Servern oder bei kostengünstigen VPS-Anbietern gehostet wird.

Selbst wenn malware stark verschleiert malware , bleibt die für die Befehls- und Kontrollkommunikation genutzte Infrastruktur in der Regel lange genug aktiv, um Muster in der Netzwerkkommunikation zu erkennen.

Die Überwachung des Datenverkehrs zu bekannten OilRig-Infrastrukturen kann schnell kompromittierte Hosts oder Staging-Systeme aufdecken, die in frühen Angriffsphasen genutzt werden.

Ziel der Abfrage

Diese Suche liefert folgende Ergebnisse:

- Netzwerksitzungen, bei denen entweder die Quell- oder die Ziel-IP-Adresse mit der bekannten OilRig-Infrastruktur übereinstimmt

- Das für die Kommunikation verwendete Protokoll

(proto_name) - Die Gesamtzahl der Verbindungen zwischen Hosts

- Das letzte Mal, als diese Aktivität beobachtet wurde

(zuletzt gesehen)

SELECT

id.orig_h AS source_ip,

id.resp_h AS dest_ip,

proto_name,

COUNT(*) AS connection_count,

MAX(timestamp) AS last_seen

FROM network.isession._all

WHERE

(id.orig_h IN ('103.61.224.102', '178.209.51.61', '185.76.78.177')

ODER id.resp_h IN ('103.61.224.102', '178.209.51.61', '185.76.78.177'))

UND Zeitstempel ZWISCHEN date_add('day', -14, now()) UND now()

GROUP BY id.orig_h, id.resp_h, proto_name

SORTIERT NACH connection_count ABSTEIGEND

LIMIT 100

Worauf Sie achten sollten

Analysten sollten besonders auf Folgendes achten:

- Interne Hosts, die wiederholt Kontakt zu derselben verdächtigen IP-Adresse aufnehmen

- Verbindungen, die über ungewöhnliche oder unerwartete Protokolle hergestellt werden

- Anhaltende Kommunikationsmuster, die auf ein „Beaconing“-Verhalten hindeuten

Wie man weiter recherchiert

- Überprüfen Sie die verdächtigen IP-Adressen anhand von Bedrohungsdaten und aktuellen Berichten zur OilRig-Infrastruktur

- Wechseln Sie zu DNS-, HTTP-, SSL- und endpoint für den betroffenen Host

- Überprüfen Sie die Ausführungsprotokolle, um malware Skripte zu identifizieren, die diese Verbindungen herstellen

- Blockieren Sie bestätigte schädliche Infrastruktur an den Perimeterkontrollen und isolieren Sie kompromittierte Hosts zur Behebung des Problems

Verwandte MITRE-Techniken:

- T1071 – Protokoll der Anwendungsschicht

- T1105 – Werkzeugwechsel bei der Zuführung

- T1090 – Proxy

OilRig SpyNote – Infrastrukturaktivitäten

Es wurde beobachtet, dass im Rahmen von OilRig-Kampagnen die malware eingesetzt wird .

SpyNote kommuniziert regelmäßig mit der Infrastruktur der Angreifer, die hinter dynamischen DNS-Diensten oder Port-Forwarding-Plattformen gehostet wird. Diese Domains wechseln oft schnell, folgen jedoch erkennbaren Mustern, die mit Diensten wie localto.net oder portmap.host.

Selbst wenn die malware inaktiv malware , führen infizierte Rechner häufig wiederholte DNS-Abfragen zu diesen Domains durch, während sie versuchen, die Verbindung zu den Command-and-Control-Servern wiederherzustellen.

Diese DNS-Abfragen können infizierte Systeme aufdecken, noch bevor der Angreifer aktiv Befehle erteilt.

Ziel der Abfrage

Diese Suche liefert folgende Ergebnisse:

- DNS-Abfragen an Domains, die zuvor mit Aktivitäten von OilRig SpyNote in Verbindung gebracht wurden

- Der interne Host

(Quell-IP, Quell-Hostname)Erstellen der DNS-Anfrage - Die Anzahl der Abfragen für diese Domain

(Anzahl der Abfragen) - Das letzte Mal, als diese Aktivität stattfand

(zuletzt gesehen)

SELECT

query AS queried_domain,

id.orig_h AS source_ip,

orig_hostname.name AS source_hostname,

COUNT(*) AS query_count,

MAX(timestamp) AS last_seen

FROM network.dns._all

WHERE

query IN (

'hecker12345-61516.portmap.host',

'software-garlic.gl.at.ply.gg',

'dohinukss.localto.net',

'suzrbgndb.localto.net',

'49lwbineu.localto.net',

'idi-nahuy.net',

'utoigzdol.localto.net',

„cyqahoxnt.localto.net“,

'xnd4x3ezm.localto.net',

'5z6y8mkfe.localto.net',

'fqq121qq-33728.portmap.host',

'shabi9988-64207.portmap.host',

'shzkagxdv.localto.net',

'artemmakarov-30233.portmap.host',

'hssshsh-33054.portmap.host',

'0p7wfcoia.localto.net',

'wq4x0gt8l.localto.net',

'cezamail.com.cezamail.com',

'cezamail.com.localto.net',

'buglwf041.lo'

)

UND Zeitstempel ZWISCHEN date_add('day', -14, now()) UND now()

GROUP BY query, id.orig_h, orig_hostname.name

ORDER BY query_count DESC

LIMIT 100

Worauf Sie achten sollten

Analysten sollten besonders auf Folgendes achten:

- Hosts, die wiederholt dieselbe verdächtige Domain abfragen

- Abfragen an dynamische DNS-Infrastrukturen wie

localto.netoderportmap.host - Abfragen, die kurz nach der Ausführung verdächtiger Prozesse oder nach verdächtigen Benutzeraktivitäten auftreten

Wie man weiter recherchiert

- Untersuchen Sie den Host, von dem die Abfragen ausgehen, mithilfe von endpoint (EDR, Sysmon usw.)

- Wechseln Sie zu den HTTP/SSL-Sitzungen, um festzustellen, ob Folgeverbindungen hergestellt wurden

- Domains anhand von Bedrohungsdaten-Feeds und Sandbox-Berichten überprüfen

- Sollten böswillige Aktivitäten bestätigt werden, isolieren Sie den Host, sperren Sie die Domains und führen Sie eine vollständige Behebung durch

Verwandte MITRE-Techniken:

- T1071.004 – Protokoll der Anwendungsschicht (DNS)

- T1105 – Werkzeugwechsel bei der Zuführung

- T1090 – Proxy

Auf der Suche nach Aktivitäten der QasarRAT-Infrastruktur

QasarRAT ist ein weit verbreiteter Open-Source-Fernzugriffstrojaner, der häufig in Spionage- und Überwachungskampagnen eingesetzt wird. Nach seiner Installation verschafft er Angreifern dauerhafte Kontrolle über kompromittierte Systeme, sodass sie Befehle ausführen, Aktivitäten überwachen und Daten abziehen können.

Viele QasarRAT-Kampagnen nutzen dynamische DNS-Anbieter, um ihre Command-and-Control-Infrastruktur zu hosten. Diese Dienste ermöglichen es Angreifern, Backend-Server zu wechseln, während derselbe Domainname aktiv bleibt, wodurch die Infrastruktur schwerer nachzuverfolgen ist.

Selbst wenn die malware inaktiv malware , führen infizierte Systeme in der Regel weiterhin Auflösungen der C2-Domain durch. Durch die Überwachung von DNS-Abfragen, die mit bekannter QasarRAT-Infrastruktur in Verbindung stehen, lassen sich kompromittierte Hosts aufspüren, die versuchen, von Angreifern kontrollierte Server zu erreichen.

Ziel der Abfrage

Diese Suche liefert folgende Ergebnisse:

- DNS-Abfragen an Domains, die zuvor in der QasarRAT-Infrastruktur beobachtet wurden

- Interne Hosts

(Quell-IP, Quell-Hostname)die Abfragen ausführen - Häufigkeit der Anfragen

(Anzahl der Abfragen) - Zuletzt wurde eine Aktivität beobachtet

(zuletzt gesehen)

SELECT

query AS queried_domain,

id.orig_h AS source_ip,

orig_hostname.name AS source_hostname,

COUNT(*) AS query_count,

MAX(timestamp) AS last_seen

FROM network.dns._all

WHERE

query IN (

'luvxcide.duckdns.org',

'projectindia999.loseyourip.com',

'cia.anondns.net',

'skittlesforlife.anondns.net',

„bnli8khzo.localto.net“,

'isof63umlw.loclx.io',

'docsc.ddns.net'

)

UND Zeitstempel ZWISCHEN date_add('day', -14, now()) UND now()

GROUP BY query, id.orig_h, orig_hostname.name

ORDER BY query_count DESC

LIMIT 100

Worauf Sie achten sollten

Analysten sollten besonders auf Folgendes achten:

- Hosts, die wiederholt dieselbe verdächtige Domain abfragen

- Domains, die bei Anbietern für dynamisches DNS gehostet werden (z. B. duckdns.org, ddns.net, anondns.net, localto.net, loclx.io)

- DNS-Aktivitäten, die mit der Ausführung verdächtiger Prozesse oder unerwartetem ausgehendem Datenverkehr einhergehen

Wie man weiter recherchiert

- Untersuchen Sie den Quellhost mithilfe von endpoint (EDR, Sysmon usw.), um die Prozesse zu identifizieren, die die Abfragen generieren

- Überprüfen Sie die Sitzungsdaten des Netzwerks (isession, ssl, http), um festzustellen, ob Verbindungen nach der DNS-Auflösung hergestellt wurden

- Domains anhand von Bedrohungsdaten und malware überprüfen

- Sollte sich herausstellen, dass es sich um eine bösartige Aktivität handelt, blockieren Sie die Domains und isolieren Sie das betroffene System, um Abhilfe zu schaffen

Verwandte MITRE-Techniken:

- T1071.004 – Protokoll der Anwendungsschicht (DNS)

- T1105 – Werkzeugwechsel bei der Zuführung

- T1059 – Befehls- und Skript-Interpreter

Abschließende Überlegungen

Mit dem Iran in Verbindung stehende Angreifer stützen sich in hohem Maße auf den Missbrauch von Anmeldedaten, die Manipulation cloud und verdeckte Command-and-Control-Kanäle. Viele dieser Aktivitäten fügen sich nahtlos in den legitimen Datenverkehr und das Nutzerverhalten ein, was ihre Erkennung allein mit herkömmlichen Perimeter-Sicherheitsmaßnahmen erschwert.

Durch gezielte Suchvorgänge wie diese können Analysten Frühwarnzeichen erkennen, bevor Angreifer ihre Berechtigungen ausweiten, Daten bereitstellen oder tiefer in die Umgebung vordringen.

Wenn Sie die Vectra AI nutzen, können Sie diese Abfragen direkt auf der Registerkarte „Investigate“ ausführen und sofort auf Identitäts- und Netzwerktelemetriedaten umschalten, um festzustellen, ob die Aktivität harmlos oder böswillig ist.

Es werden regelmäßig neue „5-Minute Hunts“ veröffentlicht, um SOC-Teams dabei zu helfen, das Verhalten von Angreifern schneller zu erkennen und die Zeit zwischen dem Eindringen und der Reaktion zu verkürzen.

Noch kein Kunde? Entdecken Sie unsere selbstgesteuerten Demos und sehen Sie, wie die Verhaltenserkennung diese Bedrohungen automatisch aufdeckt.