Die jüngste iranisch-israelische Eskalation hat zu einem Anstieg der Cyberoperationen staatlicher Akteure geführt , die es auf Identitäts-, cloud und Unternehmensnetzwerke abgesehen haben. Diese gut ausgerüsteten Gruppen kombinieren tiefgreifende Netzwerkeingriffe mit Identitätsmissbrauch, um herkömmliche Verteidigungsmaßnahmen zu überwinden.

Sie nutzen öffentlich zugängliche Anwendungen für den ersten Zugriff, sammeln Anmeldeinformationen über phishing oder Passwort-Spraying und bewegen sich dann seitlich mit RDP, PsExec oder Remote-Zugriffsdiensten. Die Persistenz wird durch geplante Aufgaben, DLL-Sideloading, versteckte Fenster und Protokoll-Tunneling erreicht. Daten werden unauffällig bereitgestellt, archiviert und über undurchsichtige Kanäle exfiltriert, ohne dass dies zu Warnmeldungen führt.

Gleichzeitig starten sie identitätsorientierte Kampagnen innerhalb von Microsoft 365, Azure und Google Workspace: Sie missbrauchen OAuth, umgehen MFA und nutzen Outlook, OneDrive und Teams als Waffe, um Zugang zu erhalten und Daten abzuschöpfen. Diese Taktiken zielen auf kritische Infrastrukturen, Regierungen, Wirtschaftsunternehmen und Nichtregierungsorganisationen im Nahen Osten und im Westen ab, wobei Spionage und destruktive Angriffe (Wiper, erzwungene Verschlüsselung) miteinander kombiniert werden.

Wenn Sie sich nur auf Endpunkte oder Perimeterkontrollen verlassen, sind Sie blind für die gesamte Angriffskette. Wenn Sie cloud , hybride Infrastruktur oder Fernzugriff nutzen, sind Sie bereits im Visier der Angreifer.

Aktuelle Aktivitäten iranischer Cyberangreifer

Iranische Hackergruppen führen weiterhin anhaltende Cyberangriffe gegen Organisationen in den Bereichen Regierung, Telekommunikation, Energie und Technologie durch. Jüngste Kampagnen zeigen, dass Akteure wie MuddyWater zunehmend auf Identitätsmissbrauch und cloud Tools zurückgreifen, während sie gleichzeitig an traditionellen, auf PowerShell basierenden Eindringtechniken festhalten. Anstatt offensichtliche malware einzusetzen, nutzen diese Akteure zunehmend Skripte, legitime Administrationstools und kompromittierte Infrastruktur, um in hybriden Umgebungen unentdeckt zu bleiben.

Wer steckt hinter den Angriffen: Iran-verbundene APT-Profile

Trotz unterschiedlicher Ziele (die von langfristiger Spionage bis hin zu offener Sabotage reichen) nutzt jede Gruppe sowohl Netzwerk- als auch Identitätskanäle, um in das System einzudringen, dort zu bleiben und die Daten zu extrahieren. Nachfolgend finden Sie eine Übersicht über den Erstzugang, die Netzwerk-TTPs und die cloud .

Iranische Hackergruppen verwenden ihre Tools häufig in verschiedenen Kampagnen wieder, insbesondere PowerShell-Frameworks, Skript-Loader und Open-Source-Tools für den Fernzugriff. Diese Wiederverwendung macht die Erkennung anhand von Verhaltensmustern auf der Grundlage von Identitäts- und Netzwerktelemetriedaten besonders effektiv.

Fünf Identitäts- und Cloud , die SOC-Teams überwachen müssen

Bedrohungsakteure, die mit dem Iran in Verbindung stehen, gehen über traditionelle malware und Exploits hinaus. Ihre Kampagnen basieren nun auf dem Missbrauch von Identitätssystemen und der Nutzung von vertrauenswürdigen Tools, die Ihr Unternehmen bereits verwendet. Diese fünf Techniken sind entscheidend dafür, wie sie sich der Erkennung entziehen und in cloud bestehen bleiben. Jede stellt eine kritische Sichtbarkeitslücke wenn sich Ihr Team nur auf traditionelle EDR- oder SIEM-Tools verlässt.

- Diebstahl von Zugangsdaten über Spear Phishing

Gefälschte Anmeldeportale, die Office 365 oder Gmail imitieren, Passwort-Spraying und MFA-Umgehungstechniken. - Cloud Account Hijacks

Mit gestohlenen Anmeldeinformationen wird auf E-Mail, OneDrive, SharePoint oder Azure-Anwendungen zugegriffen. - Recon und Lateral Movement

Enumerating Entra ID (Azure AD), Erstellung von Rogue OAuth Apps oder Abonnements für Persistenz. - Datenexfiltration über legitime Tools

Verschieben von Daten über OneDrive, Outlook oder webbasierte APIs, um sie im normalen Datenverkehr zu verstecken. - „Living-Off-the-Land“-Skripte und Cloud

Iranische Angreifer setzen zunehmend auf PowerShell-Loader, Administrator-Skripte und legitime cloud anstelle von maßgeschneiderter malware.

Warum iranische APTs auf Cloud und Identität abzielen

Für iranische Hackergruppen bieten cloud und Identitätssysteme Skalierbarkeit, Unauffälligkeit und strategischen Zugriff. Diese Angreifer passen ihre Vorgehensweisen an die tatsächlichen Arbeitsabläufe heutiger Unternehmen an. Fernzugriff, föderierte Identitätsverwaltung und cloud haben eine weitreichende Angriffsfläche geschaffen, auf der herkömmliche Sicherheitsmaßnahmen oft keine ausreichende Transparenz bieten.

Zu den wichtigsten Gründen, warum diese Umgebungen attraktive Ziele sind, gehören:

- Identität ist die neue Sicherheitsgrenze. Sobald Angreifer an gültige Anmeldedaten gelangen, die mit SaaS-Plattformen oder cloud verknüpft sind, umgehen sie herkömmliche Abwehrmaßnahmen oft vollständig. Sicherheitswerkzeuge, die sich auf Endgeräte oder Firewalls konzentrieren, erkennen authentifizierte API-Aufrufe oder ungewöhnliches Anmeldeverhalten selten, wenn die Sitzung legitim erscheint.

- Cloud bieten eine operative Deckung. Iranische APT-Gruppen agieren häufig innerhalb von sanktionierten Anwendungen wie Microsoft 365, Azure und Google Workspace. Sie nutzen schwache OAuth-Richtlinien, falsch konfigurierte Regeln für den bedingten Zugriff und übermäßige Berechtigungen aus, um ihre Persistenz aufrechtzuerhalten und sich gleichzeitig in die normale Benutzeraktivität einzufügen.

- Hybride Netzwerke bieten Angriffsmöglichkeiten. Viele Unternehmen unterhalten Verbindungen zwischen lokalen Systemen und cloud . Iranische Akteure haben Identitätssynchronisierungsdienste und hybride Verwaltungstools missbraucht, um von kompromittierten internen Systemen auf cloud überzugreifen und so ihren Zugriff auf verschiedene Umgebungen auszuweiten.

- „Living-off-the-land“-Skripte verringern malware . Aktuelle Kampagnen von Gruppen wie MuddyWater zeigen eine starke Abhängigkeit von PowerShell-Loadern und skriptbasierten Frameworks, die Payloads direkt im Speicher ausführen. Anstatt offensichtliche malware einzusetzen, rufen Angreifer Tools dynamisch ab und nutzen native Systemfunktionen.

- Cloud Tools haben einen doppelten Verwendungszweck. Tools wie die Microsoft Graph API, PowerShell, Outlook, Teams-Messaging und Fernverwaltungssoftware dienen dazu, die Produktivität zu steigern. Iranische Akteure nutzen genau diese Funktionen regelmäßig, um Umgebungen zu erfassen, sich lateral zu bewegen und Daten zu exfiltrieren, wobei sie sich kaum von legitimen Aktivitäten unterscheiden lassen.

Kurz gesagt: Durch Angriffe auf cloud Identitätssysteme können iranische APT-Gruppen unbemerkt in hybriden Umgebungen agieren. Sie tarnen sich als legitime Nutzer, umgehen herkömmliche Abwehrmaßnahmen und nutzen Lücken in der Transparenz aus, die viele Unternehmen nach wie vor nur schwer effektiv überwachen können.

Sicherheitskontrollen zur Unterbrechung iranischer APT-Methoden

Um Ihre Anfälligkeit für die oben beschriebenen Techniken zu verringern und Ihre Umgebung zu einem schwierigeren Ziel zu machen, empfehlen wir die folgenden Sofortmaßnahmen:

- Erzwingen Sie Multi-Faktor-Authentifizierung, um phishing und MFA-Umgehung zu verhindern.

- Aktivieren Sie Conditional Access und Geräterichtlinien für cloud.

- Überwachen Sie die Anmeldeaktivitäten auf verdächtige IPs, ungewöhnliche geografische Standorte und Anmeldungen über VPN.

- Sperren Sie OAuth-Apps und -Berechtigungen: Überprüfen Sie alle Einwilligungen und Dienstkonten in Microsoft 365/Azure.

- Überprüfen Sie privilegierte Konten regelmäßig, insbesondere solche mit Administratorrollen in Exchange/Azure.

- Implementierung von Benutzerschulungen: Erkennen Sie gefälschte Anmeldeportale und Social-Engineering-Taktiken.

- Überwachung der Datenexfiltration: Einrichtung von DLP-Regeln und CASB-Richtlinien (Cloud Access Security Broker).

- Überprüfen Sie das MFA-Push-Verhalten: Schränken Sie Benachrichtigungen nach wiederholten Fehlversuchen ein oder verwenden Sie phishing MFA-Optionen wie FIDO2.

Diese Sicherheitsmaßnahmen stärken die Sicherheit Ihrer Umgebung, doch um den Missbrauch von Anmeldedaten und verdeckte Netzwerkaktivitäten aufzudecken, ist eine aktive, verhaltensbasierte Transparenz erforderlich.

Nutzen Sie iranische APT-Erkenntnisse für Threat Hunting sofortige Threat Hunting

Zu verstehen, wie iranische Hackergruppen vorgehen, ist nur der erste Schritt. Die nächste Herausforderung besteht darin, festzustellen, ob dieselben Techniken bereits in Ihrer Umgebung zum Einsatz kommen.

SOC-Teams brauchen keinen weiteren Bericht, der die Vorgehensweisen von Angreifern erläutert. Was sie brauchen, sind konkrete Methoden, um ihre Umgebung auf solche Verhaltensweisen zu überprüfen.

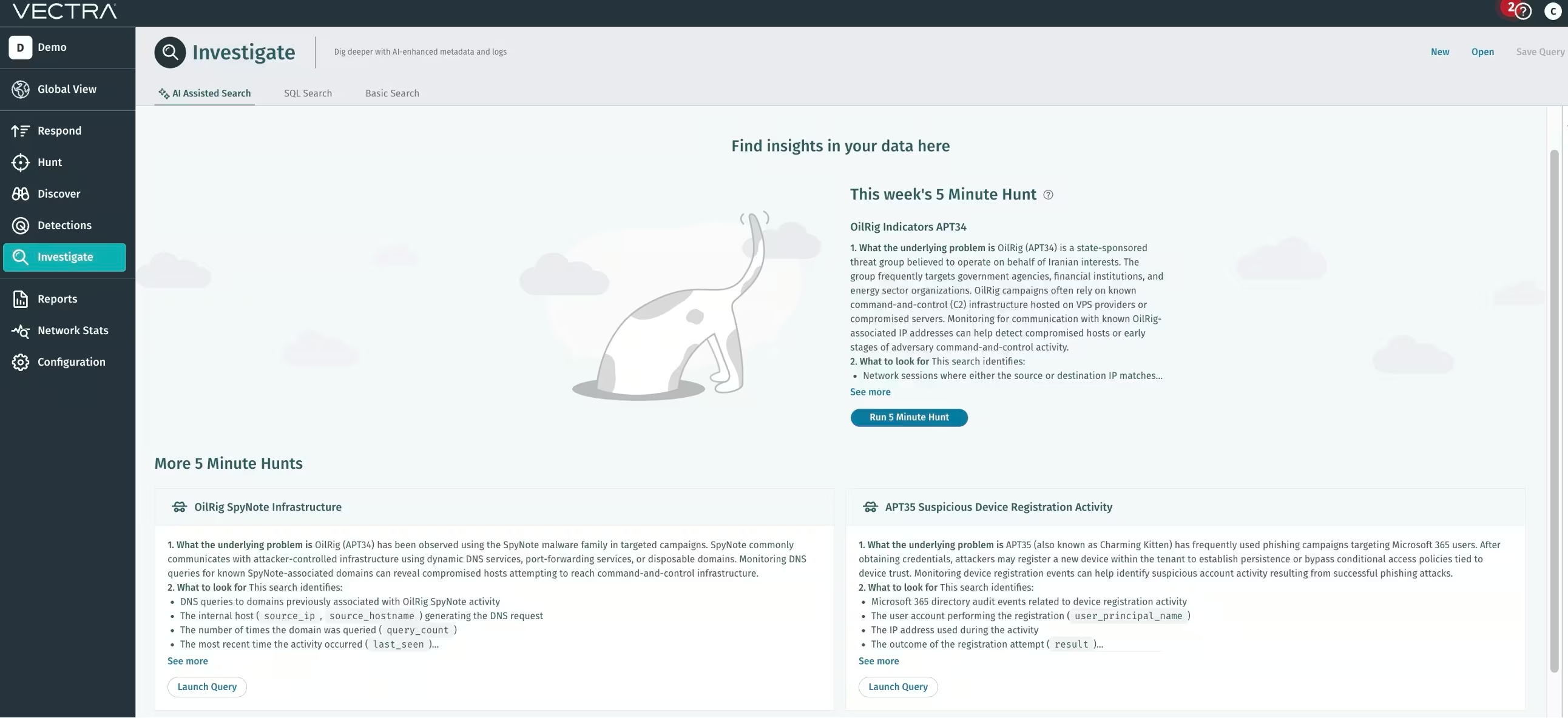

Um Sicherheitsteams dabei zu unterstützen, von der Informationsgewinnung zur Ermittlung überzugehen, haben wir eine Reihe von Threat-Hunts entwickelt, die direkt auf die in jüngsten Kampagnen beobachteten Vorgehensweisen iranischer APT-Gruppen abgestimmt sind. Diese Hunts decken frühe Anzeichen in Bezug auf Identitäts- und Netzwerkaktivitäten auf, darunter:

- Verdächtige Microsoft 365-Geräteregistrierungen im Zusammenhang mit einem Diebstahl von Anmeldedaten

- Kommunikation innerhalb der OilRig-Kommando- und Kontrollinfrastruktur

- Die DNS-Aktivitäten von SpyNote und QasarRAT stehen in Verbindung mit der Infrastruktur der Angreifer

- Fehlgeschlagene Geräteregistrierungen, die auf Erkundungsaktivitäten von APT35 hindeuten könnten

- Netzwerksitzungen im Zusammenhang mit malware Pupy malware

Jede Suche enthält eine einsatzbereite Abfrage, die Sie innerhalb der Vectra AI ausführen können, um potenzielle Angreiferaktivitäten schnell zu identifizieren.

Durch gezielte Suchaktionen wie diese können Analysten von der passiven Überwachung zur proaktiven Erkennung übergehen. Anstatt auf Warnmeldungen zu warten, kann Ihr Team direkt nach den Verhaltensmustern suchen, auf die iranische Akteure zurückgreifen, sobald sie sich Zugang verschafft haben.

Da diese Akteure Identitätsmissbrauch, SaaS-Aktivitäten und Netzwerkinfrastruktur miteinander verbinden, erfordert eine wirksame Erkennung Transparenz über alle drei Bereiche hinweg.

Genau hier liegt der Vorteil der Vectra AI .

Wie die Vectra AI iranische APT-Aktivitäten aufdeckt

Herkömmliche Sicherheitswerkzeuge konzentrieren sich in der Regel auf isolierte Signale: endpoint , Firewall-Protokolle oder Authentifizierungsereignisse. Iranische Angreifer agieren gleichzeitig über Identitätssysteme, SaaS-Plattformen und die Netzwerkinfrastruktur hinweg, wodurch sich diese isolierten Ansätze leicht umgehen lassen.

Die Vectra AI analysiert kontinuierlich das Verhalten in folgenden Bereichen: Netzwerkverkehr, Active Directory und Entra ID, Identitätsaktivitäten in Microsoft 365 sowie Cloud wie AWS und Azure. Anstatt sich auf statische Indikatoren zu verlassen, erkennt die Plattform abnormales Verhalten, das auf eine Kompromittierung hindeutet, selbst wenn Angreifer legitime Anmeldedaten oder zugelassene cloud verwenden.

Dadurch erhalten SOC-Teams den nötigen Überblick, um die genauen Techniken zu erkennen, die von iranischen APT-Gruppen eingesetzt werden: Missbrauch von Anmeldedaten, Identitätsmanipulation, heimliche laterale Bewegungen und verdeckte Command-and-Control-Aktivitäten.

Laut IDC Vectra AI Unternehmen, die Vectra AI einsetzen, 52 % mehr Bedrohungen in mindestens 50 % weniger Zeit.

Im Folgenden erfahren Sie, wie Vectra AI AI jede der fünf von iranischen APTs verwendeten Kerntechniken erkennt:

Die Vectra AI benötigt keine Agenten. Sie lässt sich nativ in Microsoft integrieren und wendet eine Echtzeit-Erkennungslogik an, die auf identitätsgesteuerte Angriffe zugeschnitten ist. Dieser Ansatz liefert präzise, detailgetreue Warnungen und automatisierte Reaktionsmöglichkeiten, die SOC-Teams in die Lage versetzen, entschlossen zu handeln, ohne in Fehlalarmen zu ertrinken.

Sie sind bereits Kunde von Vectra AI NDR?

Um sich gegen diese neue Welle von identitäts- und cloud Angriffen zu schützen, empfehlen wir dringend, Ihre bestehende Bereitstellung um eine Identitäts- und Cloud zu erweitern. Dies gewährleistet eine einheitliche Sichtbarkeit und Schutz in hybriden Umgebungen, in denen diese Bedrohungsakteure gedeihen.