Sobald Angreifer einmal eingedrungen sind, verschwinden sie nicht mehr.

Bei Diskussionen zum Thema Sicherheit steht oft der Moment im Mittelpunkt, in dem ein Angreifer in das System eindringt. Dieser Moment ist zwar wichtig, entscheidet jedoch selten über den Ausgang des Angriffs.

Ob ein Vorfall zu einer Datenschutzverletzung wird, hängt davon ab, ob er andauert.

Durch Persistenz können sich Angreifer nach dem Eindringen in Ihre Umgebung dort halten. So können sie auch nach ihrer Entfernung zurückkehren, langfristig die Kontrolle behalten und das Netzwerk unbemerkt nach wertvollen Systemen und Daten absuchen.

In modernen Hybridumgebungen ist die anhaltende Präsenz oft gefährlicher als der anfängliche Angriff selbst.

Angreifer müssen nicht erneut eindringen, wenn sie gar nicht erst weg waren.

Warum die Persistenz in hybriden Netzwerken einfacher ist

Das moderne Unternehmensnetzwerk ist längst keine einheitliche Umgebung mehr. Es umfasst:

- lokale Infrastruktur

- cloud

- SaaS-Plattformen

- Fernbedienungen

- Identitätsplattformen

Jede dieser Ebenen bietet Angreifern Möglichkeiten, ihre Aktivitäten zu verschleiern und die Kontrolle zu behalten.

Hybridnetzwerke führen zudem zu Lücken zwischen den einzelnen Tools. Endpoint überwachen möglicherweise nur verwaltete Geräte. IAM-Plattformen erfassen zwar Authentifizierungsereignisse, nicht jedoch die nachfolgenden Vorgänge. Cloud überwachen die Konfiguration, nicht das Laufzeitverhalten.

Angreifer nutzen diese Schwachstellen aus.

Sobald sie drinnen sind, ist ihr Ziel klar: sich eine Position zu sichern, die auch in turbulenten Zeiten Bestand hat.

Das ist Beharrlichkeit.

Praktische Techniken, die Angreifer zur Aufrechterhaltung ihrer Präsenz einsetzen

Persistenz beruht selten auf einer einzigen Methode. Angreifer kombinieren oft mehrere Techniken, sodass bei der Beseitigung eines Zugriffspunkts ein anderer bestehen bleibt. Nachfolgend sind die gängigsten Vorgehensweisen von Angreifern aufgeführt.

1. Hintertüren und versteckter Fernzugriff

Eine gängige Vorgehensweise ist die Installation einer Hintertür – einer Software , die den Fernzugriff auf ein kompromittiertes System ermöglicht, dabei aber legitim wirkt.

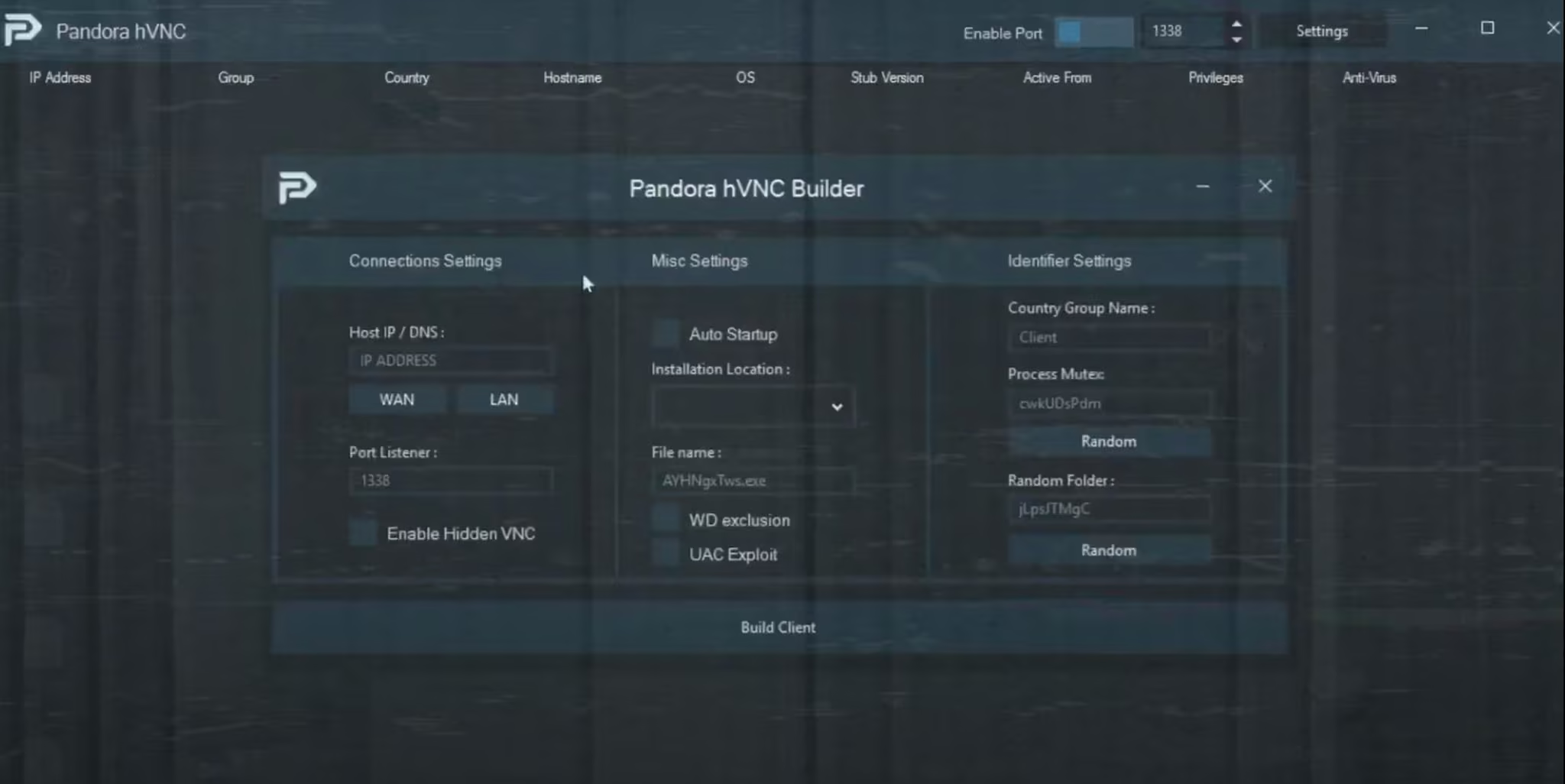

Manche Angreifer richten mit Tools wie Hidden VNC (hVNC) versteckte Remote-Desktop-Umgebungen ein. Diese erzeugen unsichtbare Desktop-Sitzungen, die nur der Angreifer sehen kann.

Das Opfer arbeitet ganz normal weiter, während der Angreifer eine separate, versteckte Umgebung auf demselben Rechner kontrolliert.

Andere Hintertüren fungieren als schlanke Proxys oder Remote-Shells. Diese Tools leiten den Datenverkehr zwischen dem Angreifer und den internen Systemen unbemerkt weiter und verwandeln den kompromittierten Rechner in einen permanenten Zugangspunkt innerhalb des Netzwerks. Nach der Installation starten diese Tools oft automatisch neu, sobald das System neu gestartet wird.

2. Permanente Netzwerktunnel

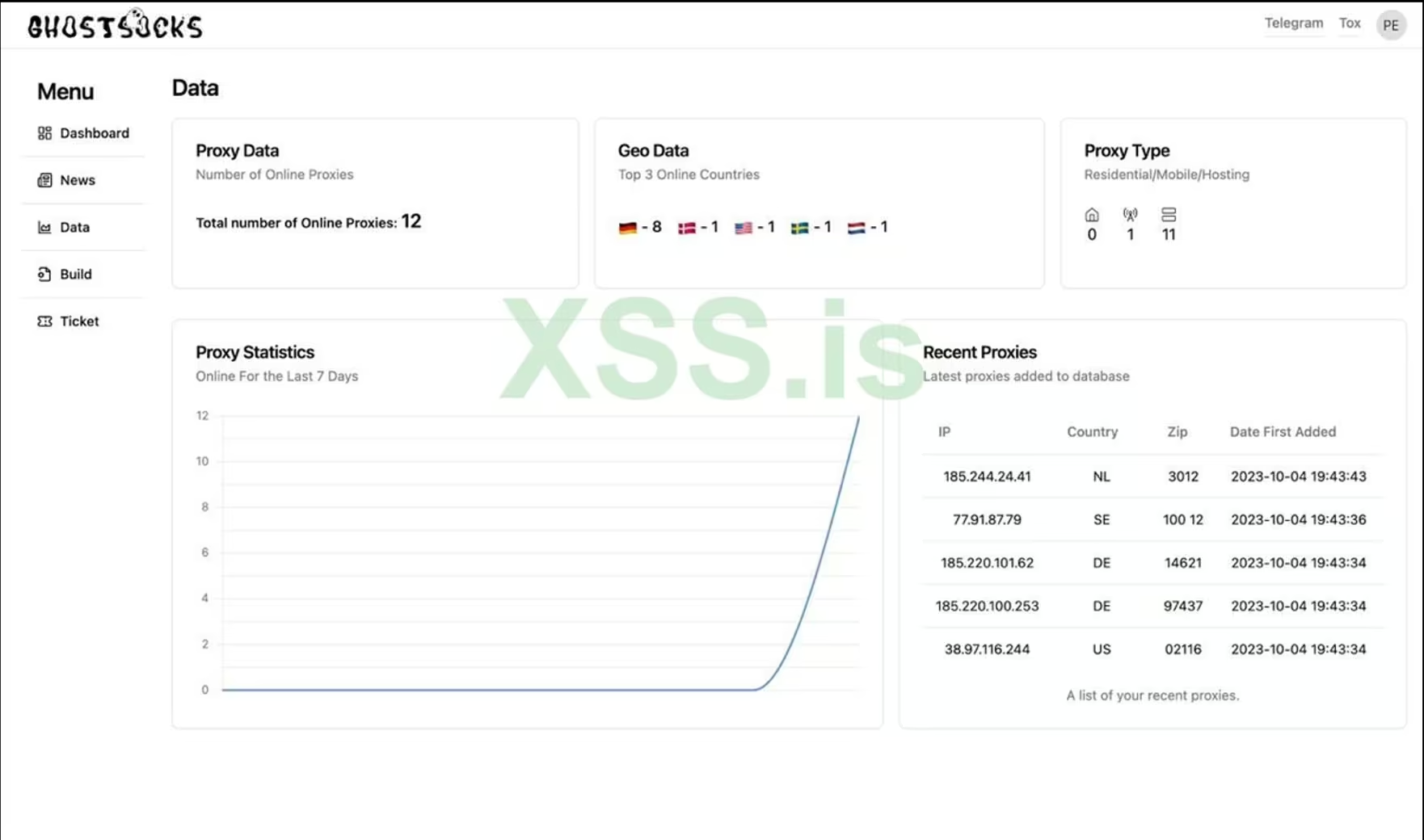

Anstatt eine herkömmliche Remote-Shell aufrechtzuerhalten, richten Angreifer häufig dauerhafte Tunnel ein. Mit Tools wie Reverse-SOCKS-Proxys oder Fast-Reverse-Proxys können Angreifer den Datenverkehr über das kompromittierte System leiten und aus der Ferne auf interne Ressourcen zugreifen.

Diese Technik verwandelt einen kompromittierten Rechner effektiv in ein Sprungbrett innerhalb des Netzwerks.

Aus Sicht des Verteidigers könnte dieser Datenverkehr wie normale ausgehende HTTPS-Kommunikation aussehen.

Aus Sicht des Angreifers wird dies zu einem stabilen internen Dreh- und Angelpunkt.

3. Befehls- und Kontroll-Beacons

Viele Frameworks für Angriffe auf Netzwerksicherheit stützen sich auf Beacons, die regelmäßig Kontakt zur Infrastruktur des Angreifers aufnehmen.

Tools wie Cobalt Strike oder Brute Ratel setzen kleine Agenten ein, die sich in regelmäßigen Abständen „melden“, um Befehle zu empfangen. Diese Agenten können:

- Befehle aus der Ferne ausführen

- zusätzliche Payloads herunterladen

- Persistenzmechanismen neu installieren, falls sie entfernt wurden

- die seitlichen Bewegungen im gesamten Netzwerk koordinieren

Da diese Beacons nur sporadisch kommunizieren und häufig verschlüsselte Kanäle nutzen, fügen sie sich nahtlos in den normalen Netzwerkverkehr ein.

4. Missbrauch von Token und Identitätserhaltung

Persistenz ist nicht immer mit malware verbunden.

In vielen Fällen nutzen Angreifer einfach die Funktionsweise von Authentifizierungssystemen aus.

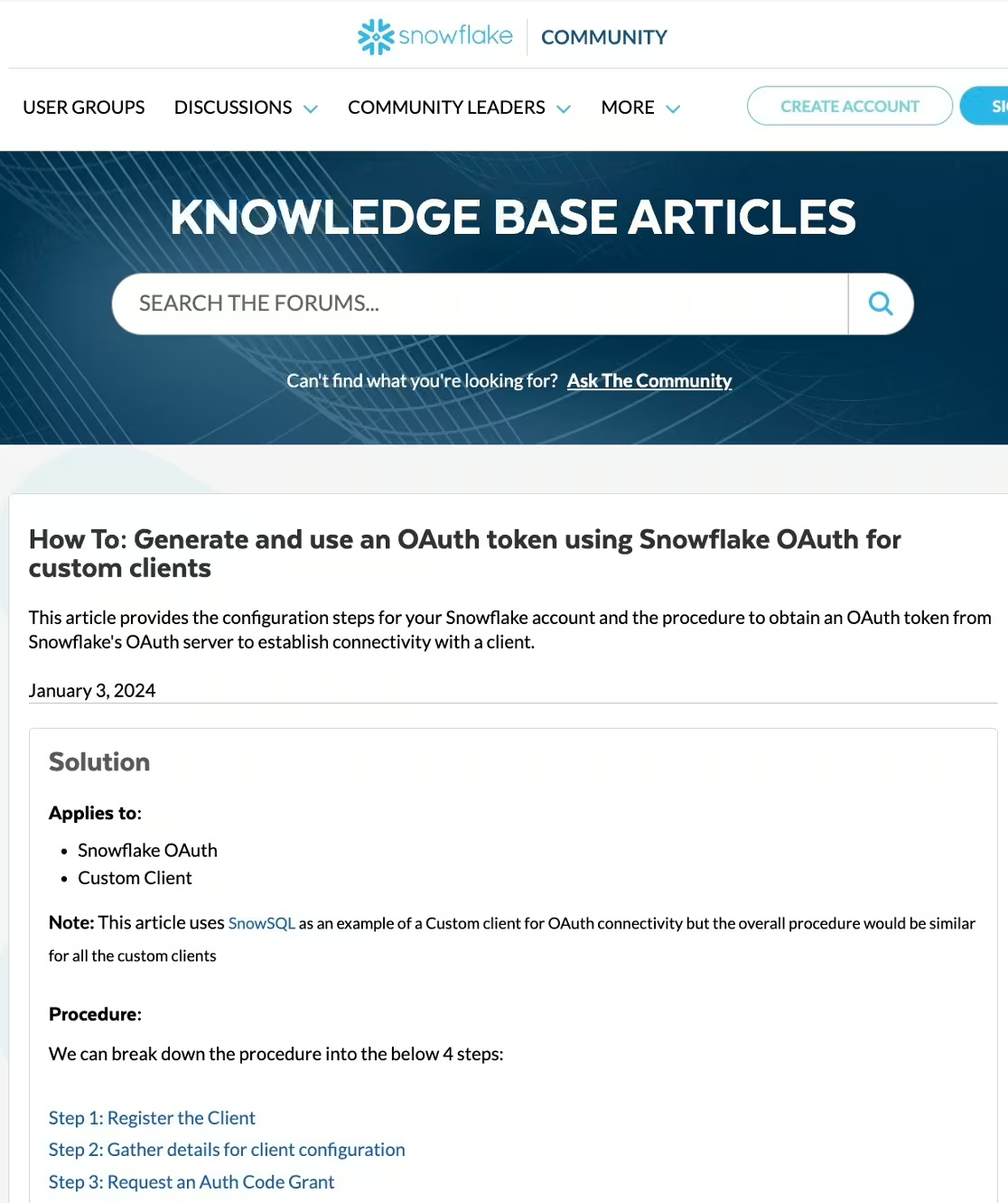

Beispielsweise nutzen cloud häufig Token, um authentifizierte Sitzungen aufrechtzuerhalten. Diese Token ermöglichen es Benutzern oder Anwendungen, die Verbindung wiederherzustellen, ohne sich erneut anmelden zu müssen.

Bei dem Angriff auf die Lieferkette von Snowflake nutzten die Angreifer Authentifizierungstoken, die es ihnen ermöglichten, den Zugriff aufrechtzuerhalten, selbst nachdem die Verteidiger davon ausgingen, dass der Angriff abgewehrt worden sei.

Wenn Angreifer über lang gültige Token verfügen oder neue generieren können, können sie sich unbemerkt wieder Zugang verschaffen, ohne dass herkömmliche Anmeldewarnungen ausgelöst werden.

„Ich kann weiterhin Befehle ausführen, da ich für jedes Konto über das ‚masterToken‘ verfüge.“

Ellyel8 – der Angreifer hinter dem Snowflake-Hack*

5. Living Off the Land hergibt

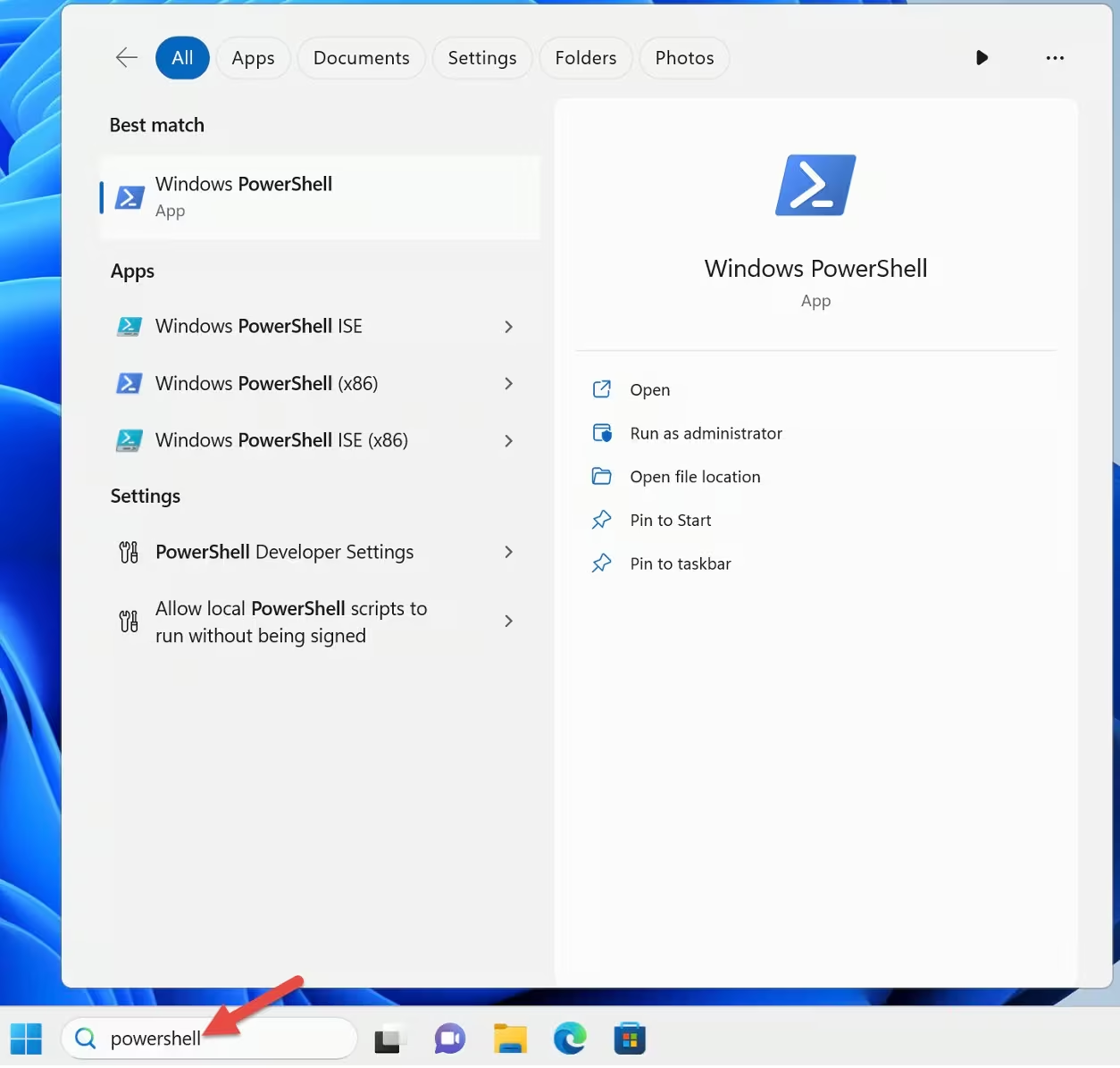

Viele raffinierte Angreifer verzichten malware darauf, offensichtliche malware zu installieren.

Stattdessen nutzen sie Funktionen, die bereits im Betriebssystem integriert sind.

Diese Technik, die als „Living off the Land“ bekannt ist, nutzt legitime Verwaltungswerkzeuge wie:

- PowerShell

- Windows Management Instrumentation (WMI)

- geplante Aufgaben

Mit diesen Tools können Angreifer Befehle ausführen, Systeminformationen sammeln und wiederkehrende Vorgänge planen, die auch nach einem Neustart des Systems weiterlaufen.

Aus Sicht der Verteidiger wirken diese Handlungen oft wie routinemäßige Verwaltungsaufgaben. Genau diese Unklarheit ist der Grund, warum Angreifer sie bevorzugen.

Warum Präventionsinstrumente die Beharrlichkeit außer Acht lassen

Präventive Maßnahmen sind nach wie vor unerlässlich. MFA, EDR und Schwachstellenmanagement verringern alle das Risiko einer anfänglichen Kompromittierung.

Doch Beharrlichkeit wirkt oft außerhalb ihres Blickfelds.

Angreifer nutzen häufig verschiedene Schwachstellen aus:

- Angreifer agieren von nicht verwalteten oder vertrauenswürdigen Endgeräten aus, auf denen kein EDR installiert ist.

- Der Datenverkehr wird über verschlüsselte DNS- oder HTTPS-Verbindungen geleitet, die als legitim erscheinen.

- Die Protokolle werden gelöscht, bevor sie von den SIEM-Plattformen erfasst werden.

- Verwaltungstools erzeugen Aktivitäten, die dem normalen Betrieb zum Verwechseln ähnlich sehen.

Wenn es um legitime Anmeldedaten und integrierte Tools geht, reicht Prävention allein nicht aus, um Angreifer zuverlässig von Administratoren zu unterscheiden.

Bei der Erkennung muss der Schwerpunkt auf dem Verhalten liegen.

Persistenz erkennen, bevor sie zu einer Sicherheitsverletzung wird

Beharrlichkeit hinterlässt Spuren. Selbst heimliche Angreifer hinterlassen Spuren in Identitätssystemen, im Netzwerkverkehr und bei cloud .

SOC-Teams sollten auf folgende Verhaltensweisen achten:

- ungewöhnliche ausgehende Tunnel oder Proxy-Verbindungen

- Befehls- und Kontroll-Leuchtfeuermuster

- ungewöhnliche Token-Nutzung oder Sitzungsaktivität

- Administrationsbefehle, die von unerwarteten Systemen ausgeführt werden

- Identitätsverhalten, das nicht mit den bisherigen Aktivitäten übereinstimmt

Um Persistenz zu erkennen, ist ein Überblick über alle Umgebungen erforderlich.

Wie die Vectra AI verborgene Ansatzpunkte aufdeckt

Persistenzmechanismen sind so konzipiert, dass sie Bereinigungsmaßnahmen überstehen. Hintertüren starten nach einem Neustart erneut, Authentifizierungstoken verlängern Sitzungen automatisch, und Command-and-Control-Kanäle fügen sich in den normalen verschlüsselten Datenverkehr ein.

Viele dieser Techniken funktionieren außerhalb endpoint .

Die Vectra AI erkennt Persistenz, indem sie Verhaltensweisen beobachtet, die Angreifer nicht ohne Weiteres verbergen können. Netzwerkkommunikation, Interaktionen mit Identitäten und Befehlsmuster zeigen auf, wenn kompromittierte Systeme Kontakt zu externer Infrastruktur halten oder wenn sich Identitäten auf eine Weise verhalten, die nicht mit dem normalen Betrieb vereinbar ist.

Da die Erkennung auf Netzwerk- und Identitäts-Ebene erfolgt, können Angreifer diese Transparenz nicht durch das Beenden von Agenten oder das Löschen lokaler Protokolle unterbinden. Persistente Tunnel, Beacon-Datenverkehr und ungewöhnliche Identitätsaktivitäten erzeugen weiterhin Signale, die den Angriffspunkt aufdecken.

Für SOC-Teams bietet dies eine zuverlässige Möglichkeit, Angreifer zu identifizieren, die glauben, bereits unentdeckt zu sein.

Ihre nächsten Schritte

Sobald Angreifer sich Zugang verschafft haben, verlagert sich ihr Schwerpunkt vom Eindringen auf das Überleben.

Dank Persistenztechniken können sie auch nach einer teilweisen Beseitigung der Bedrohung in der Umgebung verbleiben. Hintertüren, Command-and-Control-Kanäle, Authentifizierungstoken und geplante Aufgaben helfen Angreifern dabei, unbemerkt die Kontrolle zu behalten.

In Attack Lab, Folge 2: Persistenz – Wie sich Angreifer im Netzwerk versteckenerläutern wir, wie echte Angreifer diese Brückenköpfe etablieren und warum viele herkömmliche Sicherheitstools Schwierigkeiten haben, sie zu erkennen.

Wenn Sie neugierig sind, wie es weitergeht, schauen Sie sich Folge 3: Lateral Movement – Wie sich Angreifer im Netzwerk bewegen.

---

*Zitat aus dem Buch von Vinny Troia "Grey Area: Dark Web Data Collection and the Future of OSINT"