Sicherheitsteams verpassen vielleicht den Moment, in dem ein Angreifer eindringt, aber sie erkennen schließlich den darauf folgenden Datenverkehr.

Ein kompromittiertes System beginnt, Kontakt zu etwas aufzunehmen, mit dem es eigentlich nicht kommunizieren sollte. Die Verbindung wird wiederholt, es folgt eine Wartezeit, und dann wird der Vorgang erneut wiederholt. Dies ist die Funktion einer Command-and-Control-Infrastruktur.

In einem früheren Artikel habe ich erläutert, wie Angreifer Brute Ratel einsetzen, um verdeckte Befehlskanäle innerhalb kompromittierter Umgebungen aufrechtzuerhalten. Tools wie Brute Ratel gestalten ihren Datenverkehr gezielt so, dass er sich in legitime Webaktivitäten einfügt und herkömmliche Erkennungsmethoden umgeht.

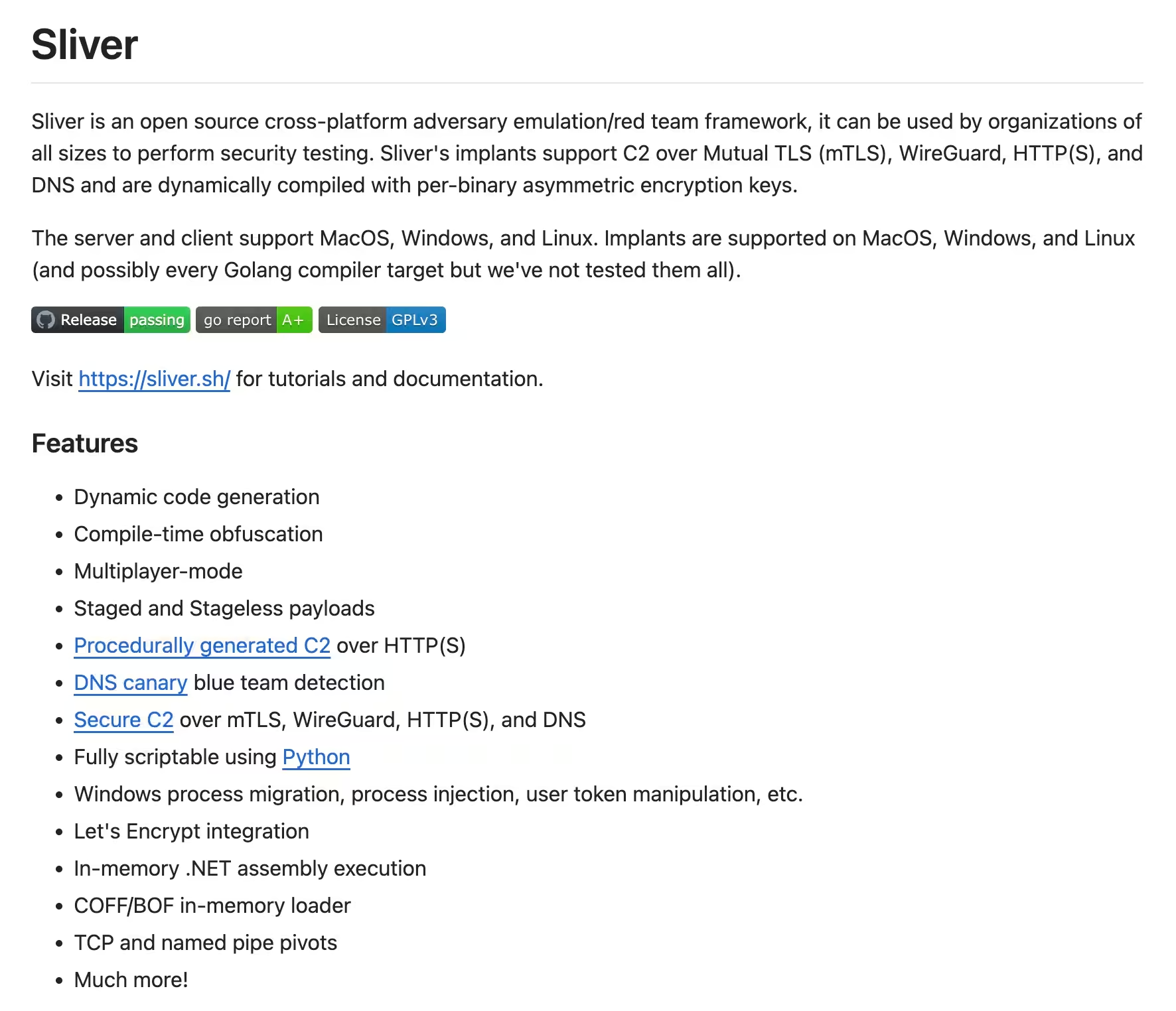

Ein weiteres Tool, das nach derselben Philosophie entwickelt wurde, ist Sliver, ein Open-Source-Framework für Befehls- und Kontrollfunktionen, das zusätzliche Randomisierungsschichten in den Beacon-Verkehr einführt, um die Erkennung noch weiter zu erschweren.

Vom ersten Zugriff bis hin zu Steuerung und Kontrolle

Angreifer setzen ein Command-and-Control-System selten direkt ein. Sie benötigen zunächst einen Einstiegspunkt.

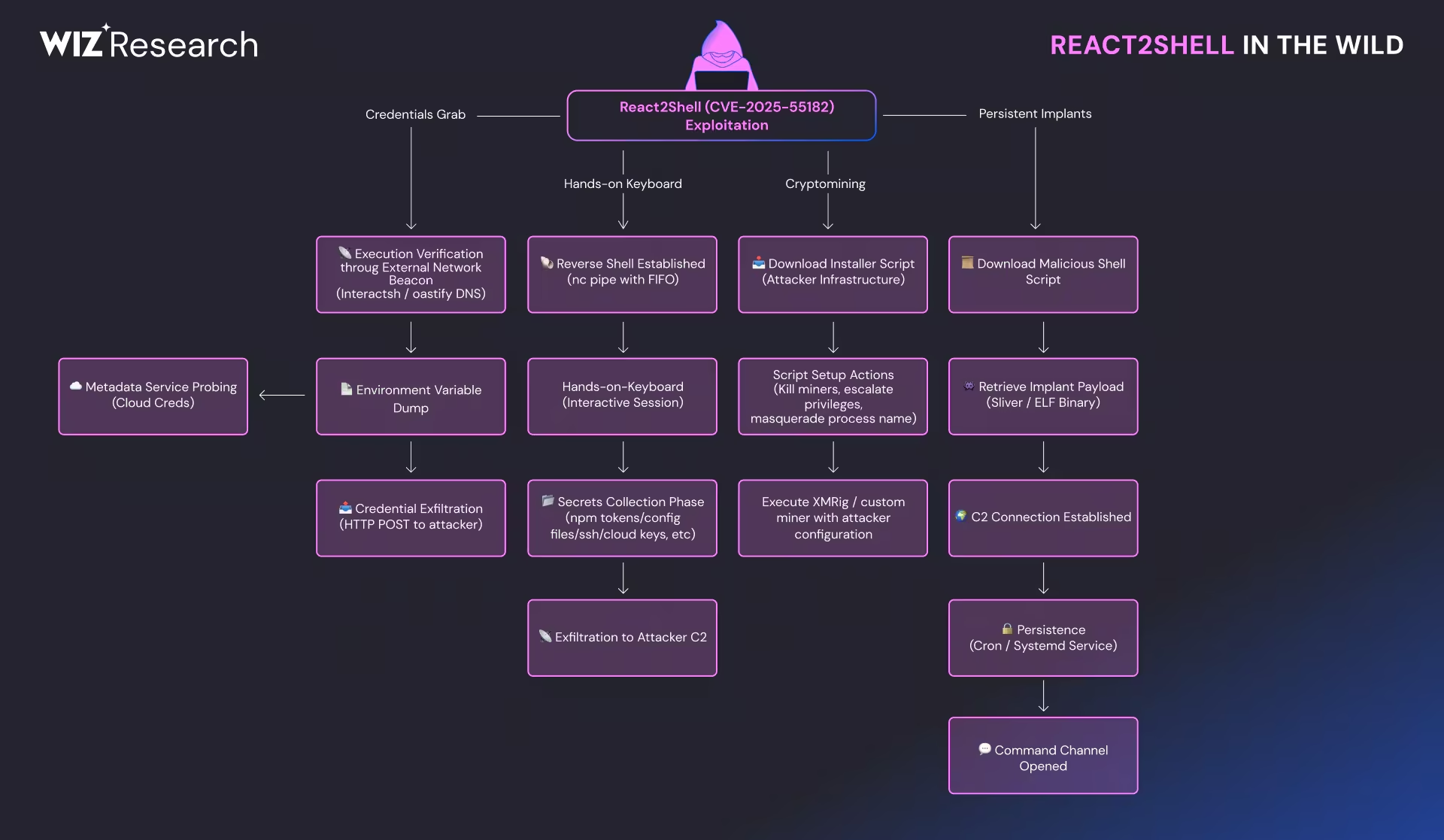

Bei vielen Angriffen beginnt der erste Angriffspunkt mit einer Schwachstelle in einem Dienst, der mit dem Internet verbunden ist. Ein aktuelles Beispiel ist React2Shell (CVE-2025-55182), eine kritische Schwachstelle, die React Server Components betrifft, die in Frameworks wie Next.js verwendet werden. Durch Ausnutzen dieser Schwachstelle kann ein Angreifer mithilfe einer manipulierten HTTP-Anfrage Code auf einem anfälligen Server ausführen.

Sobald die Codeausführung gelungen ist, gehen die Angreifer rasch dazu über, Persistenz und Fernsteuerung zu etablieren.

Hier kommen Post-Exploitation-Frameworks ins Spiel.

Anstatt eigene malware zu entwickeln, greifen Angreifer häufig auf ausgereifte Open-Source-Tools zurück, die ein umfassendes Instrumentarium für die Verwaltung kompromittierter Rechner bieten. Diese Frameworks übernehmen die schwierigen Aspekte von Angriffsoperationen: sichere Kommunikation, die Steuerung infizierter Systeme, die Übertragung von Dateien und die Koordination der Aktivitäten über mehrere kompromittierte Rechner hinweg.

Sliver ist eines dieser Tools.

Was ist Sliver und warum nutzen Angreifer es?

Sliver hat sich schnell zu einem der am häufigsten genutzten Open-Source-Frameworks für die Nachverwertung von Systemen entwickelt. Ursprünglich für die Angreifersimulation und Red-Team-Operationen entwickelt, bietet das Projekt eine ausgereifte Plattform für die Verwaltung kompromittierter Systeme und die Koordination von Angriffsaktivitäten.

Mehrere Faktoren erklären die zunehmende Verbreitung:

- Sliver ist vollständig Open Source und wird aktiv gepflegt, was die Hürde für Angreifer im Vergleich zu kommerziellen Frameworks senkt. Betreiber können problemlos maßgeschneiderte Implantate erstellen, Kommunikationsprofile anpassen und das Framework in automatisierte Angriffsabläufe integrieren.

- Das Framework wurde mit Blick auf betriebliche Flexibilität entwickelt. Sliver unterstützt mehrere Betriebssysteme, Kommunikationsprotokolle und Transportmechanismen, sodass Betreiber den Befehlskanal an die jeweilige Zielumgebung anpassen können. HTTP- und HTTPS-Transporte sind besonders verbreitet, da sie sich nahtlos in den normalen Unternehmensdatenverkehr einfügen.

- Sliver verfügt über integrierte Techniken zur Verschleierung des Datenverkehrs, die darauf abzielen, die Identifizierung von Befehlsdaten zu erschweren. Das Framework kann zeitliche Abweichungen zwischen Beacon-Anfragen erzeugen, die Größe und Struktur der übertragenen Daten verändern und Verschlüsselungsmechanismen abwechselnd einsetzen, um das Erscheinungsbild des Netzwerkverkehrs zu verändern.

Diese Designentscheidungen machen Sliver attraktiv für Angreifer, die eine leistungsfähige Command-and-Control-Plattform nutzen möchten, ohne eigene malware schreiben zu müssen. Gleichzeitig stellen sie Sicherheitsteams, die versuchen, in verschlüsseltem Datenverkehr versteckte Befehlskanäle zu identifizieren, vor eine komplexere Herausforderung bei der Erkennung.

Warum Signale normalerweise leichter zu erkennen sind

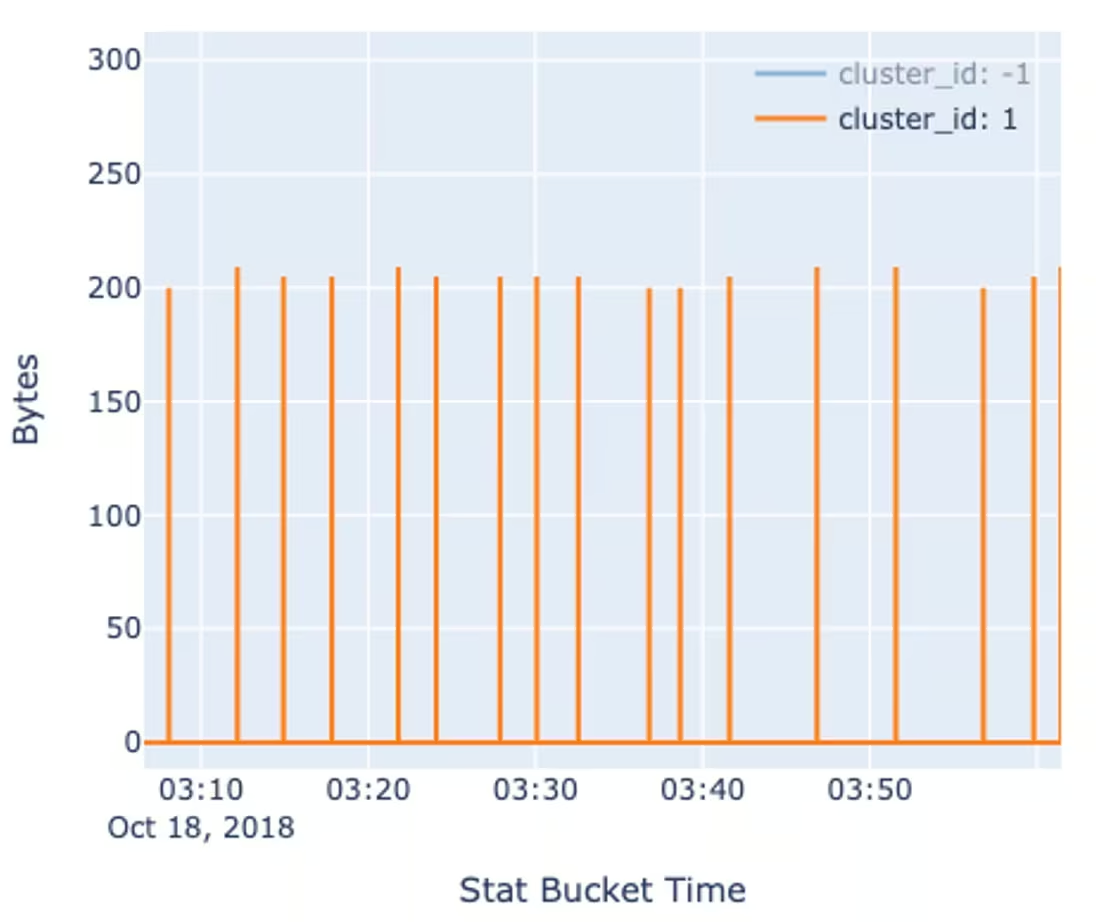

Herkömmliche Command-and-Control-Strukturen führen in der Regel zu vorhersehbaren Netzwerkmustern.

Wenn ein Implantat alle 60 Sekunden eine Meldung sendet und dabei jedes Mal ungefähr die gleiche Datenmenge übermittelt, lässt sich das daraus resultierende Datenverkehrsmuster leicht erkennen.

Sicherheitstools können diese Muster erkennen, indem sie Folgendes analysieren:

- einheitlicher Zeitablauf zwischen den Verbindungen

- wiederholte Kommunikation mit demselben Empfänger

- ähnliche Payload-Größen bei den Anfragen

Um einer Erkennung zu entgehen, fügen fortschrittlichere Frameworks diesen Mustern Zufälligkeiten hinzu. Sie können beispielsweise die Zeitabstände zwischen den Verbindungen variieren oder die Größe der bei jeder Anfrage übertragenen Daten ändern . Diese Techniken führen zu einem sogenannten „Evasive Beaconing“, bei dem das Kommunikationsmuster zwar weiterhin besteht, jedoch schwerer zu erkennen ist.

Viele moderne Post-Exploitation-Tools unterstützen diese Techniken von Haus aus.

Sliver führt diesen Gedanken weiter.

Was macht Sliver schwerer zu erkennen?

Die meisten Command-and-Control-Frameworks stützen sich auf zwei grundlegende Umgehungstechniken.

Der erste Faktor ist der Zeitjitter, bei dem das Implantat die Verzögerung zwischen den Beacon-Anfragen zufällig anpasst. Anstatt sich alle 60 Sekunden zu melden, meldet es sich vielleicht nach 48 Sekunden, dann nach 72 Sekunden und dann nach 63 Sekunden.

Der zweite Grund ist der Datenjitter, bei dem die Größe der einzelnen Anfragen leicht variiert. Der Beacon-Nachricht kann eine kleine Menge zufälliger Daten angehängt werden, damit der Netzwerkverkehr nicht jedes Mal identisch erscheint.

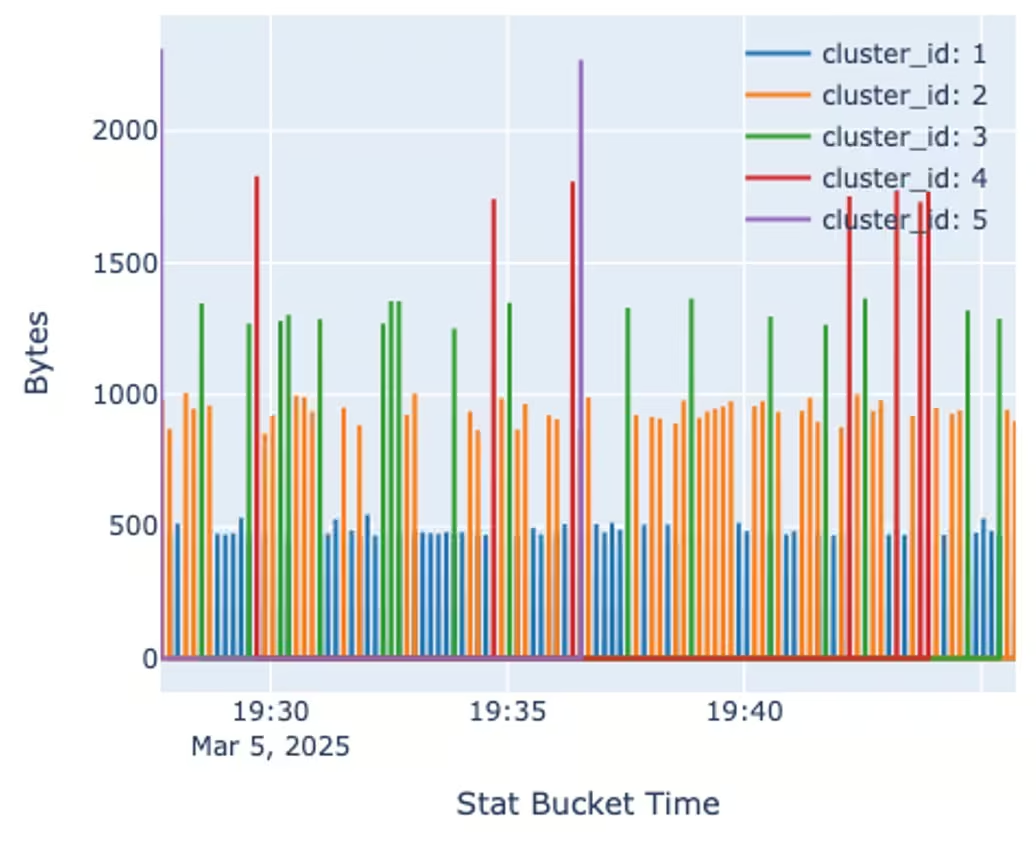

Sliver führt einen ausgefeilteren Ansatz ein, der als „procedural data jitter“ bekannt ist .

Anstatt nur ein Element der Anfrage zu ändern, modifiziert Sliver mehrere Parameter gleichzeitig. Jede Beacon-Anfrage kann einen anderen HTTP-Pfad, eine andere Kodierungsmethode und einen zufälligen Wert verwenden, der die Struktur der Anfrage verändert.

Das Framework unterstützt mehrere Kodierungsverfahren, darunter Base64, hexadezimale Kodierung, gzip-Komprimierung und sogar Kodierungen, die Binärdaten in englischen Text oder gültige PNG-Dateien umwandeln. Jedes Kodierungsverfahren wirkt sich auf die Komprimierungseffizienz der übertragenen Daten aus, was zu unterschiedlichen Nutzdatengrößen bei den einzelnen Anfragen führt.

Anstatt einen einzigen Cluster ähnlicher Beacon-Nachrichten zu erzeugen, erzeugt Sliver mehrere unterschiedliche Muster im Netzwerkverkehr.

Bei Erkennungssystemen, die davon ausgehen, dass Beacon-Nachrichten ein ähnliches Muster aufweisen, durchbricht diese Variabilität das Muster.

Es gibt Hinweise darauf, dass Angreifer Sliver bereits einsetzen

Sliver ist nicht nur ein Red-Team-Tool.

Sicherheitsforscher haben Kampagnen dokumentiert, bei denen Angreifer Sliver-Implantate einsetzten, nachdem sie sich Zugang zu ungeschützter Infrastruktur verschafft hatten.

Ein Beispiel stammt aus einer Untersuchung von CtrlAltIntel, bei der eine Kampagne aufgedeckt wurde, die auf mit dem Internet verbundene FortiWeb-Geräte abzielte. Nachdem sie ungeschützte Systeme ausgenutzt hatten, installierten die Angreifer Sliver-Implantate, die als System-Update-Programme getarnt waren. Die kompromittierten Geräte begannen, Signale an die von den Angreifern kontrollierte Infrastruktur zu senden, wodurch die Betreiber die Fernsteuerung über die betroffenen Server aufrechterhalten konnten.

Die Untersuchung deckte Dutzende kompromittierter Hosts auf, die mit dem Befehlsserver kommunizierten, was verdeutlicht, wie schnell Open-Source-Frameworks für die Nachverwertung von Exploits wie Sliver den Sprung von Red-Team-Tools zu tatsächlichen Angriffen schaffen können. Diese Fälle spiegeln einen allgemeinen Trend bei Angriffsaktivitäten wider.

Open-Source-Frameworks für die Post-Exploitation ermöglichen es Angreifern, schnell zu agieren, ohne eigene malware entwickeln zu müssen. Die Tools bieten ausgereifte Command-and-Control-Funktionen und fügen sich gleichzeitig nahtlos in den legitimen Netzwerkverkehr ein.

Für die Verteidiger ist die Identifizierung des Befehlskanals daher ein entscheidender Schritt bei der Erkennung eines aktiven Angriffs.

Warum herkömmliche Erkennungsmethoden an ihre Grenzen stoßen

Viele Erkennungsmethoden für Command-and-Control-Systeme basieren auf der Identifizierung regelmäßiger Kommunikationsmuster, bei denen Beacon-Nachrichten in festen Intervallen auftreten und oft ähnliche Datenmengen übertragen.

Wenn die meisten Anfragen ungefähr die gleiche Anzahl an Bytes enthalten, lässt sich das Datenverkehrsmuster in einen einzigen Cluster zusammenfassen und als Beaconing-Verhalten identifizieren.

Die Rotation der Encoder bei Sliver widerlegt diese Annahme, da jede Codierungsmethode ein anderes Kompressionsverhältnis erzeugt und die resultierenden Beacon-Nachrichten somit in mehrere unterschiedliche Größenbereiche fallen, anstatt sich in einem dominanten Cluster zu konzentrieren. Dieses Mehrbandmuster kann Algorithmen austricksen, die davon ausgehen, dass Beacon-Nachrichten einheitlich bleiben.

Bei verschlüsseltem Datenverkehr, bei dem eine Überprüfung der Nutzdaten nicht möglich ist, erschweren diese Abweichungen die Erkennung erheblich.

Angreifer modifizieren zudem häufig Sliver-Implantate oder schleusen sie über maßgeschneiderte Shellcode-Loader ein, die darauf ausgelegt sind, Antiviren- und endpoint zu umgehen. Diese Techniken ermöglichen es, die Nutzlast vollständig im Speicher auszuführen, wodurch sich die Wahrscheinlichkeit einer Erkennung auf dem Host verringert. Sobald das Implantat jedoch seinen Befehlskanal eingerichtet hat, erzeugt die Beaconing-Kommunikation dennoch erkennbare Muster im Netzwerk.

Erkennung von Sliver durch Verhaltensanalyse

Selbst wenn die Nutzdaten verschlüsselt und unlesbar sind, hinterlässt der Command-and-Control-Verkehr dennoch Verhaltensmuster.

Die Vectra AI analysiert diese Muster, um Command-and-Control-Frameworks wie Sliver zu identifizieren, selbst wenn Angreifer versuchen, ihren Datenverkehr durch Jitter, Encoder-Rotation oder andere Umgehungstechniken zu verschleiern.

Anstatt sich auf Signaturen oder die Überprüfung der Nutzdaten zu stützen, nutzt die Plattform Deep-Learning-Modelle, die anhand großer Mengen realer Netzwerktelemetriedaten trainiert wurden . Diese Modelle werten Abfolgen von Netzwerkaktivitäten wie Paketlängen, Zeitintervalle und die Kommunikationsrichtung zwischen Hosts aus, um Verhaltensmuster zu erkennen, die auf Beaconing hindeuten.

Da Angreifer die Kommunikation mit den von ihnen kompromittierten Systemen aufrechterhalten müssen, ist dieser Befehlskanal nach wie vor einer der zuverlässigsten Orte, um einen aktiven Einbruch zu erkennen.

Auch wenn sich die Signale von Sliver in den normalen Web-Traffic einfügen, fallen diese Verhaltenssignale dennoch auf.

Sehen Sie sich die interaktive Demo an, um zu erfahren, wie die Vectra AI Kommando- und Kontrollaktivitäten wie Sliver in realen Umgebungen erkennt .