Sicherheitsteams haben nicht mit einem Mangel an Daten zu kämpfen, sondern mit einem Mangel an Signalen und Kontext.

Die Vectra AI löst dieses Problem, indem sie die Signalklarheit und den Kontext liefert, den Analysten benötigen, um hybride Angriffe in Echtzeit zu priorisieren, zu untersuchen und zu verfolgen.

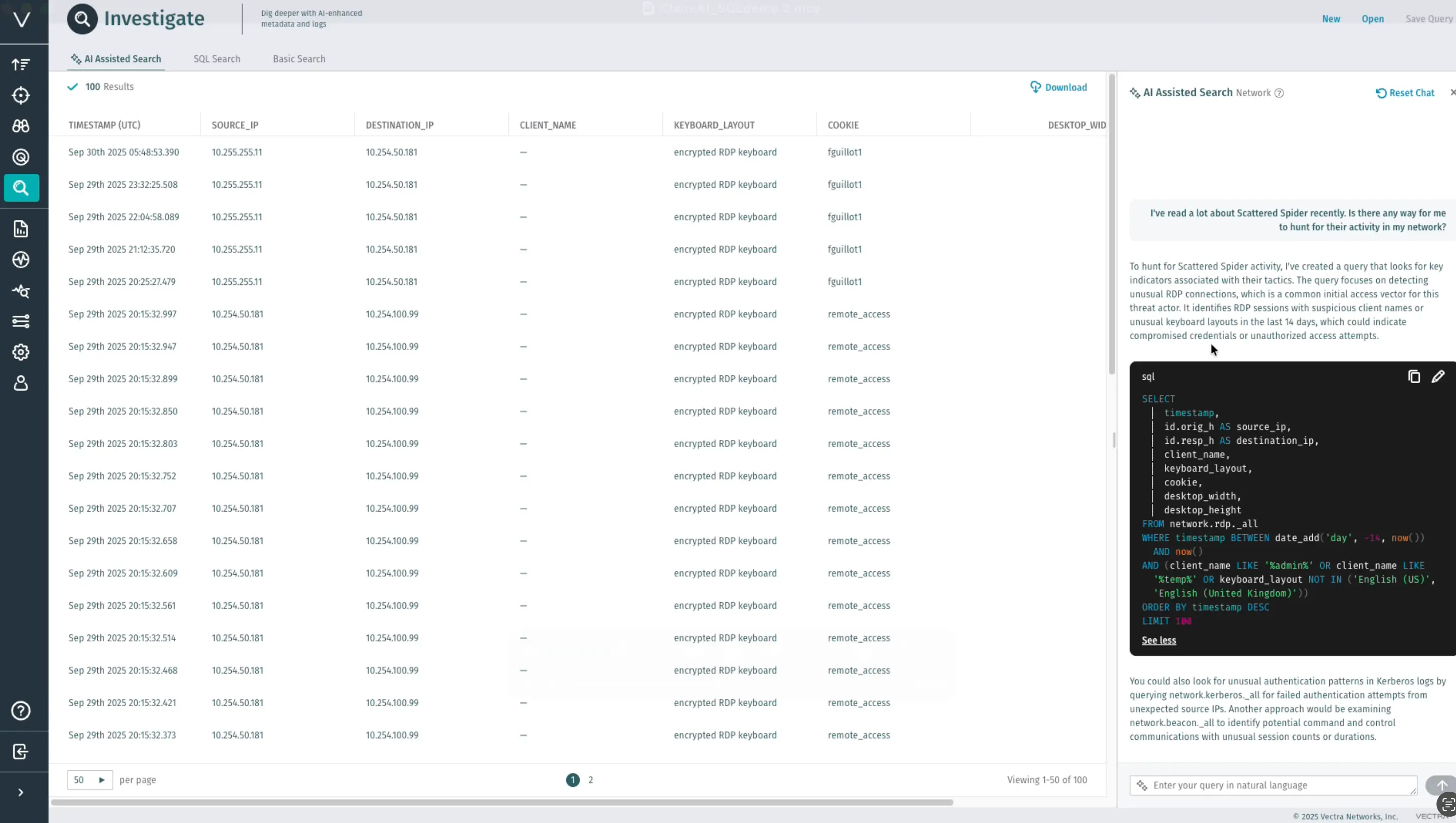

Nun erweitern wir diese Übersichtlichkeit und diesen Kontext noch weiter mit der KI-gestützten Suche – einer schnelleren und einfacheren Möglichkeit, Ihr modernes Netzwerk zu durchsuchen und Informationen zu finden.

Sehen Sie die ganze Geschichte hinter jeder Bedrohung

Dank der KI-gestützten Suche können Analysten investigative oder suchorientierte Fragen in einfacher Sprache stellen.

Angetrieben von KI-gestützten Metadaten aus Netzwerk, Identität und cloud liefert es sofortige, kontextbezogene Antworten und schlägt sogar vor, was als Nächstes zu erkunden ist.

Die Vectra AI ist wie ein Begleiter bei der Recherche und der Suche - ein Begleiter, der Ihnen nicht nur die Abfrageergebnisse liefert, sondern auch Vorschläge und Empfehlungen für die nächsten Schritte macht, um Sie bei der Recherche und der Suche zu unterstützen - und Ihnen dabei hilft, Dinge zu entdecken, von denen Sie nicht wussten, dass Sie danach suchen sollten.

Anwendungsfälle: Wo die KI-gestützte Suche sofortige Erkenntnisse liefert

Im Folgenden finden Sie Beispiele dafür, wie Sie mithilfe der KI-gestützten Suche Fragen im Handumdrehen in Erkenntnisse umwandeln können.

Untersuchen Sie hybride Bedrohungen

Moderne Angriffe beschränken sich selten auf eine einzige Domäne. Mithilfe KI-gestützter Suchfunktionen können Analysten Aktivitäten über das Netzwerk, Identitäten und cloud hinweg nachverfolgen cloud vom ersten Anzeichen einer Kompromittierung bis hin zur lateralen Bewegung.

Versuchen Sie zu fragen:

- "Zeigen Sie mir RDP- oder NTLM-Authentifizierungen zwischen meinen Domänencontrollern und nicht vertrauenswürdigen Hosts."

- "Welche cloud haben diese Woche auf On-Premise-Server zugegriffen?"

- "Alle Systeme auflisten, die mit externen IPs über ungewöhnliche Ports kommunizieren".

- "Identifizieren Sie Benutzer mit wiederholten Authentifizierungsfehlern, gefolgt von erfolgreichen Anmeldungen."

Die KI-gestützte Suche stellt automatisch Zusammenhänge zwischen diesen Aktivitäten her und deckt verdächtige Verhaltensweisen auf, die auf hybride oder mehrstufige Angriffe hindeuten könnten – so erhalten die Teams schneller einen umfassenden Überblick.

Überprüfung der Gefährdung durch CVEs und neue Bedrohungen

Wenn eine neue Sicherheitslücke veröffentlicht wird, ist die erste Frage, die sich jeder Analyst stellt, ob wir betroffen sind.

Mit der KI-gestützten Suche können Sie potenzielle Sicherheitsrisiken sofort überprüfen – ohne auf neue Signaturen warten oder Abfragen manuell erstellen zu müssen.

Versuchen Sie zu fragen:

- "Überprüfen Sie, ob Hosts mit Domänen verbunden sind, die mit dem neuesten Cisco CVE verknüpft sind.

- "Zeige mir Geräte mit veralteten Versionen von OpenSSL".

- "Finden Sie Systeme, die SMBv1 oder schwache Chiffren verwenden."

- "Liste aller externen Verbindungen, die in der letzten Woche zu verdächtigen IP-Bereichen hergestellt wurden".

Die KI-gestützte Suche hilft Teams dabei, Sicherheitslücken innerhalb weniger Minuten zu identifizieren – das spart Zeit und sorgt für sofortige Sicherheit während Patch-Zyklen oder bei der Bekanntgabe von Sicherheitslücken.

Jagd auf bekannte Bedrohungsakteure

Hackergruppen wie Scattered Spider, Volt Typhoonoder Qilin entwickeln sich ständig weiter. Ihre Indikatoren ändern sich, ihr Verhalten jedoch nicht. Die KI-gestützte Suche ermöglicht es Analysten, mithilfe der bereits in der Plattform vorhandenen umfangreichen Metadaten schnell nach Taktiken, Techniken oder Infrastrukturen zu suchen, die mit bestimmten Akteuren in Verbindung stehen.

Versuchen Sie zu fragen:

- "Helfen Sie mir bei der Suche nach Scattered Spider in meinem Netzwerk."

- "Zeigen Sie mir eine Verwendung von PowerShell mit verschlüsselten Befehlen".

- "Findet seitliche Bewegungsversuche über SMB-Freigaben oder RDP.

- "Hosts auflisten, die mit Domains kommunizieren, die .top oder .ru enthalten".

Mit den integrierten Empfehlungen können Sie nahtlos von einem Verhalten zum anderen wechseln und der Spur folgen wie ein erfahrener Bedrohungsjäger.

Gewährleistung der Einhaltung von Vorschriften und Stärkung der Governance

Über die Erkennung von Bedrohungen hinaus deckt die KI-gestützte Suche Verstöße gegen Richtlinien und Compliance-Risiken auf, bevor sie zu Prüfungsfeststellungen werden.

Teams können die ordnungsgemäße Handhabung von Daten, die Zugriffskontrolle und die Konfigurationshygiene überprüfen - und das alles durch einfache Fragen.

Versuchen Sie zu fragen:

- "Zeigen Sie mir alle ungesicherten Dateifreigaben, die sensible Daten enthalten."

- "Finden Sie Rechner, die veraltete Browser oder ungepatchte Systeme verwenden."

- "Wer hat außerhalb der Geschäftszeiten auf die Personalakten zugegriffen?"

- "Alle Benutzer mit Admin-Rechten auf Nicht-Admin-Systemen auflisten".

Die Möglichkeit, die Einhaltung von Vorschriften schnell zu bestätigen, hilft Unternehmen, Lücken zu schließen, die Zahl der Prüfungsfeststellungen zu verringern und eine bessere Governance zu gewährleisten.

Verstehen Sie Ihr modernes Netzwerk besser

Sichtbarkeit bedeutet Klarheit. Von der Aufdeckung von Schatten-IT bis hin zur Verfolgung von Datenflüssen hilft die Funktion Analysten, ein tieferes institutionelles Wissen darüber zu erlangen, wie sich ihre hybride Umgebung verhält.

Versuchen Sie zu fragen:

- "Welche Geräte verbrauchen die meiste Netzwerkbandbreite?"

- "Gibt es unverwaltete Hosts, die mit meinen Domänencontrollern kommunizieren?"

- "Zeige mir neue cloud , die in den letzten 24 Stunden erstellt wurden".

Diese Einblicke helfen den Teams, eine Basislinie für normale Aktivitäten zu erstellen, Anomalien frühzeitig zu erkennen und Vertrauen in ihre Transparenz aufzubauen.

Warum es wichtig ist

Die KI-gestützte Suche macht die gesamte Leistungsfähigkeit der angereicherten Metadaten Vectra AIjedem Analysten zugänglich – und verwandelt Daten in Erkenntnisse.

Kunden mit frühem Zugang sparten bis zu drei Stunden pro Untersuchung und entdeckten Erkenntnisse, die ihnen möglicherweise entgangen wären, von versteckten Compliance-Risiken bis hin zu schlummernden Angriffswegen.

Es geht nicht nur schneller - es geht um Klarheit in der Geschwindigkeit einer Frage.

Die KI-gestützte Suche steht nun Kunden mit einer Metadaten-Aufbewahrungsdauer von mindestens 14 Tagen zur Verfügung. Erweitern Sie Ihren Aufbewahrungsplan, um diese Funktion freizuschalten und den gesamten Hintergrund jeder Bedrohung zu erkennen.

Sehen Sie sich die Demo an, um zu erfahren, wie Sie mit der KI-gestützten Suche von der Frage zur Klarheit gelangen.