"Ihr kartiert die Küstenlinie, während die wirklichen Strömungen in der Tiefe verlaufenCrimson Collective

Crimson Collective, am 9. Oktober 2025

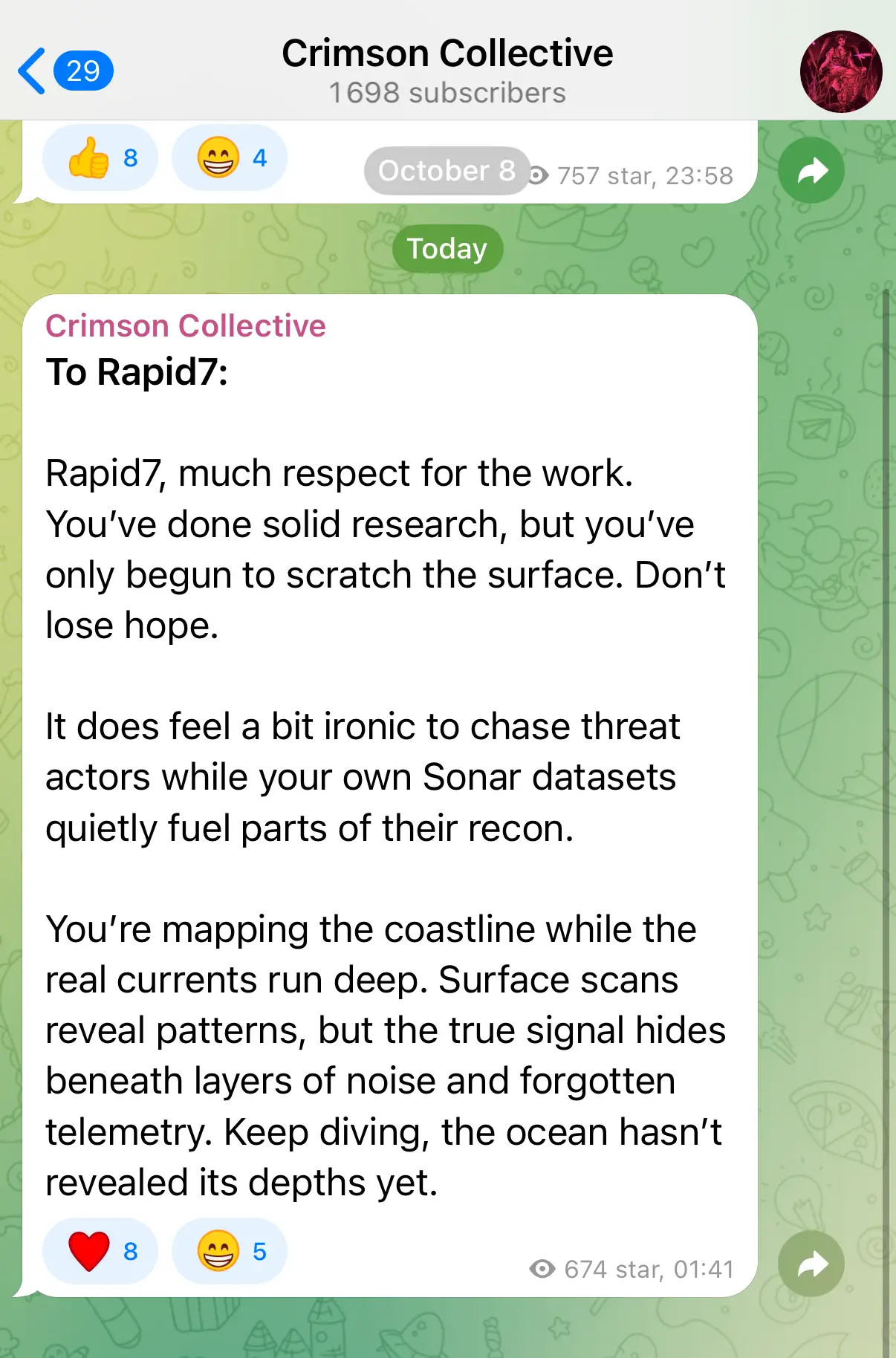

Als Crimson Collective eine kryptische Nachricht an Rapid7 hinterließ, handelte es sich nicht nur um einen Spott. Sie spiegelte wider, wie die Bedrohungsakteure den Ansatz der Cybersicherheitsgemeinschaft bei der Erkennung sehen. Ihre Worte enthielten eine Warnung: Die Verteidiger konzentrieren sich immer noch zu sehr auf das, was an der Oberfläche sichtbar ist, während die Angreifer in den unsichtbaren Tiefen gedeihen.

Ein kurzer Überblick über die Aktivitäten des Crimson Collective

Laut einer von Rapid7 veröffentlichten Studieoperiert Crimson Collective in cloud , insbesondere AWS, und verwendet dabei Taktiken, die sich in legitimes Verwaltungsverhalten einfügen. Die Gruppe verschafft sich Zugang über durchgesickerte oder langlebige Anmeldeinformationen, erweitert ihre Privilegien durch die Manipulation von IAM-Rollen und -Richtlinien und nutzt native cloud für die Erkundung, Bereitstellung von Daten und Exfiltration.

Anstatt sich auf malware oder Exploits zu stützen,nutzt Crimson Collective das, was in der cloud bereits vorhanden ist. Jeder API-Aufruf, jede Berechtigungsänderung und jede Snapshot-Anfrage ist für sich genommen gültig, aber zusammen bilden sie ein bösartiges Muster, das durch statische Regeln oder Oberflächen-Telemetrie allein nur schwer zu erkennen ist.

Ihr direkter Verweis auf Rapid7 deutet darauf hin, dass die Gruppe von der Bekanntheit des Unternehmens im Bereich der Bedrohungsdaten wusste, möglicherweise durch frühere Entdeckungsversuche oder durch Lesen der veröffentlichten Analyse selbst.

Die Ironie hinter "Ihre eigenen Datensätze treiben ihre Aufklärung voran"

In ihrer Nachricht, Crimson Collective auf eine schmerzliche Wahrheit hin: Dieselben Daten, die Verteidiger nutzen, um ihre Umgebung zu verstehen, können auch von Angreifern genutzt werden. Öffentlich zugängliche Scandaten, Open-Source-Telemetrie und Konfigurations-Repositories enthüllen oft Informationen über die exponierten Anlagen eines Unternehmens, cloud oder sogar Software-Versionen.

Für Bedrohungsakteure verkürzen diese Informationen die Aufklärungsphase. Was früher manuelles Sondieren war, ist jetzt automatisiert und wird durch die Transparenz, die eine defensive Forschung ermöglicht, bereichert. Die Ironie dabei ist, dass die Sichtbarkeit in beide Richtungen geht. Verteidiger bilden die Angriffsfläche ab, um das Risiko zu verringern, während Angreifer dieselbe Transparenz nutzen, um ihr Eindringen zu planen.

Dies verdeutlicht eine zentrale Herausforderung für Sicherheitsteams: Datensammlung allein bedeutet noch keinen Schutz. Entscheidend ist, wie diese Daten in Echtzeit analysiert, kontextualisiert und korreliert werden, um böswillige Absichten aufzudecken.

"Kartierung der Küstenlinie, während die wahren Strömungen tief sind"

Die Ozean-Metapher von Crimson Collectivefasst perfekt den Zustand der modernen Detektion. Oberflächenscans und Konfigurationsbewertungen sind wie die Kartierung von Küstenlinien: Sie zeigen, was freiliegt, aber nicht, was sich darunter befindet.

Die "Ströme" stellen den konstanten Fluss legitimer Aktivitäten in cloud dar, in denen Tausende von API-Aufrufen, Identitätsänderungen und Ressourceninteraktionen die Betriebsstruktur des Unternehmens ausmachen. In dieser Bewegung sind die subtilen Anomalien versteckt, die auf eine Gefährdung hinweisen.

Herkömmliche Scanning-Tools zeigen statische Risiken auf, aber sie können die Verhaltensentwicklung eines Angriffs nicht erkennen. Das wahre Signal versteckt sich, wie Crimson Collective es ausdrückt, "unter Schichten von Rauschen und vergessener Telemetrie". Die Erkennung dieses Signals erfordert eine dauerhafte Sichtbarkeit und ein kontextbezogenes Verständnis auf allen Ebenen der cloud und Identitätsinfrastruktur.

In die Tiefe sehen: Wie Vectra AI die Perspektive verändert

Die Botschaft von Crimson Collective ist eine Herausforderung für jeden Verteidiger: Hören Sie auf, die Oberfläche zu betrachten, und fangen Sie an, das Verhalten unter der Oberfläche zu verstehen. Genau das ermöglicht die Vectra AI .

Vectra AI bietet kontinuierlichen, agentenlosen Einblick in hybride und cloud und verwandelt Telemetrie in Erkenntnisse. Durch die Analyse von Verhaltensweisen über Identität, Netzwerk und cloud hinweg deckt Vectra versteckte Angriffsverläufe wie Privilegieneskalation, laterale Bewegungen und Datenbereitstellung auf, bevor eine Exfiltration stattfindet.

Anstatt sich auf bekannte Indikatoren oder Konfigurationszustände zu verlassen, lernen die KI-Modelle von Vectra, wie normale Aktivitäten aussehen und erkennen, wenn sie sich in Richtung böser Absichten verschieben. Auf diese Weise können Sicherheitsteams die "Tiefenströme" des Angreiferverhaltens in Echtzeit identifizieren, selbst wenn jede Aktion auf den ersten Blick legitim erscheint.

Der AI Stitching Agent von Vectra korreliert Identitätsaktivitäten in Rechenzentren vor Ort, Entra ID und cloud wie AWS , um die ursprüngliche kompromittierte Identität aufzudecken und so die wichtigsten SOC-Kennzahlen für Untersuchungen (MTTI) und Reaktionen (MTTR) zu beschleunigen. Die Kingpin-Technologie analysiert Milliarden von AWS-Aktionen, verfolgt sie zurück zu den wahren Identitäten hinter temporären Anmeldeinformationen (Rollen) über Konten und Regionen hinweg und priorisiert kritische Konten - das spart mindestens 30 Minuten pro Untersuchung.

Bewusstheit in Vorteil verwandeln

Die Botschaft von Crimson Collective erinnert uns daran, dass die Angreifer unsere Werkzeuge und Datensätze bereits kennen. Der Vorteil liegt nun darin, wie intelligent wir die uns zur Verfügung stehenden Daten interpretieren und korrelieren. Mit Vectra AI erhalten die Verteidiger diesen Weitblick und wandeln rohe Telemetriedaten in proaktive Erkennung um.

Die Worte von Crimson Collectivewaren als Provokation gedacht, aber sie offenbaren auch eine Wahrheit, aus der Verteidiger lernen können: Die Zukunft der Bedrohungserkennung liegt nicht in mehr Daten, sondern in einem tieferen Verständnis.

Erfahren Sie, wie die Vectra AI aufdeckt, was andere übersehen. Erleben Sie die selbstgeführte Demo um zu sehen, wie Tiefe die Erkennung verändert.