Am 11. März 2026 gab das Medizintechnikunternehmen Stryker einen Cybersicherheitsvorfall bekannt, nachdem es eine Störung festgestellt hatte, die Teile seiner internen Microsoft-Umgebung betraf. In seiner Meldung gemäß dem SEC-Formular 8-K erklärte das Unternehmen, es habe seinen Notfallplan aktiviert und externe Fachkräfte hinzugezogen. Zum Zeitpunkt der Bekanntgabe meldete Stryker keine Anzeichen für ransomware malware erklärte, der Vorfall scheine eingedämmt zu sein.

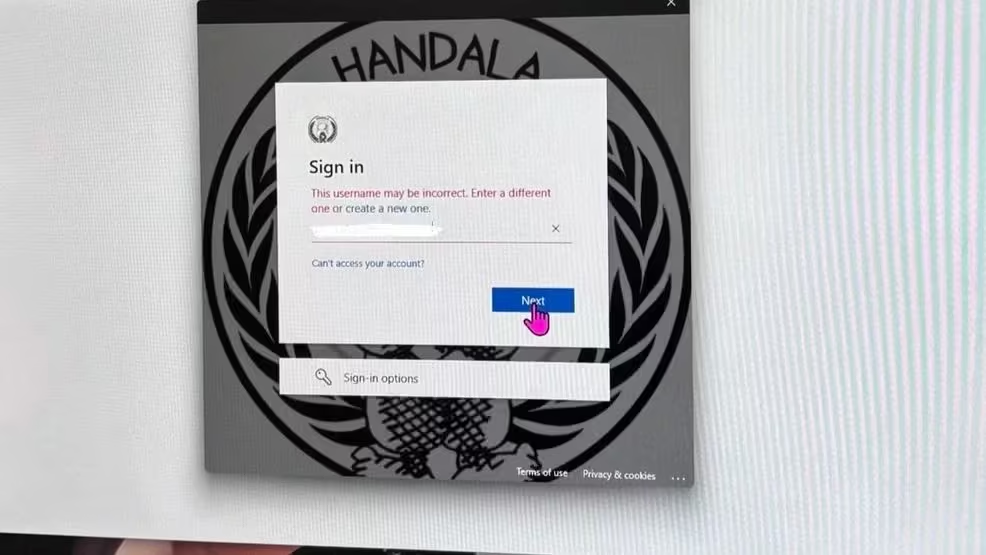

Spätere Berichte von Mitarbeitern und Sicherheitsforschern deuteten darauf hin, dass Geräte im gesamten Netzwerk aus der Ferne gelöscht und Anmeldebildschirme mit dem Handala-Logo verunstaltet wurden. Die Untersuchungen lassen vermuten, dass die Angreifer möglicherweise Microsoft Intune missbraucht haben, um Befehle zur Fernlöschung an verwaltete Geräte zu senden, was zu einem Zurücksetzen auf die Werkseinstellungen bei Firmenlaptops und Mobilgeräten führte. Berichten zufolge waren auch einige privat genutzte Smartphones betroffen, die mit Intune-Arbeitsprofilen registriert waren.

Die Angreifer haben zudem Aussagen zum Ausmaß des Vorfalls gemacht. Über ihre eigenen Kanäle gaben sie an, dass mehr als 200.000 Geräte betroffen seien und große Datenmengen abgezogen worden seien, wobei sie zunächst von 50 TB sprachen und diese Zahl später auf 12 PB erhöhten. Diese Zahlen sind nach wie vor unbestätigt und sollten mit Vorsicht betrachtet werden, da Angreifer bei Störmaßnahmen häufig das Ausmaß der Auswirkungen übertreiben.

Klar ist, dass Vorfälle dieser Größenordnung eine anhaltende Aktivität innerhalb einer Umgebung erfordern. Selbst wenn der ursprüngliche Einbruchsweg unbekannt ist, hinterlassen Angreifer in der Regel auf ihrem Weg erkennbare Spuren hinsichtlich ihrer Identität und ihres Netzwerkverhaltens.

Der Angreifer: Handala / Void Manticore

Die Gruppe, die sich zu dem Vorfall bekannt hat, ist Handala, die von einigen Forschern auch als Void Manticorebezeichnet wird – ein mit dem Iran verbündeter Akteur, der für Störmaßnahmen in Verbindung mit Propagandabotschaften bekannt ist.

Die Gruppe hat bereits zuvor Organisationen mit strategischer oder symbolischer Bedeutung ins Visier genommen, darunter IT-Anbieter, Infrastrukturbetreiber und Unternehmen, die mit sensiblen Lieferketten verbunden sind. Medizintechnikunternehmen nehmen in diesem Ökosystem eine besonders sensible Position ein, da sie Gesundheitsdienstleister, Forschungseinrichtungen und Fertigungssysteme miteinander verbinden.

Im Gegensatz zu vielen finanziell motivierten Gruppen legen Handala-Kampagnen häufig den Schwerpunkt auf Betriebsstörungen und psychologische Auswirkungen. Die Gruppe veröffentlicht regelmäßig Screenshots von kompromittierten Systemen, übertreibt Behauptungen über gestohlene Daten und verunstaltet Systeme mit Propagandabildern wie dem Handala-Logo. Die im Rahmen des Stryker-Vorfalls gemeldeten Datenlöschungen und verunstalteten Anmeldeseiten entsprechen diesem Muster.

In der Praxis führt die Gruppe eher manuelle Angriffe durch als automatisierte malware . Die Angreifer interagieren direkt mit den kompromittierten Systemen und bewegen sich mithilfe legitimer Dienste und Administrator-Tools durch die Umgebung. Durch diesen Ansatz fügen sich ihre Aktivitäten nahtlos in den normalen Betriebsablauf ein, während die Angreifer die Umgebung kartieren und ihren Zugriff ausweiten.

Rekonstruktion des Angriffs

Der genaue Angriffsweg, der beim Stryker-Vorfall genutzt wurde, wurde bislang nicht öffentlich bestätigt. Die nachstehende Rekonstruktion kombiniert verfügbare Berichte mit bekannten Vorgehensweisen von Handala und enthält fundierte Annahmen, die auf früheren Operationen der Gruppe basieren.

1. Erster Zugriff durch Identitätsdiebstahl

MITRE ATT&CK: T1078 – Gültige Konten | T1110 – Brute-Force-Angriffe | T1566 – Phishing

Angriffe dieser Art beginnen häufig mit kompromittierten Zugangsdaten, die durch phishing, die Wiederverwendung von Zugangsdaten oder kompromittierte Konten von Drittanbietern erlangt wurden. Iranische Hackergruppen haben zudem die VPN-Infrastruktur als Einfallstor ins Visier genommen.

Sobald Angreifer über gültige Anmeldedaten verfügen, können sie sich bei VPN- oder Microsoft 365-Diensten authentifizieren, ohne dass viele herkömmliche Sicherheitskontrollen ausgelöst werden.

Sicherheitsteams erkennen oft erste Anzeichen wie ungewöhnliche Authentifizierungsorte oder Anmeldemuster, die nicht dem normalen Verhalten des Benutzers entsprechen.

2. Rechteerweiterung

MITRE ATT&CK: T1098 – Manipulation von Benutzerkonten | T1484.001 – Änderung von Domänenrichtlinien

Nachdem sie sich Zugang verschafft haben, versuchen Angreifer in der Regel, ihre Berechtigungen zu erweitern, um Zugriff auf weitere Systeme und sensible Daten zu erhalten.

In Microsoft-Umgebungen umfasst dies häufig das Ändern von Gruppenmitgliedschaften, das Zuweisen von Rollen oder das Ändern von Verzeichnisberechtigungen. Durch diese Vorgänge kann der Angreifer über das ursprünglich kompromittierte Konto hinausgehen und sich umfassendere Administratorrechte verschaffen.

Ungewöhnliche Verwaltungsvorgänge, die von einem zuvor normalen Benutzerkonto ausgeführt werden, sind oft das erste eindeutige Anzeichen für eine Kompromittierung.

3. Aufklärung und seitliche Bewegung

MITRE ATT&CK: T1018 – Fernerkundung von Systemen | T1087 – Erkennung von Konten | T1021.001 – Remote Desktop Protocol | T1090 – Proxy / Tunneling

Sobald sich die Zugriffsrechte erweitert haben, beginnen Angreifer damit, sich einen Überblick über die Umgebung zu verschaffen.

Zu den in früheren Vorfällen dokumentierten Handala-Aktivitäten zählen die manuelle RDP-Verbindung zwischen Systemen sowie der Einsatz von Tunneling-Tools, um auf interne Hosts zuzugreifen. In dieser Phase führen Angreifer in der Regel eine Bestandsaufnahme von Konten, Systemen und Netzwerkressourcen durch, um herauszufinden, wo wertvolle Daten gespeichert sind.

Da diese Vorgänge über legitime Verwaltungsprotokolle ablaufen, können sie sich in den normalen Betriebsverkehr einfügen, sofern die Verhaltensüberwachung die Anomalien nicht aufdeckt.

4. Diebstahl von Anmeldedaten und Verzeichnisaufzählung

MITRE ATT&CK: T1003.001 – LSASS-Speicher | T1003.002 – Auslesen von Registrierungs-Hives | T1087.002 – Ermitteln von Domänenkonten

Berichte über Bedrohungen im Zusammenhang mit Handala-Operationen zeigen, dass immer wieder Techniken zum Sammeln von Anmeldedaten eingesetzt werden.

Ermittler haben beobachtet, wie die Gruppe Zugangsdaten aus LSASS-Speicher mit comsvcs.dll über rundll32.exe, das Exportieren von Registrierungsstrukturen und das Ausführen von ADRecon Skripte zur Erfassung von Active Directory-Umgebungen.

Durch diese Schritte können Angreifer privilegierte Konten identifizieren und ihren Zugriff auf die gesamte Domäne ausweiten.

5. Automatisierte Datenerfassung und Skripterstellung

MITRE ATT&CK: T1059 – Befehls- und Skriptinterpreter | T1059.001 – PowerShell | T1005 – Daten aus dem lokalen System

Eine Datenerfassung in großem Umfang erfolgt selten manuell. Angreifer nutzen in der Regel Skript-Tools, um nach Dateien zu suchen, sensible Daten zu sammeln und diese für die Übertragung vorzubereiten.

Zu diesem Zweck kommen häufig PowerShell und die Automatisierung über die Befehlszeile zum Einsatz. Wenn auf Systemen, auf denen bisher keine Skripte verwendet wurden, plötzlich Skriptaktivitäten auftreten, deutet dies oft auf Datenerfassungs- oder Vorbereitungsvorgänge hin.

6. Datenaufbereitung und -exfiltration

MITRE ATT&CK: T1041 – Exfiltration über den C2-Kanal | T1567 – Exfiltration in Cloud

Die Angreifer behaupten, dass große Datenmengen aus der Umgebung gestohlen wurden. Selbst wenn diese Zahlen übertrieben sind, erfordert jede Datenübertragung in großem Umfang eine Zwischenspeicherung, Komprimierung und anhaltenden ausgehenden Datenverkehr.

Solche Aktivitäten führen in der Regel zu erkennbaren Anomalien in den Datenübertragungsmustern, insbesondere wenn große Datenmengen aus Systemen abfließen, die normalerweise kein Datenvolumen dieser Größenordnung erzeugen.

7. Schädliche Aktionen über die Geräteverwaltung

MITRE ATT&CK: T1485 – Datenvernichtung | T1562 – Beeinträchtigung der Abwehrmaßnahmen

Einer der gravierendsten Aspekte des Stryker-Vorfalls scheint die Nutzung der Infrastruktur zur Geräteverwaltung zum Löschen von Endgeräten gewesen zu sein.

Berichten zufolge haben die Angreifer die Fernlöschfunktionen von Microsoft Intune missbraucht, um auf allen verwalteten Geräten einen Werksreset auszulösen. Diese Technik ermöglicht es einem Angreifer mit ausreichenden Administratorrechten, weitreichende Betriebsstörungen zu verursachen, ohne herkömmliche malware einsetzen zu müssen.

Außerdem erschwert dies die Reaktion auf Vorfälle, da forensische Beweise auf den betroffenen Endgeräten gelöscht werden.

Warum dieser Vorfall von Bedeutung ist

Der Vorfall bei Stryker verdeutlicht ein Muster, das bei modernen Angriffen immer häufiger anzutreffen ist. Angreifer setzen nicht unbedingt auf ausgeklügelte Exploits. Stattdessen konzentrieren sie sich auf Identitätszugriff und administrative Kontrollebenen.

Sobald Angreifer Zugriff auf Identitätssysteme erlangt haben, können sie:

- Berechtigungen erweitern

- auf sensible Daten zugreifen

- sich quer durch die Verwaltungsprotokolle bewegen

- den Betrieb über die Verwaltungsinfrastruktur stören

In Umgebungen, die auf cloud und zentralisierten Verwaltungsplattformen basieren, kann die Kontrolle über diese Systeme faktisch die Kontrolle über das gesamte Unternehmen bedeuten.

Worauf Security Teams achten Security Teams

Vorfälle wie dieser beginnen selten mit zerstörerischen Handlungen. In der Regel verbringen Angreifer zunächst einige Zeit in der Umgebung, um ihre Zugriffsrechte auszuweiten und Informationen zu sammeln, bevor sie Störungen verursachen.

Sicherheitsteams, die ähnliche Szenarien untersuchen, sollten besonders auf Folgendes achten:

- Anmeldungen von ungewöhnlichen geografischen Standorten

- Änderungen der Berechtigungen in Identitätssystemen

- ungewöhnliche PowerShell- oder Skriptaktivitäten

- ungewöhnliche Datenübertragungsmengen

- ungewöhnliche Aktivitäten innerhalb von Geräteverwaltungsplattformen

Die Verhaltensweisen, die zu einem Vorfall führen, bieten oft die beste Gelegenheit, den Angriff zu erkennen und einzudämmen, bevor er zu einer Betriebsstörung eskaliert.

Um zu erfahren, wie sich diese Verhaltensweisen in realen Umgebungen äußern und wie Sicherheitsteams sie schnell untersuchen können, sehen Sie sich eine selbstgesteuerte Demo der Vectra AI an.