Azure AD, M365 und Azure sind wichtige Komponenten der modernen Unternehmensinfrastruktur cloud . Tools zur Überwachung und Aufdeckung von Bedrohungen und zur Bekämpfung verdächtiger und gefährlicher Aktivitäten, bevor Angreifer die Möglichkeit haben, sensible Daten oder Dienste zu beeinträchtigen, werden nun ebenfalls als entscheidend angesehen. Kürzlich hat die CISA ein neues Open-Source-Tool namens Untitled Goose Tool veröffentlicht, das Unternehmen bei der Untersuchung von Bedrohungen für Azure AD, M365 und Azure unterstützt.

Das Untitled Goose Tool wurde entwickelt, um den Zugriff auf die Protokolle zu automatisieren, die Verteidiger benötigen, um einen potenziellen cloud Identitätsangriff zu bewerten, und kann ein Lebensretter sein, wenn ein Verdacht auf eine aktive Kompromittierung in ihrem Mandanten besteht. Werfen wir einen Blick darauf.

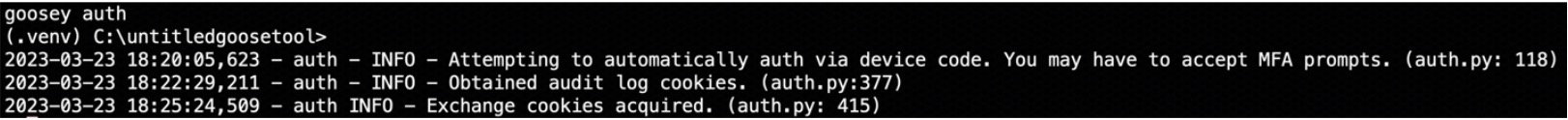

Beispiel für die Ausführung von Untiled Goose Tool

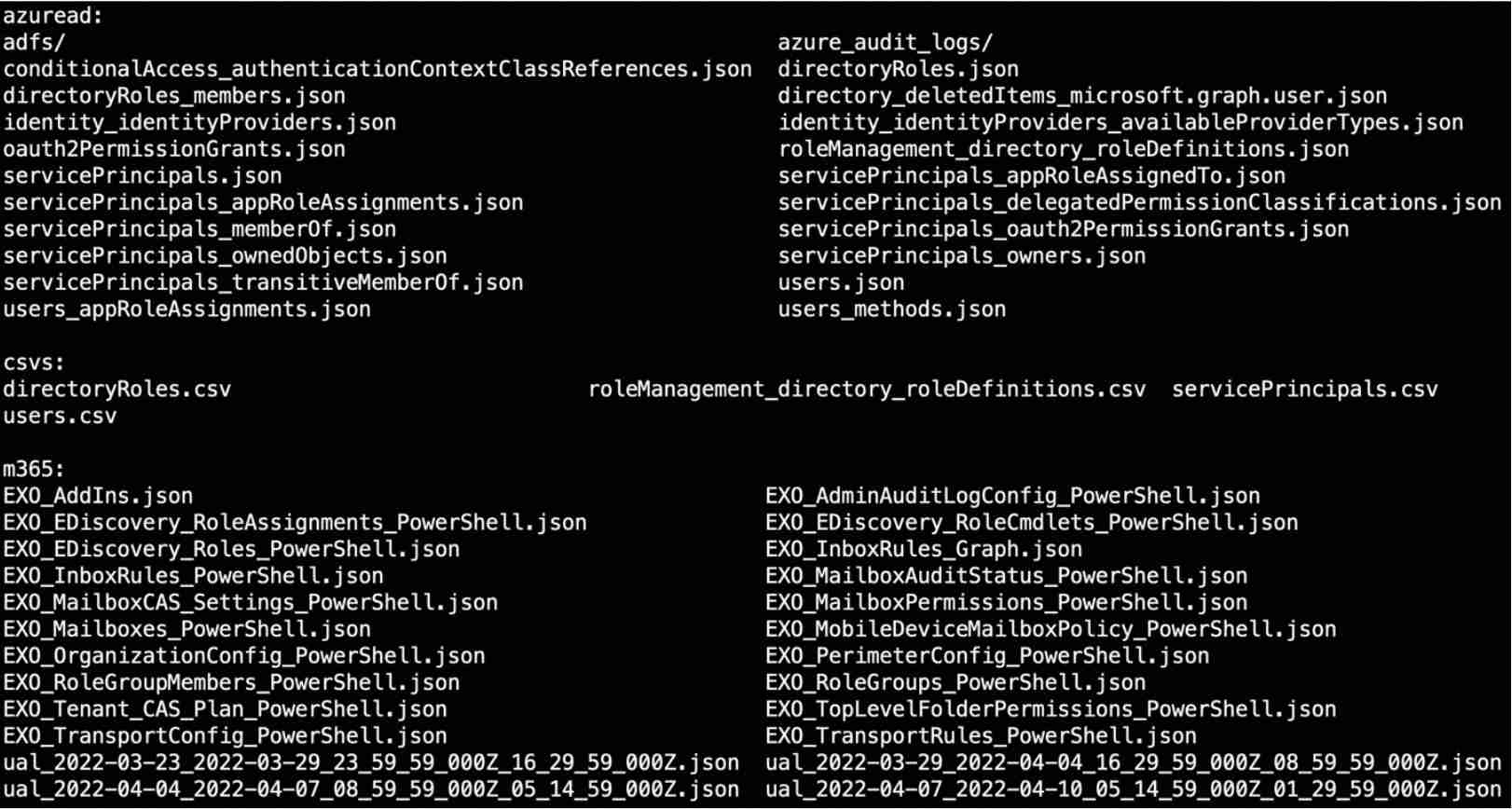

Untitled Goose Tool generiert JSON- und CSV-Dateien, die mehr als 20 M365-Konfigurationen, monatelange einheitliche Audit-Protokolle, Details zu Azure- und Azure AD-Anwendungen, Benutzerdetails und Anmeldungen enthalten.

Beispielhafte Ausgaben des Untiled Goose Tools

Die Aktionen eines Angreifers und ihre Auswirkungen können in diesen Protokollen beobachtet werden, aber ihre Analyse kann ein zeitaufwändiger und komplexer Prozess sein.

Vectra geht mit dem Goose-Ansatz noch einen Schritt weiter

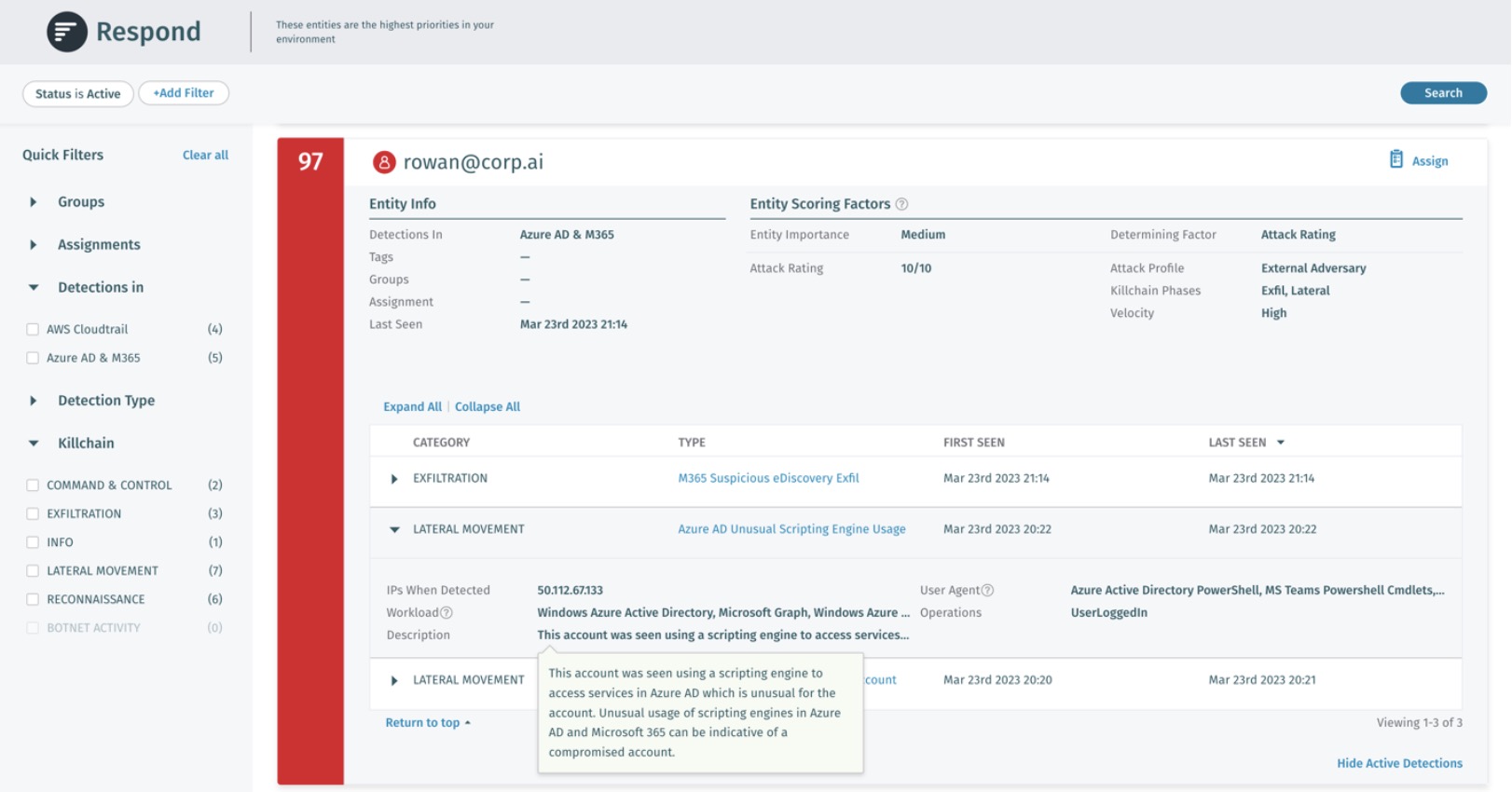

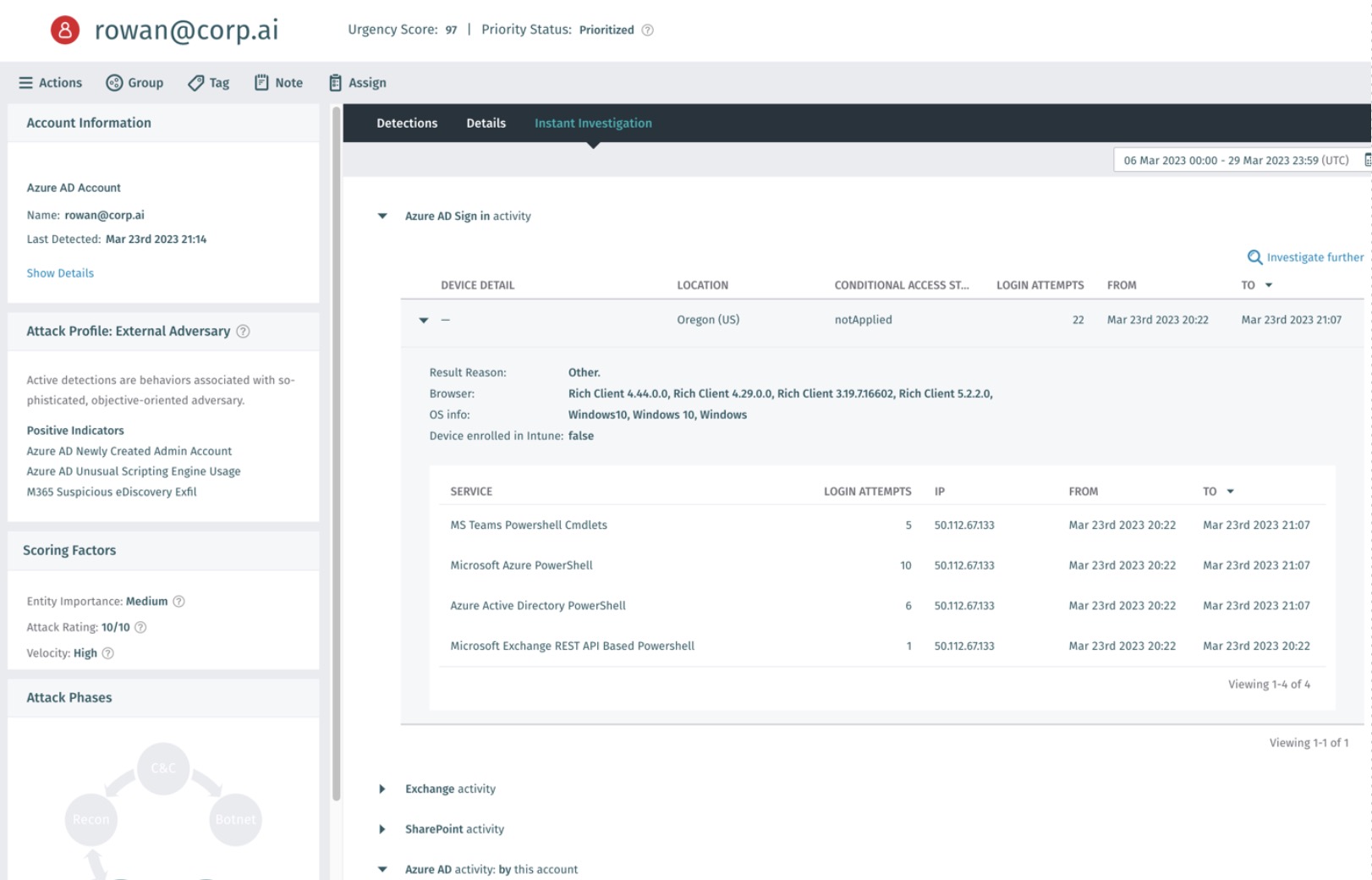

Vectra kennt die Herausforderungen, mit denen Verteidiger konfrontiert sind, und hat eine Lösung entwickelt, die den Prozess der Erkennung und Reaktion auf cloud-basierte Angriffe vereinfacht. Die Vectra-Plattform zur Erkennung und Reaktion auf Bedrohungen nimmt kontinuierlich dieselben Azure AD- und M365-Protokolle auf, die vom Untitled Goose Tool gesammelt werden, sowie andere Protokolle, um automatisierte Echtzeitwarnungen für cloud-basierte Angreifer und Bedrohungen bereitzustellen. So kann Vectra erkennen, welche Aktionen ein Angreifer durchführt, bevor ein kompromittiertes Konto weiter in eine Umgebung eindringen, Daten stehlen oder versuchen kann, den Ruf eines Unternehmens zu missbrauchen.

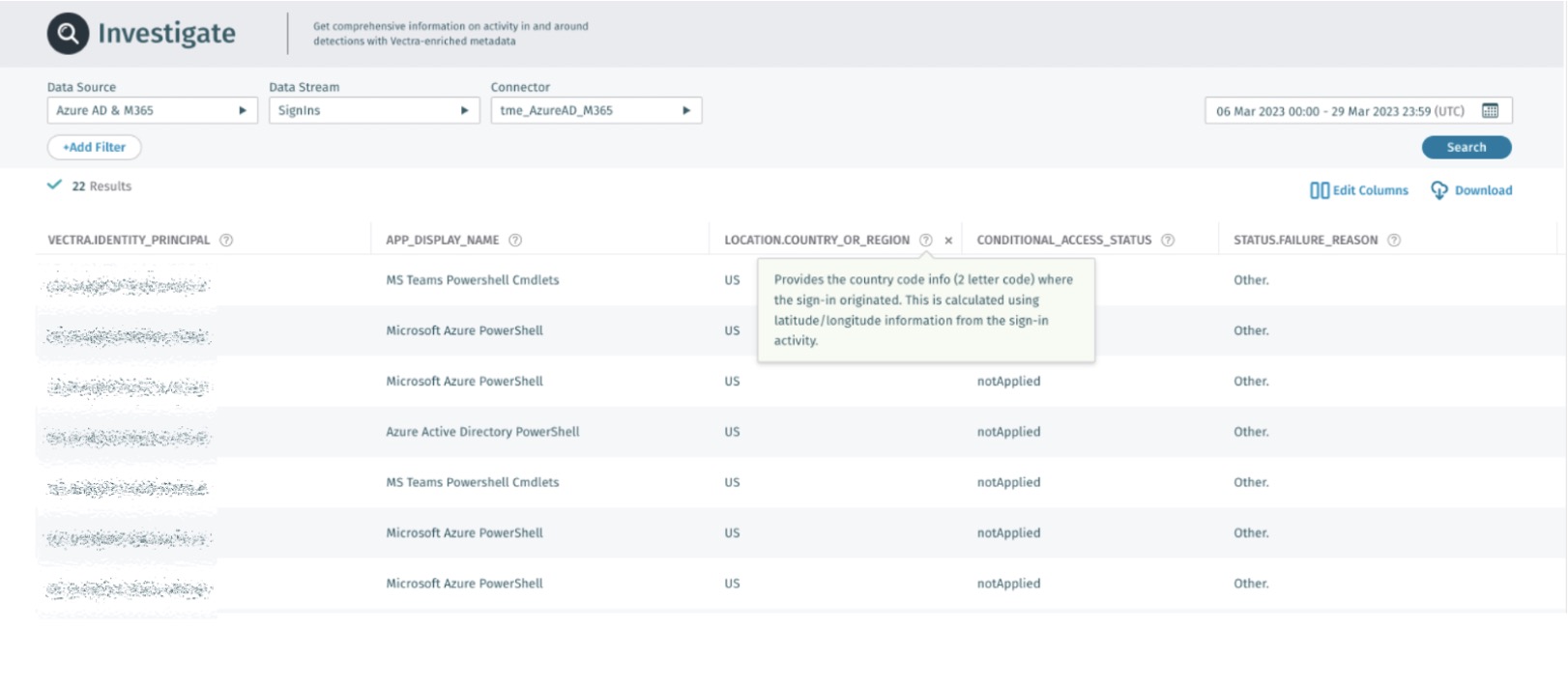

Ähnlich wie das Untitled Goose Tool bietet Vectra den Endbenutzern Zugang zu den Rohdaten, die unseren Warnungen zugrunde liegen, um Untersuchungen und Reaktionen zu unterstützen. Vectra geht jedoch noch einen Schritt weiter, indem es mehr Protokolltypen aufnimmt und den Prozess durch Ein-Klick-Antworten auf häufige Fragen, die Teams untersuchen müssen, vereinfacht.

In Fällen, in denen die Teams weiter gehen müssen, haben die Nutzer Zugang zu den vollständigen Daten mit einer umfangreichen Abfragesprache und Zugang zu der notwendigen Dokumentation, um die Rohdaten verwertbar zu machen.

Vectra bietet Verteidigern die Möglichkeit, Azure AD- und M365-Bedrohungen proaktiv zu erkennen und gleichzeitig Untersuchungen zu vereinfachen, indem es eine schnelle und effektive Reaktion ermöglicht, um Schäden im Unternehmen zu verhindern. Mit Vectra haben Sie die Gewissheit, dass Sie über die Tools verfügen, die Sie zur Abwehr selbst der raffiniertesten cloud-basierten Angriffe benötigen.

Sehen Sie, wie Vectra das Untiled Goose Tool weiterentwickelt und machen Sie eine interaktive Produkttour.