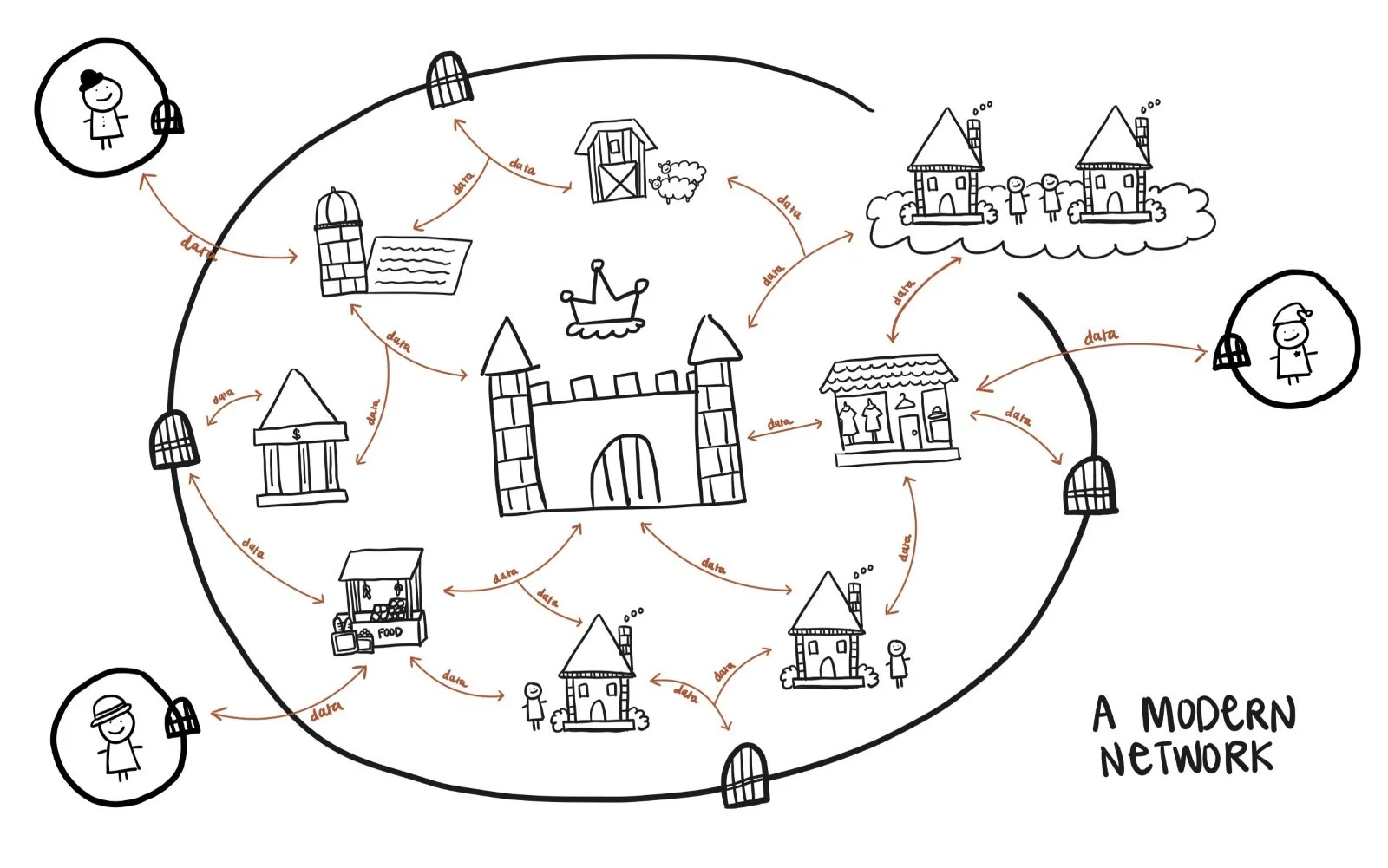

Die moderne Organisation ist eine Ansammlung verschiedener Technologien, Systeme und Maschinen, die als modernes Netzwerk bezeichnet werden können. Moderne Netzwerke sind mit vielen Komplexitäten verbunden. Um sie besser zu visualisieren und zu verstehen, stellen Sie sich ein modernes Netzwerk als eine ummauerte mittelalterliche Stadt vor.

Die Mauer stellt eine Brandmauer dar und schützt den traditionellen Stadtrand. Die Tore, Wachtürme und der Graben entlang der Stadtmauern bilden Endpunkte. Im Inneren repräsentieren Menschen wie Bauern, Händler und Gelehrte die Nutzer, jeder mit seinem eigenen Erkennungsmerkmal. Botschaften und Händler, die aus dieser Stadt stammen, aber in anderen Städten arbeiten, sind Ihre Remote-Mitarbeiter. Gebäude wie Bauernhöfe oder Banken stehen für verschiedene Systeme, Server oder Maschinen. Der Gemischtwarenladen beherbergt die von ihnen genutzten Tools wie Microsoft Word, Excel und sogar einen intelligenten Helfer namens Copilot. Manche Gebäude schweben in den Wolken – das sind cloud Server. Schließlich stellen die Straßen und Wege, die alles verbinden, das moderne Netzwerk dar.

Diese ummauerte Stadt ist unglaublich reich an dem Rohstoff, der die Welt regiert: Daten. Und die wertvollsten und hochwertigsten Daten werden im Schloss aufbewahrt – anders gesagt, in den Kronjuwelen.

Ein Angreifer wäre daran interessiert, in diese Stadt einzudringen, den Rohstoff zu ernten, Chaos anzurichten und möglicherweise das Kronjuwel als Geisel zu erbeuten. Und obwohl die Stadt durch Mauern, Wachen und Tore geschützt ist, gibt es dennoch viele Möglichkeiten für einen Angreifer, einzudringen.

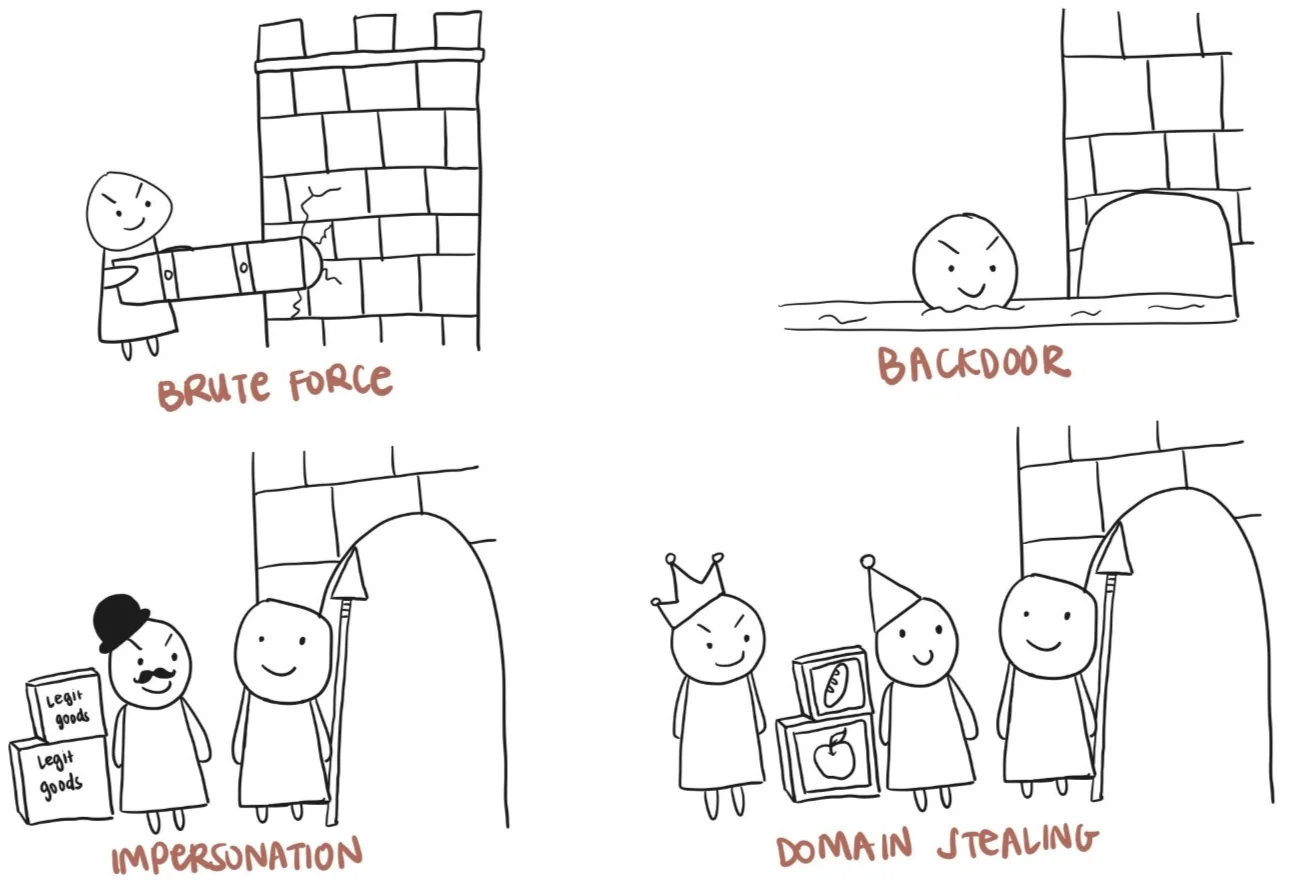

- Brute Force: Der Angreifer kann mit einem Rammbock eine Mauer oder ein Tor durchbrechen. In der Cybersicherheit bedeutet dies, dass ein Angreifer direkt in eine Umgebung eindringt. endpoint .

- Identitätsbetrug: Der Angreifer stiehlt die Identität eines unschuldigen Händlers, der in die Stadt reist, und verkleidet sich als dieser Händler. In der Cybersicherheit bedeutet dies, dass ein Angreifer die Anmeldeinformationen eines Benutzers stiehlt, um einen endpoint unter dem Deckmantel des Benutzers.

- Hintertür: Der Angreifer findet einen versteckten Tunnel außerhalb der Mauern, der in das Hinterzimmer des Gemischtwarenladens führt. Aus Sicht der Cybersicherheit nutzt ein Angreifer hier eine schlecht verwaltete Hintertür in einer Umgebung.

- Domain-Diebstahl: Der Angreifer verkleidet sich wie ein König und bittet einen Händler, der in die Stadt reist, ihn zu begleiten. Der Händler glaubt, der Angreifer sei der König und willigt ein. In der Cybersicherheit könnte dies der Fall sein, wenn ein Angreifer eine phishing Nachricht an einen Mitarbeiter, der sich als CEO oder leitender Angestellter ausgibt.

Wie schützt man ein modernes Netzwerk?

An jedem Tor können Wachen postiert sein, um Angreifer am Eindringen zu hindern. Drei der vier Angriffsmethoden nutzen jedoch Ausweichmanöver und die unbeständige soziale Hierarchie und Bauweise der ummauerten Stadt, um das Tor vollständig zu umgehen. Zwar gibt es einen gewissen Schutz, doch dieser reicht nicht aus, um alle Eindringwege eines Angreifers effektiv zu bekämpfen. Und sobald der Angreifer innerhalb der Stadtmauern ist, können weder Wachen, Mauern noch Tore ihn aufhalten.

Schutz kann an den Rändern der Stadt erfolgen, aber auch innerhalb der Stadt sollte Schutz gewährleistet sein. Hier kann Netzwerkschutz die Lücken schließen endpoint Schutz kann das nicht. Network Detection and Response (NDR) ist vergleichbar mit der Stationierung eines Wachmanns an strategischen Punkten auf Straßen und Wegen in der Stadt, der das Verhalten jedes Passanten analysiert, um unregelmäßige Verhaltensmuster einzelner Personen zu erkennen oder Muster zu verfolgen, die auf einen Verstoß hinweisen.

Der Netzwerkschutz untersucht beispielsweise, warum ein Bauer 100 Ziegen zum Bekleidungsgeschäft transportiert. Die Anzahl der Ziegen ist alarmierend und deutet auf verdächtiges Verhalten hin. In der Cybersicherheit repräsentieren die Ziegen Daten, während der Bauer einen Benutzer darstellen kann und das Bekleidungsgeschäft ein Server ist. In einem anderen Beispiel erkennt der Netzwerkschutz auch, warum der Filialleiter plötzlich Briefe in ein unbekanntes Königreich schickt. In der Cybersicherheit entspricht dies einem Host, der mit einer externen verdächtigen IP kommuniziert.

Zum Schutz eines modernen Netzwerks vor modernen Angriffen ist ein NDR erforderlich

Der beste moderne Netzwerkschutz verknüpft diese verdächtigen Verhaltensweisen miteinander und konstruiert eine Geschichte darüber, wie der Angreifer seinen Angriff durchführt und was er als Nächstes plant. Anschließend schaltet er Hosts, Konten oder Server ab, damit der Angriff nicht weiter fortschreitet.

Die Moral dieser Analogie ist, dass endpoint Schutz ist entscheidend für den Schutz moderner Netzwerke. Netzwerkschutz ist der Kern der Abwehr moderner Angriffe. Natürlich denken wir, dass wir an den Eintrittspunkten oder Endpunkten als erste Verteidigungslinie ansetzen müssen, oder anders gesagt: Wir beginnen unsere Strategie zur Bedrohungserkennung und -reaktion mit den Endpunkten. Aufgrund der Komplexität moderner Netzwerke müssen wir jedoch über die reine endpoint Schutz.

Ein modernes Netzwerk erfordert Sicherheitstechnologie, die alle Kontaktpunkte im Königreich – vom Bauern über den Gemischtwarenladen bis hin zu den Kronjuwelen – transparent macht und verbindet. So können heutige Verteidiger proaktive Sicherheitsmaßnahmen ergreifen und modernen Angreifern immer einen Schritt voraus sein.

Erfahren Sie mehr über das moderne Netzwerk: https://www.vectra.ai/platform