KI verändert die Art und Weise, wie Angriffe konzipiert und durchgeführt werden. Was früher Tage an manueller Arbeit erforderte, kann nun von Agenten koordiniert werden, die Angriffe planen, ausführen und anpassen, wobei Menschen nur dann eingreifen, wenn das System Anleitung benötigt.

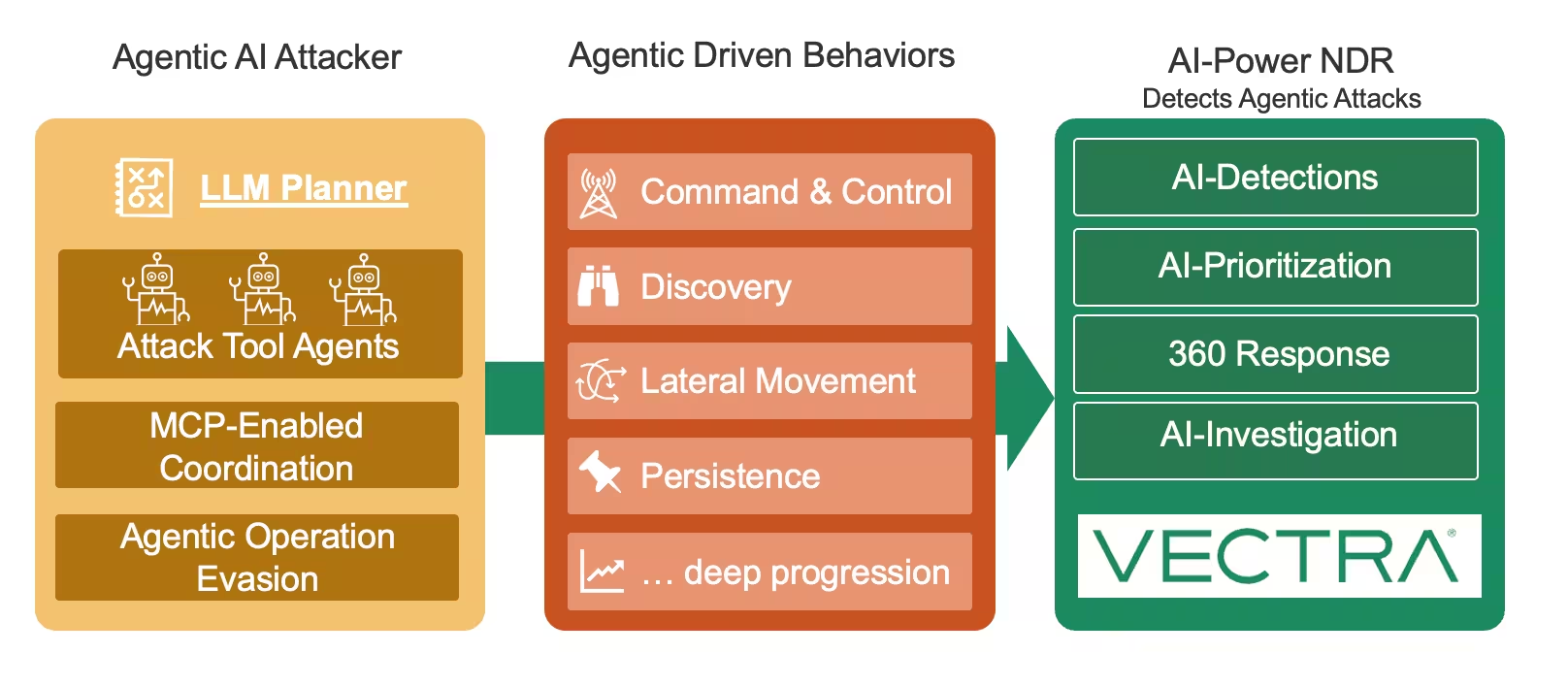

Bei Vectra AI zeigen unsere Open-Source-Forschungsergebnisse, wie dies in der Praxis aussieht: MCP-gestützte, agentenbasierte Operationen, die mehrere „Worker“ für Aufklärung und Aktionen in einer Zielumgebung koordinieren und dabei viele der Anhaltspunkte minimieren, auf die sich Verteidiger in der Vergangenheit verlassen haben.

Diese Angriffe verändern die Form, nicht den Auftrag

Selbst wenn es sich bei dem Akteur um einen KI-Agenten handelt, muss der Angreifer dennoch ein Ziel erreichen. Um dieses Ziel zu erreichen, müssen Aktionen und Verhaltensweisen ausgeführt werden, die sichtbar und letztlich über das Netzwerk nachweisbar sind.

Bei fast jedem tatsächlichen Angriff bleibt das Netzwerk der Ort, an dem Erkundung, Bewegung, Koordination und Datenzugriff stattfinden. Diese Vorgänge sind nicht optional. Sie sind das Wesentliche.

Was wir in unserer Forschung gezeigt haben

Unsere hier durchgeführten und hier zusammengefassten Untersuchungen zeigen, wie MCP-basierte Architekturen auf ereignisgesteuerte, asynchrone Abläufe umgestellt werden können, bei denen sich Agenten bei Bedarf verbinden, Aufgaben ausführen und Ergebnisse melden, anstatt sich auf vorhersehbare, sich wiederholende Muster zu verlassen, auf die sich Verteidiger traditionell konzentriert haben.

Entscheidend ist, dass dieser Ansatz die Aktivitäten in den normalen Einsatz von KI im Unternehmen einbinden kann, was eine Unterscheidung erschwert, wenn harmlose Tools ähnliche KI-API-Muster erzeugen.

Wir zeigen außerdem, wie ein Schwarmansatz die Offensivfähigkeit verbessert, indem die Agenten parallel agieren, Informationen schnell austauschen und die Mission auch dann fortsetzen, wenn ein Agent entdeckt wird.

Die Erkenntnisse aus der Branche stimmen zunehmend überein

Das ist nicht nur eine Vectra AI .

- MCP-basiert Agentic Red Teaming: „Hiding in the AI Traffic“ beschreibt eine MCP-fähige Architektur, die für asynchrone, parallele Operationen und den Austausch von Informationen in Echtzeit ausgelegt ist und gleichzeitig erkennbare Artefakte reduziert.

- Agenten in realen Umgebungen: Eine von der Stanford University geleitete Studie, in der KI-Agenten mit menschlichen Cybersicherheitsexperten in einem aktiven Universitätsnetzwerk (~8.000 Hosts) verglichen wurden, berichtet, dass ARTEMIS insgesamt den zweiten Platz belegte, 9 gültige Schwachstellen entdeckte und 9 von 10 menschlichen Teilnehmern übertraf.

- Ein Fall aus der Praxis: Anthropic berichtete, eine von KI orchestrierte Cyberspionagekampagne in großem Stil vereitelt zu haben, bei der die KI 80–90 % der Arbeit übernahm und menschliches Eingreifen nur an wenigen Entscheidungspunkten erforderlich war.

Der entscheidende Punkt, den Verteidiger nicht übersehen sollten

KI kann einen Großteil eines Angriffs automatisieren und dessen Unauffälligkeit erhöhen. Sie macht es jedoch nicht überflüssig, sich im Netzwerk zu bewegen, um Fortschritte zu erzielen.

Deshalb bleibt eine auf dem Netzwerkverhalten basierende Erkennung auch dann zuverlässig, wenn die Tools zunehmend agentenbasiert werden und es immer schwieriger wird, solche Aktivitäten von legitimer KI-Nutzung zu unterscheiden.

„Es ist erwiesen, dass agentenbasierte KI die Geschwindigkeit erhöht und den Zeitaufwand für Angreifer verringert, aber sie macht den Einsatz im gesamten Netzwerk nicht überflüssig. Aktionen wie Erkundung, laterale Bewegung und Kommunikation müssen weiterhin stattfinden. KI-Agenten können den Angriff vorantreiben, aber sie müssen dennoch denselben Weg zurücklegen, um ihr Ziel zu erreichen. Unsere Untersuchungen zeigen sowohl, dass sich Angriffe in diese Richtung entwickeln, als auch, dass KI-gestützte NDR diese Verhaltensweisen erkennen und Angreifer abwehren kann.“

Sohrob Kazerounian, Distinguished AI Researcher beiVectra AI

Warum ein KI-gestütztes NDR-System das beste Mittel gegen KI-Angriffe ist

Wenn Angriffe schneller und anpassungsfähiger werden, muss die Verteidigung ebenso reagieren.

Die praktische Konsequenz ist klar: Man kann sich nicht gegen automatisierte Angriffe schützen, indem man sich auf eine bestimmte Toolchain, einen bestimmten Prompt-Stil oder malware bestimmte malware konzentriert. Man benötigt Erkennungsmechanismen, die sich auf das verallgemeinern lassen, was Angreifer tun müssen – unabhängig davon, ob diese Aktionen von Menschen oder von automatisierten Systemen ausgeführt werden.

KI-gestützte NDR ist genau auf diese Realität zugeschnitten, da sie sich auf die Verhaltensweisen konzentriert, die erforderlich sind, um einen Angriff im Netzwerk voranzutreiben – selbst wenn sich die Koordination der Angreifer zunehmend in Richtung ereignisgesteuerter, KI-gestützter Muster verlagert.

Vectra AI das hybride Netzwerk angesichts der zunehmenden Verbreitung von KI

Da der Einsatz von KI sowohl bei Angreifern als auch in Unternehmen zunimmt, Vectra AI zwei wesentliche Ergebnisse.

Zunächst Vectra AI und priorisiert Vectra AI die Netzwerkaktivitäten, die KI-Agenten zur Durchführung eines Angriffs auslösen, damit die Verteidiger die Bedrohungen abwehren können.

Zweitens Vectra AI Sicherheitsteams Transparenz, wenn Unternehmen selbst KI einsetzen, sodass sie die Aktivitäten interner KI-Agenten sowie die genehmigte und die nicht genehmigte KI-Nutzung unternehmensweit überwachen können.

KI verändert, wer am Steuer sitzt und wie schnell sich alles bewegt. Vectra AI Sie den Überblick und Vectra AI die damit verbundenen Gefahren abwehren.

---

Referenzen

- Vectra AI Blog, Neue Technologien bringen neue Risiken mit sich: MCP-gestützte Schwarm-C2 (27. August 2025).

- Janjusevic et al., „Hiding in the AI Traffic: Missbrauch von MCP für agentenbasiertes Red-Teaming mit großen Sprachmodellen “ (arXiv:2511.15998, Nov. 2025).

- Anthropic deckt die erste bekannte, von KI gesteuerte Cyberspionagekampagne auf (Nov. 2025).

- Lin et al., Vergleich von KI-Agenten mit Cybersicherheitsexperten bei Penetrationstests in der Praxis (arXiv:2512.09882, 10. Dezember 2025).