Die ransomware , die sich selbst GLOBAL nennt, hat ein Werbevideo veröffentlicht, das eher an eine SaaS-Produkteinführung als an eine kriminelle Bedrohung erinnert. Mit dem Versprechen von 24/7-Support, wöchentlichen Updates und mobiler Verwaltung zeigt das Video, wie ransomware (RaaS) zu einem professionalisierten Geschäftsmodell im Franchise-Stil herangereift ist.

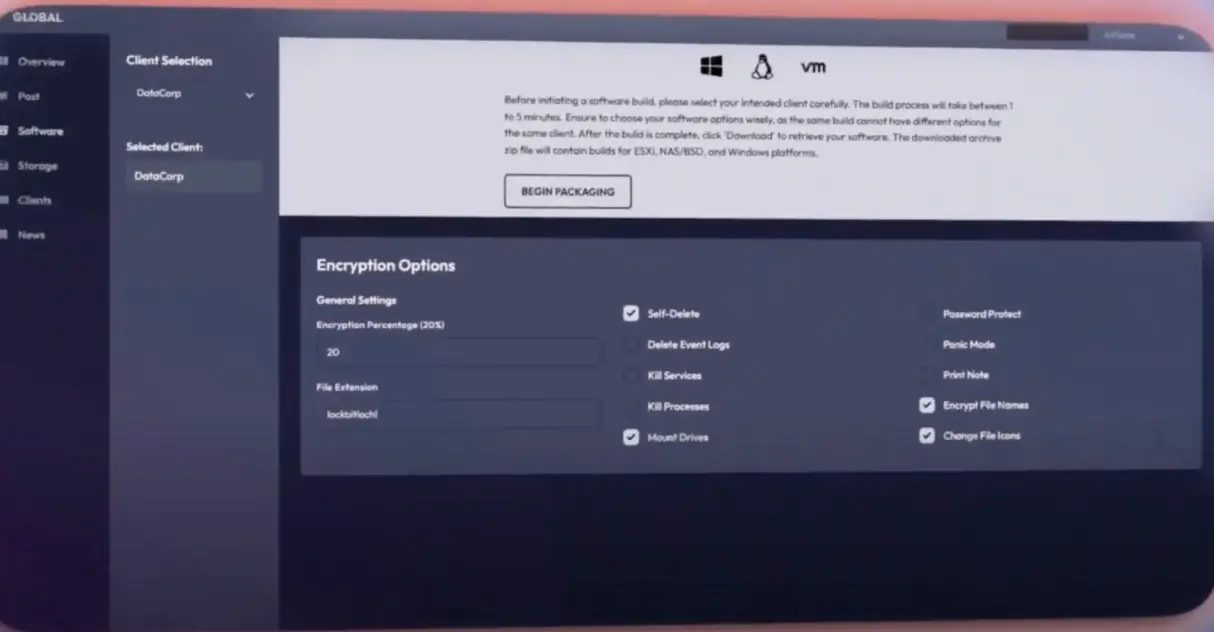

Hinter dem glatten Branding verrät der Funktionsumfang von GLOBAL viel darüber, wie Affiliates operieren und warum herkömmliche Abwehrmaßnahmen oft versagen. Jede Funktion wurde sorgfältig entwickelt, um die Wirkung zu beschleunigen, die Entdeckung zu reduzieren und die Lösegeldzahlungen zu maximieren.

Unternehmensreichweite und -größe

Multiplattform-Erstellung: Das Unternehmen dort treffen, wo es weh tut

In Unternehmen werden mehr als nur Windows-Laptops eingesetzt. Sie sind abhängig von Linux-Servern für Anwendungen, VMware ESXi-Hypervisoren für die Virtualisierung und NAS/BSD-Anwendungen für die Speicherung. Diese Plattformen sind von zentraler Bedeutung für die Ausfallsicherheit, aber sie sind auch attraktive Ziele ransomware .

Mit dem GLOBAL-Builder können Partner innerhalb von Minuten ransomware für alle diese Systeme erstellen. Dadurch wird sichergestellt, dass Backups, Speicher und virtuelle Maschinen genauso anfällig sind wie Desktops. Das Ziel ist einfach: alle Wege zur Wiederherstellung zu beseitigen. Für SOC-Teams, die sich nur auf endpoint verlassen, ist der Einblick in ESXi- oder NAS-Systeme fast unmöglich, sodass ganze Infrastrukturen ungeschützt bleiben.

Ein-Klick-Verbreitung: Geschwindigkeit als Waffe

Ein einziger infizierter endpoint garantiert nicht, dass ein Lösegeld gezahlt wird. Um ein Unternehmen zur Zahlung zu zwingen, müssen Angreifer in großem Umfang und schnell vorgehen.

Die Ein-Klick-Verbreitung von GLOBAL automatisiert laterale Bewegungen und verbreitet ransomware innerhalb von Minuten über ein Netzwerk. Die Partner benötigen keine tiefgreifenden technischen Kenntnisse; die Plattform übernimmt die Verbreitung mithilfe gestohlener Anmeldeinformationen und gemeinsam genutzter Laufwerke. Bis die Verteidiger ungewöhnliche Aktivitäten auf einem Host bemerken, können bereits Dutzende weiterer Hosts verschlüsselt sein. Herkömmliche Abwehrsysteme wie EDR oder Firewalls erkennen diese Art von internem Datenverkehr mit Anmeldeinformationen nur selten, so dass die Angreifer den Reaktionsteams entgehen können.

Mount-Modus: Verschlüsselung über den Endpoint hinaus

Geschäftskritische Daten befinden sich häufig auf gemeinsam genutzten Netzlaufwerken, die auf den Rechnern der Benutzer installiert sind. Diese Laufwerke verfügen in der Regel nicht über einen endpoint , was sie zu bevorzugten Zielen für ransomware macht.

Der Einhänge-Modus von GLOBAL nutzt dies aus, indem er entfernte Festplatten vom infizierten endpoint aus verschlüsselt. Keine Binärdatei kommt jemals mit dem NAS oder Dateiserver in Berührung. Für den Angreifer bedeutet dies eine breite Abdeckung ohne zusätzliches Risiko. Für Verteidiger bedeutet dies, dass EDRs niemals bösartigen Code auf diesen Speichersystemen sehen, dass Backups zusammen mit den Primärdaten verschlüsselt werden und dass SOCs kaum Einblick in den Angriff haben, bis es zu spät ist.

Toolkit für Zerstörung und Umgehung

Selbstlöschende Binärdateien: Das Löschen der Beweise

Nach der Ausführung kann GLOBAL seine eigene Binärdatei löschen und hinterlässt keine Datei, die von Verteidigern analysiert werden kann. Dies verwehrt SOC-Teams wichtige forensische Beweise und verschafft den Partnern Zeit, dieselbe Nutzlast an anderer Stelle erneut einzusetzen. Herkömmliche Antivirenprogramme, die auf Signaturen angewiesen sind, sind blind, sobald das Muster verschwunden ist.

Ereignisprotokolle löschen: Die Verteidiger blenden

Durch das Löschen von Windows-Ereignisprotokollen beseitigt GLOBAL die Prüfspuren von Seitwärtsbewegungen, Privilegienerweiterung oder Prozessausführung. Die Ermittler haben nur noch verschlüsselte Dateien und keine Spur mehr davon, wie der Angriff abgelaufen ist. SIEM-Plattformen, die auf Protokolle angewiesen sind, werden unwirksam, wenn diese Protokolle an der Quelle verschwinden.

Dienste und Prozesse abschalten: Den Weg für die Verschlüsselung freimachen

GLOBAL kann Datenbanken, Backups und endpoint vor der Verschlüsselung beenden. Dies garantiert eine reibungslosere Verschlüsselung, verweigert Wiederherstellungsoptionen und schwächt die Verteidigung. Während EDRs massenhafte Prozessabbrüche erkennen können, tarnen Angreifer diese als routinemäßige IT-Aufgaben und mischen sie unter das normale Verwaltungsrauschen.

Verschlüsselung von Dateinamen und Symbolen: Branding des Angriffs

GLOBAL ermöglicht es den Partnern, verschlüsselte Dateien mit Erweiterungen wie .GLOBAL und mit Lösegeldsymbolen zu versehen. Es ist nicht nur technisch, sondern auch psychologisch. Wenn Mitarbeiter Ordner öffnen, sehen sie nur umbenannte, gebrandmarkte Dateien, die Panik und Druck verstärken. Antivirenprogramme ignorieren kosmetische Änderungen, und viele SOC-Tools sind nicht darauf eingestellt, große Mengen an Metadatenänderungen zu erkennen.

Panik-Modus: Ein Kill Switch für die Kontrolle

GLOBAL verfügt über einen "Panikmodus", der die Ausführung sofort stoppt. Dies schützt die Partner, wenn sie auf eine Sandbox stoßen, auf gehärtete Abwehrmechanismen treffen oder ein Ziel falsch angreifen. Die ransomware verschwindet mitten in der Operation und hinterlässt bestenfalls unvollständige Spuren. AV und EDR fangen selten einen Angriff ab, der stoppt, bevor Telemetriedaten gesammelt werden.

Erpressung und Drucktaktik

KI-gestützte Verhandlung: Die Automatisierung des Lösegeldgesprächs

Lösegeldzahlungen zu verhandeln ist arbeitsintensiv. GLOBAL löst dieses Problem mit KI-Unterstützung, die Gespräche leitet, Forderungen anpasst und Auszahlungen maximiert. Affiliates können mehrere Kampagnen durchführen, ohne mit Chats jonglieren zu müssen. Die Opfer sprechen nicht mit einem Menschen, sondern verhandeln mit einem automatisierten System, das für die Auszahlung optimiert ist. Kein altes Tool kann diese Dynamik unterbrechen.

Blog und mobile App: Erpressung an ihren Fingerspitzen

GLOBAL-Partner kontrollieren ihren eigenen Erpressungsblog und können Lecks über eine mobile App verwalten. Sie können gestohlene Daten hochladen, Countdowns starten und Druckkampagnen sofort eskalieren. Doppelte Erpressung wird mobil, immer aktiv und unabhängig von zentralen Betreibern. Herkömmliche Abwehrmaßnahmen bieten hier keine Prävention, sondern lediglich die Überwachung von Bedrohungsdaten nach dem Bekanntwerden von Lecks.

Schlussfolgerung: Verteidiger müssen Match Industrialisierung von Ransomware Match

GLOBAL verdeutlicht eine größere Wahrheit: ransomware hat sich zu einem industrialisierten Dienstleistungsmodell entwickelt. Die Partner verfügen über Automatisierungsmöglichkeiten, zerstörerische Tools und professionellen Support, während die traditionellen Abwehrmechanismen kaum noch mithalten können.

Für Verteidiger reicht es nicht mehr aus, sich allein auf EDR, SIEM oder Backups zu verlassen. Diese Tools sind wichtig, aber die Funktionen von GLOBAL sind ausdrücklich darauf ausgelegt, sie zu umgehen. Um ransomware zu stoppen, bevor Verschlüsselung und Erpressung beginnen, benötigen SOC-Teams einen Überblick über die Identität, das Netzwerk, die cloud und den endpoint, verbunden mit Informationen, die das Verhalten von Angreifern in Echtzeit erkennen können.

Hier kommt die Vectra AI ins Spiel. Durch die Erkennung von Verhaltensweisen wie Seitwärtsbewegungen, Missbrauch von Anmeldeinformationen und anormalen Verschlüsselungsaktivitäten hilft Vectra AI SOC-Teams, Angriffe wie GLOBAL zu erkennen, bevor die Lösegeldforderung erscheint. Es ist die fehlende Schicht, die die Erkennungs- und Reaktionslücken herkömmlicher Tools schließt.

- Lesen Sie, wie Vectra AI Ihr Team dabei unterstützen kann, ransomware zu stoppen.

- Sehen Sie sich die selbstgeführte Demo der Vectra AI Platform an.